Eine neue Ivanti Studie zum Patch Management zeigt: Fast drei Viertel der IT-Sicherheitsprofis halten Patches für zu komplex und zeitaufwändig. Allerdings: Zeitmangel und die unklare Priorisierung von Schwachstellen und Patches setzen Unternehmen Risiken von Cyberangriffen aus .

Ivanti, die Automatisierungsplattform, die IT-Assets von der Cloud bis zum Edge entdeckt, verwaltet, sichert und wartet, hat heute die Ergebnisse einer Studie zum Thema Patching veröffentlicht. Demnach empfindet eine Mehrheit (71 %) der IT- und Sicherheitsexperten Patchen als zu komplex, umständlich und zeitaufwändig. Auch die Corona-Pandemie zeigt Auswirkungen auf das Thema: So gaben 57 % der Befragten an, dass Remote-Arbeit die Komplexität und den Umfang des Patch-Managements gesteigert hat. Nicht zuletzt deshalb rückt Patching häufig vor anderen Aufgaben in den Hintergrund, wie 62 % der Befragten angaben.

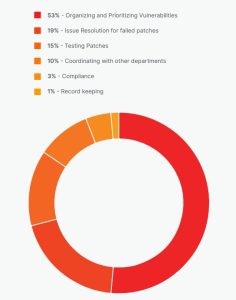

Patches kosten laut Umfrage (zu viel) Zeit

Doch wofür wenden Sicherheitsteams im Detail beim Patching ihre Zeit auf? 53 % der Umfrageteilnehmer gaben an, dass das Management und die Priorisierung kritischer Schwachstellen den größten Teil ihrer Zeit in Anspruch nimmt. Auf Platz zwei folgt die Bereitstellung von Lösungen für fehlgeschlagene Patches (19 %), dann das Testen von Patches (15 %) und schließlich die Koordination mit anderen Abteilungen (10 %). Die Herausforderungen, mit denen IT- und Sicherheitsteams beim Patching konfrontiert sind, könnten der Grund dafür sein, dass 49 % der Befragten die derzeitigen Patch-Management-Protokolle ihres Unternehmens nicht ausreichend finden, um Risiken wirksam zu minimieren.

Angreifer machen Tempo

Gleichzeitig nimmt die Geschwindigkeit weiter zu, mit der Schwachstellen als Waffe eingesetzt werden. Deshalb ist Tempo auch ein wesentlicher Faktor bei der Abwehr von Angriffen. Zur Verdeutlichung: Es dauert im Schnitt zwischen 100 und 120 Tage, bis Unternehmen einen verfügbaren Patch ausrollen. Bedrohungsakteure benötigen jedoch durchschnittlich nur 22 Tage nach Veröffentlichung einer Schwachstelle, um einen funktionsfähigen Exploit zu entwickeln, so eine Analyse der Rand Corporation.

Johannes Carl, Expert Manager PreSales – UxM & Security bei Ivanti, bewertet die Studie: „Diese Ergebnisse kommen zu einer Zeit, in der IT- und Sicherheitsteams mit den Herausforderungen des ,Everywhere Workplace‘ konfrontiert sind: Teams arbeiten zunehmend verteilt – in einem ganz neuen Ausmaß. In diesem Zusammenhang nehmen auch Ransomware-Angriffe zu, mit den entsprechenden Auswirkungen auf Wirtschaft und Politik. Die meisten Unternehmen verfügen nicht über den Überblick oder die Ressourcen, um aktuelle Bedrohungen wie Ransomware mit allen dazugehörigen ausgenutzten Schwachstellen in Verbindung zu bringen. Die Kombination aus risikobasierter Schwachstellenpriorisierung und automatisierter Patch Intelligence aber kann Schwachstellen offenlegen, die aktiv in Verbindung mit Ransomware ausgenutzt werden. So können IT- und Sicherheitsteams nahtlos Patches bereitstellen und Probleme lösen, die ein Risiko für Unternehmen darstellen.“ Das Analystenhaus Gartner bezeichnet risikobasiertes Schwachstellenmanagement als eines der wichtigsten Sicherheitsprojekte, auf das sich Experten für Sicherheits- und Risikomanagement im Jahr 2021 einstellen müssen.

WannaCry griff gezielt ungepatchte Systeme an

Der WannaCry-Ransomware-Angriff, bei dem schätzungsweise 200.000 Computer in 150 Ländern verschlüsselt wurden, ist ein Paradebeispiel für die schwerwiegenden Folgen, die auftreten können, wenn Patches nicht rechtzeitig angewendet werden. Ein Patch für die Sicherheitslücke, die von der Ransomware ausgenutzt wurde, existierte bereits mehrere Monate vor dem ersten Angriff, doch viele Organisationen haben ihn nicht implementiert. Und selbst jetzt, vier Jahre später, haben zwei Drittel der Unternehmen ihre Systeme immer noch nicht gepatcht. Dennoch werden Organisationen auf der ganzen Welt immer noch von WannaCry-Ransomware-Angriffen heimgesucht; von Januar bis März 2021 stieg die Zahl der von WannaCry-Ransomware betroffenen Organisationen um 53 %. Ivanti befragte für die Studie über 500 IT- und Sicherheitsexperten in Unternehmen in Nordamerika und EMEA.

Mehr bei Ivanti.de

Über Ivanti Die Stärke der Unified IT. Ivanti verbindet die IT mit dem Sicherheitsbetrieb im Unternehmen, um den digitalen Arbeitsplatz besser zu steuern und abzusichern. Auf PCs, mobilen Geräten, virtualisierten Infrastrukturen oder im Rechenzentrum identifizieren wir IT-Assets – ganz gleich, ob sie sich On-Premise oder in der Cloud verbergen. Ivanti verbessert die Bereitstellung des IT-Services und senkt Risiken im Unternehmen auf Basis von Fachwissen und automatisierten Abläufen. Durch den Einsatz moderner Technologien im Lager und über die gesamte Supply Chain hinweg hilft Ivanti dabei, die Lieferfähigkeit von Firmen zu verbessern – und das, ohne eine Änderung der Backend-Systeme.