Check Point Research hat einen Software-Service entdeckt, der Hackern seit über sechs Jahren dabei hilft, den Schutz von EDRs (Endpoint Detection & Response) zu umgehen. Der Software-Service dient als Türöffner für Emotet, REvil, Maze und andere Malware.

Zu den Nutznießern des Dienstes mit dem Namen TrickGate gehören bekannte Schadprogramme wie Cerber, Trickbot, Maze, Emotet, REvil, Cobalt Strike, AZORult, Formbook, AgentTesla – eine bunte Parade der Top Malware, die Check Point monatlich veröffentlicht.

Alter Service hebelt EDR aus

TrickGate ist transformativ und ändert sich regelmäßig, was dazu beitrug, dass es jahrelang unentdeckt blieb. Durch die Verwendung von TrickGate können böswillige Akteure ihre Malware leichter und mit weniger Konsequenzen für sie selbst verbreiten.

TrickGate hat es geschafft, jahrelang unter dem Radar zu fliegen, weil es sich regelmäßig verändert. Während sich der Wrapper, also die Umhüllung, die weitere Programmteile beinhaltet, des Packers, der die Daten komprimiert, im Laufe der Zeit veränderte, werden die Hauptbausteine des TrickGate-Shellcodes weiterhin verwendet.

Opfer aus dem Fertigungssektor

Den Telemetriedaten zufolge zielen die Hacker, die TrickGate einsetzen, in erster Linie auf die Produktion ab, greifen aber auch Bildungs-, Gesundheits-, Finanz- und Wirtschaftseinrichtungen an. Die Angriffe sind über die ganze Welt verteilt, mit einer erhöhten Konzentration in Taiwan und der Türkei.

Verschlüsselung des Schadprogramms erschwert die Erkennung

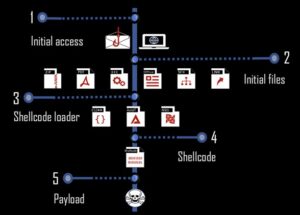

Es gibt viele Formen des Angriffsflusses. Der Shellcode ist der Kern des TrickGate-Packers. Er ist dafür verantwortlich, die schädlichen Anweisungen und den Code zu entschlüsseln und ihn heimlich in neue Prozesse zu injizieren. Das Schadprogramm wird verschlüsselt und dann mit einer speziellen Routine gepackt, mit der das geschützte System umgangen werden kann, weswegen die Sicherheitslösungen die Nutzlast weder statisch noch zur Laufzeit erkennen können.

Wer steckt hinter TrickGate?

Check Point Research ist es nicht gelungen, eine eindeutige Zugehörigkeit zu ermitteln. Die Sicherheitsforscher gehen aufgrund der betreuten Kunden davon aus, dass es sich um eine russischsprachige Untergrundbande handelt.

Mehr bei CheckPoint.com

Über Check Point Check Point Software Technologies GmbH (www.checkpoint.com/de) ist ein führender Anbieter von Cybersicherheits-Lösungen für öffentliche Verwaltungen und Unternehmen weltweit. Die Lösungen schützen Kunden vor Cyberattacken mit einer branchenführenden Erkennungsrate von Malware, Ransomware und anderen Arten von Attacken. Check Point bietet eine mehrstufige Sicherheitsarchitektur, die Unternehmensinformationen in CloudUmgebungen, Netzwerken und auf mobilen Geräten schützt sowie das umfassendste und intuitivste „One Point of Control“-Sicherheits-Managementsystem. Check Point schützt über 100.000 Unternehmen aller Größen.