Die Verwendung von Makros zur Verbreitung von Schadsoftware ist erheblich zurückgegangen: zwischen Oktober 2021 und Juni 2022 um ganze 66 Prozent. Allerdings beginnen Angreifer damit den Schutz mit tricks zu unterlaufen.

Für gewöhnlich werden VBA-Makros von Cyberkriminellen verwendet, um automatisch bösartige Inhalte auszuführen, wenn ein Benutzer Makros in Office-Anwendungen aktiviert hat. XL4-Makros hingegen sind spezifisch für die Excel-Anwendung, können aber auch von Angreifern als Werkzeug zur Verbreitung von Schadsoftware genutzt werden. Die Drahtzieher hinter Makro-basierten Angriffen setzen in der Regel auf Social Engineering, um den jeweiligen Empfänger davon zu überzeugen, dass der Inhalt wichtig und die Aktivierung von Makros daher erforderlich ist, um diesen Inhalt anzuzeigen.

Container wie ISO, LNK und RAR als Trick

„Dass Cyberkriminelle zunehmend auf die direkte Verbreitung Makro-basierter Dateianhänge in E-Mails verzichten, stellt eine bedeutende Veränderung in der Bedrohungslandschaft dar. Die Angreifer setzen stattdessen auf neue Taktiken, um Malware zu verbreiten. Es kann davon ausgegangen werden, dass die zunehmende Verwendung von Dateitypen wie ISO, LNK und RAR weiter anhalten wird“, kommentiert Sherrod DeGrippo, Vice President Threat Research and Detection bei Proofpoint.

Umgehung von Sicherheitsfunktionen

Microsoft blockiert VBA-Makros, die ein Mark-of-the-Web-Attribut (MOTW) besitzen. Dieses Attribut zeigt an, ob eine Datei aus dem Internet stammt, und basiert auf dem sogenannten Zone.Identifier. Microsoft-Anwendungen fügen dieses Attribut bestimmten Dokumenten hinzu, wenn diese aus dem Internet heruntergeladen werden.

Cyberkriminelle können jedoch Container-Dateiformate wie ISO (.iso), RAR (.rar), ZIP (.zip) und IMG (.img) nutzen, um diese auf MOTW basierende Sicherheitsfunktion zu unterlaufen. Nach dem Download werden die Container-Dateien mit dem MOTW-Attribut versehen, da sie aus dem Internet heruntergeladen wurden, aber das darin enthaltene Dokument, beispielsweise eine Makro-aktivierte Tabelle, wird nicht mit dem Attribut markiert. Wenn das Dokument extrahiert wird, muss der Benutzer zwar immer noch Makros aktivieren, damit der Schadcode automatisch ausgeführt wird, aber das Dateisystem wird das Dokument nicht als aus dem Internet stammend identifizieren.

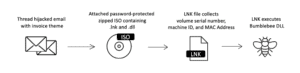

Auch ist es für Angreifer möglich, Containerdateien zu verwenden, um eine gefährliche Payload direkt zu verbreiten. Hierzu können Containerdateien zusätzliche Inhalte wie LNKs, DLLs oder ausführbare Dateien (.exe) enthalten, die zur Installation einer solchen Payload führen.

Signifikante Veränderungen in der Bedrohungslandschaft

Proofpoint konnte bei seinen Untersuchungen einen deutlichen Rückgang von Makro-aktivierten Dokumenten feststellen, die im Rahmen von Angriffen als E-Mail-Anhänge verschickt wurden. Zwischen Oktober 2021 und Juni 2022 nahm deren Anzahl um mehr als zwei Drittel ab. Im gleichen Zeitraum stieg die Zahl der Kampagnen, die Containerdateien sowie Windows-Shortcut-Anhänge (LNK) nutzten – um fast 175 Prozent.

Dieser Anstieg ist zum Teil auf die zunehmende Verwendung von ISO- und LNK-Dateien in Cyberkampagnen zurückzuführen. Cyberkriminelle nutzen diese zunehmend als initiale Zugangsmechanismen, so zum Beispiel die Hintermänner hinter den Angriffen mit der Bumblebee-Malware. Allein die Nutzung von ISO-Dateien wuchs zwischen Oktober 2021 und Juni 2022 um über 150 Prozent. Die Anzahl der Kampagnen, die LNK-Dateien enthielten, ist seit Oktober 2021 sogar um ganze 1.675 Prozent gestiegen.

Mehr bei proofpoint.com

Über Proofpoint Proofpoint, Inc. ist ein führendes Cybersicherheitsunternehmen. Im Fokus steht für Proofpoint dabei der Schutz der Mitarbeiter. Denn diese bedeuten für ein Unternehmen zugleich das größte Kapital aber auch das größte Risiko. Mit einer integrierten Suite von Cloud-basierten Cybersecurity-Lösungen unterstützt Proofpoint Unternehmen auf der ganzen Welt dabei, gezielte Bedrohungen zu stoppen, ihre Daten zu schützen und IT-Anwender in Unternehmen für Risiken von Cyberangriffen zu sensibilisieren.