Microsoft hat die Integration des KI-gestützten Services im Bereich der Cybersecurity vorgestellt. Microsoft Security Copilot wurde in Sicherheits- und Netzwerkdisziplinen geschult und ist mit Billionen von Datensignalen ausgestattet. Das soll SOCs und Cyberabwehrsysteme in Geschwindigkeit und Effektivität einen Vorsprung verschaffen.

Mit Microsoft Security Copilot bekommen Sicherheitsverantwortlichen einen einfach zu bedienenden KI-Assistenten an die Hand, um Bedrohungen schnell zu erkennen und darauf zu reagieren. Er kombiniert Microsofts umfangreiche Daten von Bedrohungen mit branchenführender Expertise, um die Bedrohungslandschaft insgesamt besser zu verstehen. Security Copilot hilft Administratoren zu beobachten, was in ihrer Umgebung passiert und ist so konzipiert, dass er nahtlos mit Sicherheitsteams zusammenarbeitet. Er kann aus vorhandenen Informationen lernen, Bedrohungsaktivitäten korrelieren und fundierte sowie effiziente Entscheidungen in Maschinengeschwindigkeit treffen.

Komplexität vereinfachen und zielgerichtet reagieren

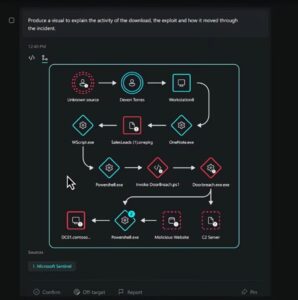

🔎 Der Microsoft Security Copilot sollte einen Angriff visuell darstellen, damit man diesen besser verstehen kann (Bild: B2B-C-S).

Angesichts von durchschnittlich mehr als 1.200 Passwortangriffen pro Sekunde reichen fragmentierte Tools und Infrastrukturen nicht mehr aus, um Angreifende zu stoppen. Während die Zahl der Angriffe in den letzten fünf Jahren um 67 % gestiegen ist, konnte die Sicherheitsbranche nicht genügend Fachleute für Cyberrisiken einstellen, um mit dieser Entwicklung Schritt zu halten. Dies hat dazu geführt, dass Sicherheitsexperten teilweise überfordert sind, gut getarnte Angriffe in einem wachsendem Netzwerkverkehr und anderen Signalen, zu entdecken.

Security Copilot vereinfacht die Komplexität und erweitert die Möglichkeiten von Sicherheitsteams, indem er Bedrohungsdaten zusammenfasst und für sie verständlich macht, so dass die Verantwortlichen das immense Grundrauschen der Internetsignale zu durchleuchten, um bösartige Aktivitäten identifizieren können. Außerdem hilft er den Sicherheitsteams, zu erkennen, was sie sonst übersehen, indem er die korrelierten und zusammengefassten Angriffsdaten nach Priorität ordnet und die beste Vorgehensweise empfiehlt. So könnten verschiedene Bedrohungen rechtzeitig beseitigt werden.

Erweiterung des Fachwissens der Sicherheitsteams

Security Copilot wird sich ständig weiterentwickeln und verbessern, um sicherzustellen, dass die Sicherheitsteams mit dem neuesten Wissen über Angreifende sowie deren Taktiken, Techniken und Verfahren arbeiten. Das Produkt bietet kontinuierlichen Zugang zu den fortschrittlichsten OpenAI-Modellen zur Unterstützung anspruchsvoller Sicherheitsaufgaben und -anwendungen. Die Einsicht in die Bedrohungen wird sowohl durch die Sicherheitsdaten des Kundenunternehmens als auch durch die umfangreiche Bedrohungsanalyse von Microsoft ermöglicht.

Mit diesen Funktionen können Sicherheitsteams jeder Größe die Kenntnisse und Fähigkeiten weitaus größerer Unternehmen einsetzen. Darüber hinaus trägt Security Copilot dazu bei, den Fachkräftemangel im Bereich der Cybersicherheit zu bewältigen, indem er Wissenslücken schließt und sowohl die Arbeitsabläufe als auch die Profile von Bedrohungsakteur*innen und die Berichterstattung über Vorfälle teamübergreifend verbessert.

Basierend auf branchenführenden Bedrohungsdaten

Microsoft Security verfolgt aktiv mehr als 50 kriminelle Ransomware Vereinigungen und mehr als 250 einzelne nationalstaatliche Cyberkriminelle und empfängt dabei jeden Tag 65 Billionen Bedrohungssignale. Microsoft-Technologie blockiert jede Sekunde mehr als 25,6 Milliarden Versuche, Passwörter zu stehlen. Im Vergleich zu anderen Unternehmen analysieren über 8.000 Sicherheitsexperten bei Microsoft Sicherheitssignale – im Durchschnitt nutzen die Analysten des Security Operations Center von Microsoft über 100 verschiedene Datenquellen.

Durch Akquisitionen wie RiskIQ und Miburo verfügt Microsoft über umfangreiche Informationen von Bedrohungsakteurinnen. Security Copilot lässt sich außerdem nativ in eine wachsende Liste von Microsoft Security-Produkten wie Sentinel und Defender integrieren.

Microsoft Security Copilot noch nicht voll verfügbar

Microsoft Security Copilot befindet sich derzeit in der Vorschauphase und ist noch nicht allgemein verfügbar. Interessierte können sich für Microsoft-Sicherheitsupdates anmelden, um mehr über Produktankündigungen, Sicherheitserkenntnisse und bevorstehende Ereignisse zu erfahren.

Mehr bei Microsoft.com

Über Microsoft Deutschland Die Microsoft Deutschland GmbH wurde 1983 als deutsche Niederlassung der Microsoft Corporation (Redmond, U.S.A.) gegründet. Microsoft hat es sich zur Aufgabe gemacht, jede Person und jedes Unternehmen auf der Welt zu befähigen, mehr zu erreichen. Diese Herausforderung kann nur gemeinsam gemeistert werden, weshalb Diversität und Inklusion seit den Anfängen fest in der Unternehmenskultur verankert sind. Als weltweit führender Hersteller von produktiven Softwarelösungen und modernen Services im Zeitalter von intelligent Cloud und intelligent Edge, sowie als Entwickler innovativer Hardware, versteht sich Microsoft als Partner seiner Kunden, um diesen zu helfen, von der digitalen Transformation zu profitieren. Sicherheit und Datenschutz haben bei der Entwicklung von Lösungen oberste Priorität. Als weltweit größter Beitragsgeber treibt Microsoft die Open-Source-Technologie über seine führende Entwicklerplattform GitHub voran. Mit LinkedIn, dem größten Karriere-Netzwerk, fördert Microsoft die berufliche Vernetzung weltweit.