Die Bitdefender Labs haben globale Daten über die Gefahrenlage für macOS-Systeme ausgewertet: Auch Apple-Hardware ist Ziel von Hackern.

Das Ergebnis der Zahlen aus der globalen Telemetrie für das Jahr 2022 zeigt, dass Apple-Hardware im Visier von Cyberkriminellen ist, wenngleich in geringerem Maß als Windows-Geräte. Für Hacker sind die weiter verbreiteten Windows- oder Android-Geräte attraktiver. Die Ergebnisse zeigen: macOS-Hardware ist nicht per se sicher. Zu den Hauptrisiken gehörten Trojaner mit 51,8 %, potenziell unerwünschte Anwendungen (Potentially Unwanted Applications, PUA) mit 25,3 % und Adware mit 22,6 %.

18 Prozent aller Angriffe betreffen Apple-Hardware

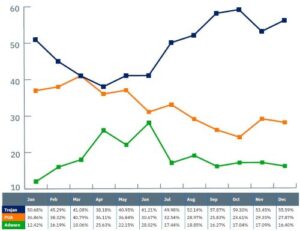

Cyberkriminelle greifen Macs nicht so häufig an wie etwa Windows-Rechner. Schließlich sind letztere immer noch weiter verbreitet. So dominiert Microsoft laut den Zahlen der Experten von Statcounter immer noch den Desktop Markt mit einem Anteil von 63 % gegenüber 18 % macOS. Die größere Angriffsfläche bedingt die größeren Aktivitäten der Hacker im Microsoft-Umfeld.

Dennoch sind macOS-Umgebungen kein blinder Fleck für die Malware-Akteure. Apple sah sich genötigt, Schwachstellen proaktiv zu schließen. Hacker nutzen Social Engineering und automatisierte Spray-and-Pray-Techniken, um Mac-User anzugreifen. Gleichzeitig greifen professionelle Anbieter von Spyware Apple-iOS-Hardware an.

iOS- und macOS-Systeme teilen miteinander viele Schlüsselkomponenten, wie etwa die Web Rendering Engine WebKit. Auch für solche kritische Lücken hat Apple Sicherheitsupdates veröffentlicht. Zugleich werden die Attacken gegen macOS-Hardware effizienter. Nachlässige Updates und mangelhafte Cybersicherheitshygiene der Mac-Nutzer, die anderen Anwendern hier in nichts nachstehen, erleichtert die kriminelle Arbeit.

Risikofaktor Trojaner

Trojaner attackieren nicht aktualisierte Systeme, bei denen Hacker auf nicht gepatchte Schwachstellen treffen. Mangelnde Update-Disziplin sorgt für die konkrete Gefahr. Zugleich nutzen Angreifer die üblichen und bekannten Mechanismen des Social Engineering über Spam, Phishing oder Social Media, Malvertising oder manipulierte Dateidownloads über Torrent- oder Warez-Webseiten. Für Macs entworfene Angriffe erfordern vom Opfer typischerweise den manuellen Start einer ausführbaren Datei. Deswegen legen sie viel Wert darauf, dass ihre Malware wie eine legitime Anwendung erscheint.

Potenziell unerwünschte Anwendungen

Jede vierte Bedrohung ist eine PUA. Die PUA – sei es nur lästig oder gefährlich – verbreiten die Hacker als Freeware, neu verpackte Applikationen oder Utilities (Remote Administration, Systembereinigung, vermeintliche Virenscanner, Energiesparapps und Speicherplatzmanagement) , die alle über verborgene Funktionalitäten zum Aufzeichnen von Daten oder Kryptomining verfügen. 8 % der PUAs sind Kryptominer.

Anwender sollten nicht davon ausgehen, dass ihre macOS-Hardware sicher ist. Sie wird nur seltener angegriffen. Eine dezidierte Lösung zur Cybersicherheit ist für Apple-Anwender notwendig, genauso wie eine stringente Update-Disziplin sowie Aufmerksamkeit bei verdächtigen Inhalten. Der Download von inoffiziellen Download-Kanälen wie Torrent oder Warez sollte ein Tabu sein.

Direkt zum Report von Bitdefender.com

Über Bitdefender Bitdefender ist ein weltweit führender Anbieter von Cybersicherheitslösungen und Antivirensoftware und schützt über 500 Millionen Systeme in mehr als 150 Ländern. Seit der Gründung im Jahr 2001 sorgen Innovationen des Unternehmens regelmäßig für ausgezeichnete Sicherheitsprodukte und intelligenten Schutz für Geräte, Netzwerke und Cloud-Dienste von Privatkunden und Unternehmen. Als Zulieferer erster Wahl befindet sich Bitdefender-Technologie in 38 Prozent der weltweit eingesetzten Sicherheitslösungen und genießt Vertrauen und Anerkennung bei Branchenexperten, Herstellern und Kunden gleichermaßen. www.bitdefender.de

Passende Artikel zum Thema