Die Cloud Security Plattform von Lookout für alle mobilen Endpunkte führt Endpoint Security mit Cloud Security zusammen, womit Risiken reduziert werden und eine einheitliche Reaktion auf Bedrohungen von Anwendungen und Daten möglich wird.

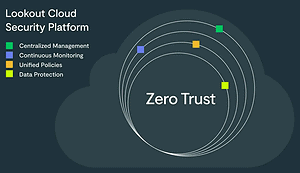

Lookout hat die Erweiterung seiner Cloud Security Platform um neue Funktionen und Features bekannt gegeben. Das Resultat ist die derzeit einzige Lösung der Branche für Endpoint to Cloud Security. Die Cloud-native Plattform umfasst ein einheitliches Richtlinien-Framework für die Verwaltung und Durchsetzung von Richtlinien für alle mobilen Geräte sowie für Cloud-, Internet- und eigene Anwendungen. Zu den Neuerungen der Plattform gehören auch ein einheitlicher Agent und eine einzige Steuerungsebene für mobile und Cloud-Sicherheitsdienste, die Verantwortlichen in IT- und Security kostengünstige, vereinfachte Management-Funktionen zur Verfügung stellen.

Security für hybride Belegschaften

Laut einer kürzlich durchgeführten Gartner-Umfrage arbeiten 60 Prozent der Knowledge Worker an voneinander entfernten Standorten. Ein von Zippia veröffentlichter Bericht zeigt außerdem, dass 75 Prozent der Mitarbeiter ihre persönlichen Mobiltelefone für die Arbeit verwenden. Da Unternehmen ihren Mitarbeitern weiterhin ermöglichen, entweder zu 100 Prozent oder in einem hybriden Modell an entfernten Standorten zu arbeiten, nimmt die Nutzung mobiler Geräte für den Zugriff auf Unternehmensanwendungen unabhängig von Benutzer oder Standort zu. Mitarbeiter, die außerhalb der traditionellen Grenzen des Rechenzentrums arbeiten, auf Anwendungen in der Cloud zugreifen und Geräte verwenden, die nicht von der Unternehmens-IT verwaltet werden, erhöhen den Bedarf an einer Sicherheitslösung, die für flexible Belegschaften entwickelt wurde und die Unternehmensdaten „verfolgt“ und schützt, wo auch immer sie gerade unterwegs sind oder sich befinden.

Security Service Edge (SSE) und Endpoint Security

Die Cloud Security Platform von Lookout führt Security Service Edge (SSE) und Endpoint Security zusammen, um Anwender und Daten zu schützen, wo immer sie sich befinden. Sie überwacht kontinuierlich die Risikolage von Anwendern und Geräten, um einen dynamischen und granularen Zero-Trust-Zugriff auf der Grundlage der besonderen Situation von Anwendungen und Daten zu ermöglichen: Auf diese Weise können Unternehmen ihre Mitarbeiter, deren Geräte, Anwendungen und Daten vor unbefugtem Zugriff sowie vor modernen internet-basierten Bedrohungen schützen. Die erweiterte Plattform bietet Kunden die Möglichkeit, die Bedrohungsdaten von mobilen Endpunkten zu verwenden, um besser begründete Entscheidungen für Cloud Security Services zu treffen.

Mobile Security Services auf einer Plattform

Basierend auf den patentierten Technologien des Unternehmens fasst die Cloud Security Platform von Lookout die folgenden Security Services zusammen:

- Lookout Mobile Endpoint Security ermöglicht eine abgesicherte Arbeitsweise von mobilen Geräten – und zwar persönlichen, verwalteten und nicht verwalteten iOS-, Android- und Chromebook-Geräten. Durch Schutz vor Kampagnen von Social Engineered Phishing, bösartigen und von außen gesteuerten Anwendungen, riskanten Netzwerkverbindungen und vollständiger Kompromittierung von Geräten reduzieren sich die Angriffsrisiken.

- Lookout Secure Private Access ist eine in der Cloud bereitgestellte Lösung für Zero Trust Network Access (ZTNA), die auf dem Prinzip des Null-Vertrauens (Zero Trust) basiert und nahtlosen Zugriff auf private Unternehmensanwendungen bietet, unabhängig davon, wo sich der Benutzer oder die Anwendung befinden. Im Gegensatz zu einem VPN (Virtual Private Network) verbindet Secure Private Access von Lookout die Anwender mit den Anwendungen und nicht mit dem Netzwerk – ein Kernprinzip einer Zero-Trust-Architektur.

- Lookout Secure Internet Access ist ein in der Cloud bereitgestelltes Secure Web Gateway (SWG) mit einer Firewall as a Service (FWaaS), das auf den Prinzipien von Zero Trust aufbaut, um Benutzer, zugrunde liegende Netzwerke und Unternehmensdaten vor internet-basierten Bedrohungen zu schützen und Datenverluste zu verhindern.

- Lookout Secure Cloud Access, die Lösung für Cloud Access Security Broker (CASB) des Unternehmens, bietet nahtlose Sicherheit für alle Cloud- und SaaS-Anwendungen mit einheitlichen Richtlinien, vertrauenswürdiger Datensicherheit und bewerteter standardisierter Compliance. Sie bietet vollständige Transparenz und Kontrolle.

Über Lookout Die Mitbegründer von Lookout, John Hering, Kevin Mahaffey und James Burgess, schlossen sich 2007 mit dem Ziel zusammen, Menschen vor den Sicherheits- und Datenschutzrisiken zu schützen, die durch die zunehmende Vernetzung der Welt entstehen. Noch bevor Smartphones in jedermanns Tasche waren, erkannten sie, dass Mobilität einen tiefgreifenden Einfluss auf die Art und Weise haben würde, wie wir arbeiten und leben.