Der State of XIoT Security Report: 1H 2022 von Team82 zeigt einen Anstieg von IoT-Schwachstellen, von Herstellern selbst identifizierten Sicherheitslücken und vollständig oder teilweise behobenen Firmware-Schwachstellen. Im Durchschnitt werden pro Monat 125 XIoT-Schwachstellen veröffentlicht und behoben.

Die Offenlegung von Schwachstellen in IoT-Geräten ist in der ersten Jahreshälfte 2022 im Vergleich zu den vorangegangenen sechs Monaten um 57 Prozent gestiegen. Dies zeigt der neue State of XIoT Security Report: 1H 2022 von Claroty, dem Spezialisten für die Sicherheit von cyber-physischen Systemen (CPS). Im gleichen Zeitraum sind zudem die von Herstellern selbst offengelegten Sicherheitslücken um 69 Prozent gestiegen und haben damit erstmalig die Anzahl der Meldungen unabhängiger Sicherheitsforscher übertroffen. Die vollständig oder teilweise behobenen Firmware-Schwachstellen haben um 79 Prozent zugenommen, was angesichts der Herausforderungen beim Patchen von Firmware im Vergleich zu Software-Schwachstellen eine bemerkenswerte Verbesserung darstellt.

Auch OT- und ICS-Bereiche betroffen

Der von Team82, dem mehrfach ausgezeichneten Forschungsteam von Claroty, erstellte Bericht bietet eine umfassende Analyse veröffentlichter Schwachstellen im Bereich des erweiterten Internet der Dinge (XIoT), also dem Netzwerk cyber-physischer Systeme, das Betriebstechnik (OT) und industrielle Kontrollsysteme (ICS), das Internet of Medical Things (IoMT), Gebäudemanagementsysteme und Unternehmens-IoT umfasst. Der Report umfasst von Team82 aufgedeckte Schwachstellen sowie solche, die aus vertrauenswürdigen offenen Quellen stammen. Hierzu zählen die National Vulnerability Database (NVD), das Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), CERT@VDE, MITRE und die Anbieter von Industrieautomatisierung Schneider Electric und Siemens.

Weitere wichtigste Ergebnisse

- IoT-Geräte: 15 Prozent der Schwachstellen wurden in IoT-Geräten gefunden. Dies ist ein deutlicher Anstieg gegenüber 9 Prozent im letzten Bericht von Team82 für das zweite Halbjahr 2021. Darüber hinaus übertraf die Kombination von IoT- und IoMT-Schwachstellen (18,2 %) zum ersten Mal die IT-Schwachstellen (16,5 %). Dies verdeutlicht das gestiegene Bewusstsein bei Herstellern und Sicherheitsforschern für die Sicherheit dieser vernetzten Geräte, die als Einfallstor in die Netzwerke dienen können.

- Von Herstellern selbst offengelegte Schwachstellen: Zum ersten Mal haben die Offenlegungen der Hersteller (29 %) die Anzahl der Meldungen unabhängiger Forscher (19 %) übertroffen und liegen damit auf dem zweiten Platz hinter den Sicherheitsunternehmen (45 %). Mit 214 veröffentlichten CVEs hat sich die Anzahl der gemeldeten Sicherheitslücken im Vergleich zum letzten Halbjahr (127) fast verdoppelt. Dies deutet darauf hin, dass mehr OT-, IoT- und IoMT-Anbieter Programme zur Offenlegung von Schwachstellen einrichten und mehr Ressourcen für die Prüfung der Sicherheit ihrer Produkte aufwenden als je zuvor.

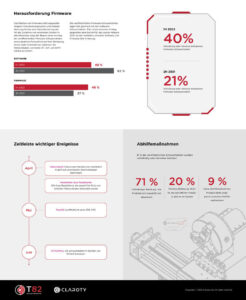

- Firmware: Die veröffentlichten Firmware-Schwachstellen lagen fast gleichauf mit den Software-Schwachstellen (46 % bzw. 48 %). Dies ist ein enormer Anstieg gegenüber dem Bericht für das zweite Halbjahr 2021, als das Verhältnis zwischen Software (62 %) und Firmware (37 %) fast 2:1 betrug. Der Bericht zeigt auch einen deutlichen Anstieg der vollständig oder teilweise behobenen Firmware-Schwachstellen (40 % im ersten Halbjahr 2022 gegenüber 21 % im zweiten Halbjahr 2021), was angesichts der Herausforderungen beim Patchen von Firmware aufgrund längerer Aktualisierungszyklen und seltener Wartungsfenster bemerkenswert ist. Der Grund hierfür dürfte ein wachsendes Interesse der Forscher an der Absicherung von Geräten auf den unteren Ebenen des Purdue-Modells sein, die direkter mit dem eigentlichen Prozess verbunden sind und somit ein attraktiveres Ziel für Angreifer darstellen.

- Umfang und Kritikalität: Im Durchschnitt werden pro Monat 125 XIoT-Schwachstellen veröffentlicht und behoben, so dass im ersten Halbjahr 2022 insgesamt 747 Schwachstellen bekannt wurden. Die überwiegende Mehrheit wird gemäß ihrem CVSS-Score als hoch (46 %) bzw. kritisch (19 %) eingestuft.

- Auswirkungen: Fast drei Viertel (71 %) der Schwachstellen haben eine starke Auswirkung auf die System- und Geräteverfügbarkeit. Die verbreitetste potenzielle Auswirkung ist die unbefugte Remotecode- oder Befehlsausführung (bei 54 % der Schwachstellen), gefolgt von Denial-of-Service-Bedingungen (Absturz, Beenden oder Neustart) mit 43 Prozent.

- Abhilfemaßnahmen: Die häufigste Abhilfemaßnahme ist die Netzwerksegmentierung (empfohlen bei 45 % der Schwachstellenmeldungen), gefolgt von sicherem Fernzugriff (38 %) und Schutz vor Ransomware, Phishing und Spam (15 %).

- Team82: Team82 ist weiterhin führend in der OT-Schwachstellenforschung und hat im ersten Halbjahr 2022 44 Schwachstellen und damit bislang insgesamt 335 Schwachstellen aufgedeckt.

Die vollständigen Ergebnisse, eingehende Analysen und zusätzliche Maßnahmen zum Schutz vor unzulässigen Zugriffen und Risiken finden sich im halbjährlichen State of XIoT Security Report: 1H 2022 von Claroty.

Mehr bei Claroty.com

Über Claroty Claroty, die Industrial Cybersecurity Company, hilft ihren weltweiten Kunden, ihre OT-, IoT- und IIoT-Anlagen zu erkennen, zu schützen und zu verwalten. Die umfassende Plattform des Unternehmens lässt sich nahtlos in die bestehende Infrastruktur und Prozesse der Kunden einbinden und bietet eine breite Palette an industriellen Cybersicherheitskontrollen für Transparenz, Bedrohungserkennung, Risiko- und Schwachstellenmanagement sowie sicheren Fernzugriff – bei deutlich reduzierten Gesamtbetriebskosten.