Die neue Malware ZenRAT, ein Remote Access Trojaner, tarnt sich als Installationspaket des Passwort-Managers Bitwarden und hat es auf Windows-Benutzer abgesehen.

Proofpoint erhält häufig Hinweise aus der Security-Community, die zur Untersuchung und Erkennung neuer Malware führen. Am 10. August 2023 teilte Jérôme Segura, Senior Director of Threat Intelligence bei Malwarebytes, ein Malware-Sample als Teil eines Windows-Software-Installationspakets.

Verbreitung von ZenRAT noch unklar

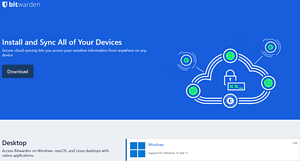

🔎Abbildung 1: Gefälschte Bitwarden website, bitwariden[.]com. Mit erstaunlicher Ähnlichkeit zur echten Website bitwarden.com. Es ist zurzeit unklar, wie Cyberkriminelle den Verkehr zu dieser Domäne leiten (Bild: Proofpoint)

Wie die Cyberkriminellen hinter ZenRAT die Malware verbreiten, ist aktuell noch unklar. In der Vergangenheit wurde Malware, die sich als gefälschtes Software-Installationsprogramm tarnte, über SEO Poisoning, Adware-Bundles oder per E-Mail verbreitet.

Gefälschte Bitwaren Website.png

Ausschließlich Windows-Nutzer im Visier

Die bösartige Website zeigt den gefälschten Bitwarden-Download nur an, wenn ein Benutzer über einen Windows-Host darauf zugreift. Besucht ein Nicht-Windows-Nutzer die Domain, wird eine völlig andere Seite angezeigt.

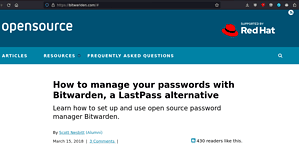

🔎Wenn ein Nicht-Windows-Nutzer versucht, die bösartige Website zu besuchen, wird er stattdessen auf einen geklonten opensource.com-Artikel umgeleitet. Dieser Screenshot wurde mit Mozilla Firefox auf Ubuntu 22.04 erstellt (Bild: Proofpoint)

Die Website gibt sich stattdessen als die legitime Website „opensource.com“ aus und geht sogar so weit, einen Artikel von Opensource.com von Scott Nesbitt über den Bitwarden-Passwort-Manager zu klonen. Wenn Windows-Benutzer auf der Download-Seite auf Download-Links klicken, die für Linux oder MacOS gekennzeichnet sind, werden sie stattdessen auf die legitime Bitwarden-Website vault.bitwarden.com umgeleitet.

Wenn sie auf die Schaltfläche „Download“ oder die Schaltfläche „Desktop-Installer for Windows“ klicken, wird versucht, die Datei Bitwarden-Installer-version-2023-7-1.exe herunterzuladen. Diese Payload wird bzw. wurde auf der Domäne crazygameis[.]com gehostet. Zum Zeitpunkt der Veröffentlichung des Proofpoint-Blogs fungierte sie jedoch offenbar nicht mehr als Host für die Payload.

Direkt zum Bericht bei Proofpoint.com

Über Proofpoint Proofpoint, Inc. ist ein führendes Cybersicherheitsunternehmen. Im Fokus steht für Proofpoint dabei der Schutz der Mitarbeiter. Denn diese bedeuten für ein Unternehmen zugleich das größte Kapital aber auch das größte Risiko. Mit einer integrierten Suite von Cloud-basierten Cybersecurity-Lösungen unterstützt Proofpoint Unternehmen auf der ganzen Welt dabei, gezielte Bedrohungen zu stoppen, ihre Daten zu schützen und IT-Anwender in Unternehmen für Risiken von Cyberangriffen zu sensibilisieren.