73 Prozent der befragten IT-Entscheider in Deutschland sind der Meinung, dass das Thema Cybersicherheit und Cyberrisiken im letzten Jahr bei digitalen Geschäftsinitiativen in den Hintergrund getreten ist. So lautet ein zentrales Ergebnis einer neuen Untersuchung von CyberArk.

Die neue globale Studie „Identity Security Threat Landscape“ des Sicherheitsexperten CyberArk zeigt, dass in Unternehmen eine immer höhere Anzahl an menschlichen und maschinellen Identitäten vorhanden ist. Sie bewegt sich vielfach in einer Größenordnung, die in die Hunderttausende geht. Dadurch bestehen für Unternehmen zwangsläufig größere Cybersicherheitsrisiken.

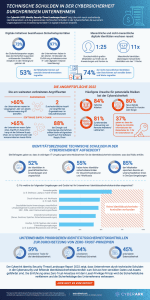

Entwicklung der Cybersicherheitsrisiken

Jede umfassende IT- oder digitale Initiative führt zu einer höheren Anzahl an Interaktionen zwischen Menschen, Applikationen und Prozessen – und damit auch zu mehr digitalen Identitäten. Wenn sie nicht adäquat verwaltet werden und ungesichert sind, können sie ein erhebliches Cybersicherheitsrisiko darstellen. Die Zahlen aus den befragten deutschen Unternehmen belegen diese Gefahr:

- 74 % der nicht-menschlichen Identitäten oder Bots haben Zugang zu vertraulichen Daten und Ressourcen.

- Der durchschnittliche Mitarbeiter hat Zugriff auf mehr als 25 Applikationen und Accounts.

- In einem Unternehmen gibt es inzwischen elf Mal mehr maschinelle als menschliche Identitäten.

- 85 % Prozent der Unternehmen speichern Secrets an mehreren Stellen in DevOps-Umgebungen.

- 71 % meinen, dass Entwickler in der Regel mehr Berechtigungen haben, als sie für ihre Aufgaben benötigen.

Die Angriffsfläche 2022

Trends wie die digitale Transformation, die Cloud-Migration und neue Angriffstechniken gefährden die IT-Sicherheit zunehmend. Folgende Cyberbedrohungen sehen die Sicherheitsverantwortlichen in Deutschland:

- Die Umgehung von Verteidigungsmaßnahmen (39 %) stellt für die Befragten das größte Risiko dar, gefolgt von einem Zugriff auf Anmeldeinformationen (37 %) und einer Ausweitung von Berechtigungen (37 %).

- 69 % der befragten Unternehmen waren im vergangenen Jahr von Ransomware-Angriffen betroffen.

- 59 % haben nach dem SolarWinds-Angriff nichts unternommen, um ihre Software-Lieferkette zu sichern, und 66 % geben zu, dass eine Kompromittierung eines Software-Lieferanten bedeuten würde, dass ein Angriff auf ihr Unternehmen nicht aufgehalten werden kann.

Mangelhafte Investitionen in die Cybersicherheit

Die Sicherheitsexperten sind sich einig, dass die unternehmensweiten digitalen Initiativen nicht adäquat von Security-Programmen und -Tools unterstützt werden. So konstatieren 73 %, dass ihr Unternehmen in den letzten zwölf Monaten der Aufrechterhaltung des Geschäftsbetriebs Vorrang vor der Gewährleistung einer robusten Cybersicherheit gegeben hat. Zudem erklären 52 %, dass sie keine Identitätssicherheitskontrollen für ihre geschäftskritischen Anwendungen eingerichtet haben.

„Unternehmen sind in der heutigen Zeit einer immer größeren Angriffsfläche ausgesetzt, da die Anzahl, die Typen und die Vernetzungen von Identitäten in Geschäftsanwendungen, Cloud-Umgebungen und technischen Komponenten kontinuierlich steigen“, erklärt Michael Kleist, Area Vice President DACH bei CyberArk. „Folglich müssen Unternehmen neue Strategien ergreifen, die die Identitätssicherheit in den Mittelpunkt stellen. Unsere Untersuchung zeigt, dass die steigenden Sicherheitsrisiken zwar oft erkannt werden, aber die erforderlichen Investitionen in die Cybersicherheit ausbleiben. Hier besteht nach wie vor bei vielen Unternehmen ein dringender Handlungsbedarf. Nur darauf zu hoffen, dass man selbst von einem Cyberangriff verschont bleibt, sollte keine Option sein.“

Mögliche Maßnahmen zur besseren Abwehr

Welche Maßnahmen können Unternehmen angesichts dieser Sicherheitslage treffen? Genannt werden von den Befragten in der CyberArk-Untersuchung:

- Umsetzung einer Strategie zur Verwaltung sensibler Zugriffe: Die Befragten halten vor allem drei Maßnahmen für sehr wichtig. 55 % nennen die Anwendung von Least-Privilege- und Zero-Trust-Prinzipien, 51 % die Überwachung der SaaS-User-Accounts und -Zugriffe sowie 45 % die Einführung von Prozessen, die geschäftskritische Anwendungen vom Internet isolieren.

- Nutzung von Identitätssicherheitskontrollen zur Durchsetzung der Zero-Trust-Prinzipien: Lösungen für die Identitätssicherheit (59 %), die Workload-Sicherheit (54 %) und die Datensicherheit (45 %) zählen für die Befragten zu den zentralen Basismaßnahmen.

- Erhöhung der Transparenz: 81 % geben an, dass eine Software-Bestandsaufnahme das Risiko einer Kompromittierung verringern würde, die aus der Software-Lieferkette resultiert.

Über die Untersuchung

Der „2022 Identity Security Threat Landscape Report“ beleuchtet die Ergebnisse einer Untersuchung, die das Marktforschungsunternehmen Vanson Bourne im Auftrag von CyberArk durchgeführt hat. Befragt wurden 1.750 IT-Security-Entscheider in Deutschland, Frankreich, Großbritannien, Italien, Spanien, Australien, Brasilien, Mexiko, Israel, Japan, Singapur und den USA.

Mehr bei CyberArk.com

Über CyberArk CyberArk ist das weltweit führende Unternehmen im Bereich Identity Security. Mit dem Privileged Access Management als Kernkomponente bietet CyberArk eine umfassende Sicherheit für jede – menschliche oder nicht-menschliche – Identität über Business-Applikationen, verteilte Arbeitsumgebungen, Hybrid-Cloud-Workloads und DevOps-Lifecycles hinweg. Weltweit führende Unternehmen setzen auf CyberArk bei der Sicherung ihrer kritischsten Daten, Infrastrukturen und Anwendungen. Rund ein Drittel der DAX-30- und 20 der Euro-Stoxx-50-Unternehmen nutzen die Lösungen von CyberArk.