Das BSI hat eine Studie veröffentlicht zu Manipulationsmöglichkeiten von Hardware in verteilten Fertigungsprozessen. Dabei geht es um versteckte Chips auf Hardware-Platinen, sogenannte Hardware-Trojaner.

Das Bundesamts für Sicherheit in der Informationstechnik (BSI) hat die Studie „Prüfung von Manipulationsmöglichkeiten von Hardware in verteilten Fertigungsprozessen (PANDA)“ erstellen lassen. Diese Studie betrachtet die Einflussmöglichkeiten von Angreifern innerhalb der Fertigungskette von komplexen IT-Systemen.

Trojaner als Chip auf Platinen

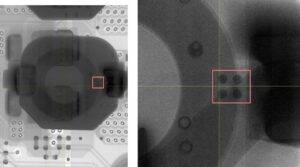

🔎 Röntgenbild eines Bauteils auf einer Platine, unter dem ein zusätzlicher Chip versteckt wurde (rechts vergrößert). Dieser Chip ist auch mit moderner Röntgentechnik nur sehr schwer zu erkennen (Bild: BSI).

Die Veröffentlichung beschreibt die einzelnen Schritte von der initialen Idee bis zum fertigen Produkt. Darauf aufbauend werden mögliche Schwachstellen in der Kette aufgezeigt sowie ausgewählte Angriffsszenarien skizziert. Eine Bewertung von Präventions- und Detektionsmöglichkeiten erfolgt nicht nur auf Basis einer Literaturrecherche, sondern auch anhand eigens durchgeführter Experimente. Die Studienergebnisse zeigen, dass solche Manipulationen in jeder Phase der Fertigung mit teilweise relativ geringem Aufwand möglich sind. Die Detektion hingegen kann sehr anspruchsvoll sein.

Die Entwicklung und Fertigung komplexer IT-Systeme wird heutzutage oft nicht mehr von einem einzelnen Hersteller durchgeführt, der alle Design- und Produktionsschritte selbst umsetzt und kontrolliert. Diese Arbeitsteilung hat eindeutige Vorteile, wie etwa eine kürzere Zeit bis zur Markteinführung der Produkte, geringere Kosten sowie die Bündelung von Kompetenzen und Werkzeugen in speziellen Aufgabenbereichen. Allerdings birgt diese Aufteilung auch das Risiko von unerwünschten Änderungen an dem ursprünglichen Design, was bei sicherheitsrelevanten Produkten z. B. zum Verlust von vertraulichen Daten führen kann.

Wurden bereits Chips auf Boards versteckt?

Das Ziel der Studie ist, der IT-Fachcommunity bzw. IT-Herstellern und -Dienstleistern eine Einschätzung der Bedrohungslage durch sogenannte „Hardware-Trojaner“ zu geben, welche z.B. nach Presseberichten von Bloomberg (bereits 2018) mutmaßlich in Server-Mainboards implantiert wurden. Solche Manipulationen können in fast allen Entwicklungs- und Produktionsschritten implementiert werden. Die Studie analysiert das Risikopotential hierfür auch aufgrund praktischer Erfahrungen in der Chipherstellung.

Die Studie zeigt, dass die Risiken von Manipulationen in der Hardwareproduktion real und bedeutend sind. Angreifer könnten durch gezielte Eingriffe in den Fertigungsprozess die Integrität und Sicherheit von IT-Systemen kompromittieren. Es wird betont, dass ein ganzheitlicher Sicherheitsansatz notwendig ist, der alle Schritte der Hardwareproduktion berücksichtigt.

Mehr Sicherheit: Empfohlen werden unter anderem

- Stärkere Kontrollen und Sicherheitsmaßnahmen in der gesamten Lieferkette.

- Einsatz fortschrittlicher Erkennungstechniken für Hardware-Trojaner.

- Implementierung von Präventionsstrategien wie Split-Manufacturing.

- Sensibilisierung und Schulung aller beteiligten Akteure hinsichtlich der Sicherheitsrisiken.

Durch diese Maßnahmen kann das Risiko von Hardwaremanipulationen erheblich reduziert werden, was zur Sicherheit moderner IT-Systeme entscheidend beiträgt. Die PANDA-Studie liefert somit einen umfassenden Überblick über die Bedrohungen und möglichen Gegenmaßnahmen in der verteilten Hardwareproduktion und bietet wertvolle Empfehlungen für Hersteller und Sicherheitsverantwortliche.

Direkt zum Studien-PDF bei BSI.Bund.de

Über das Bundesamt für Sicherheit in der Informationstechnik (BSI) Das Bundesamt für Sicherheit in der Informationstechnik (BSI) ist die Cyber-Sicherheitsbehörde des Bundes und Gestalter einer sicheren Digitalisierung in Deutschland. Das Leitbild: Das BSI als die Cyber-Sicherheitsbehörde des Bundes gestaltet Informationssicherheit in der Digitalisierung durch Prävention, Detektion und Reaktion für Staat, Wirtschaft und Gesellschaft.