Aktuelle Banking-Trojaner-Kampagne verbirgt Angriffsmethoden hinter neuen vermeintlichen Inhalten. Experten von Bitdefender untersuchen die neue Varianten der Banking-Trojaner FluBot und TeaBot, die auf Smartphones in Deutschland abzielen.

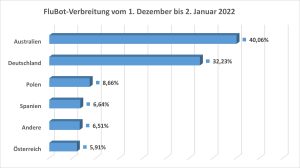

Die Experten der Bitdefender Labs beobachten seit Dezember 2021 neue Varianten der Banking-Trojaner FluBot und TeaBot. Allein in der Bitdefender-Telemetrie wurden während dieser Zeit über 100.000 bösartige SMS registriert. Ein wichtiger Schwerpunkt der Angriffe im Dezember 2021 war dabei Deutschland mit 32,23 %. Nur Australien war noch stärker betroffen. Die kriminellen Akteure haben ihre Kampagnen inzwischen angepasst und locken jetzt mit vermeintlich neuen Inhalten. Zugleich verlagern sie den Schwerpunkt des Versandes zwischen verschiedenen Ländern und Zeitzonen. Schwerpunkt der neuerlichen Angriffe sind dabei europäische Länder.

Bewährte Funktionalitäten mit Phishing

Die Banking-Trojaner wie FluBot, TeaBot oder die betrügerische SMS mit dem lockenden Betreff „Bist das du in dem Video?“ sind Beispiele langfristiger Phishing-Kampagnen, welche die kriminellen Betreiber periodisch immer wieder neu ausspielen. Das Ziel ist dabei immer das gleiche: Es geht darum, Informationen über Online-Banking, SMS-, Kontakt- oder auch andere private Daten von infizierten Geräten auszulesen.

Dazu bieten die Malware-Arten ein Arsenal von Kommandos. Dank ihnen veranlassen die Hacker ganz einfach den Versand verschiedener Inhalte als SMS durch einen Command-and-Control-Server. Die Host-Domänen des Droppers bleiben dabei gleich. Dadurch können die Cyber-Kriminellen flexibel nacheinander Kunden verschiedener Banken angreifen und Inhalte sowie Funktionalitäten anpassen.

FluBot-Köder: SMS, Messenger, Phishing

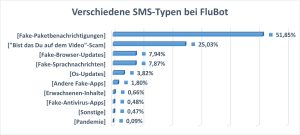

Hauptinhalt der bösartigen SMS, die die Urheber mit der FluBot-Malware verbreiten, sind mit 51,85 % vermeintliche Nachrichten von Paket-Diensten, gefolgt von einem Betreff mit der Frage: „Bis das Du auf dem Video?“ (25,03 %) (siehe Abbildung 1). Dieses bekannte, bisher über den Facebook-Messenger ausgeführte Phishing wurde nun Teil einer FluBot-Phishing-Kampagne. Die Opfer erhalten zuerst eine SMS mit dem Betreff. Um das Video anschließend sehen zu können, werden sie dazu aufgefordert, ein vermeintliches Flash- oder Betriebssystem-Update zu installieren und erhalten dann den Banking-Trojaner.

Weniger verbreitet sind falsche Browser Updates, Sprachnachrichten und Updates von Betriebssystemen. Nachgebaute Apps (auch falsche Antivirus-Apps) oder auch Erwachseneninhalte sind seltener ein Aufhänger für FluBot. Auffällig: Corona-Inhalte spielen aktuell keine Rolle mit nur 0,09 %.

Wechselnde Versandgebiete

Die FluBot-Operateure wechseln ihre Zielgebiete in kürzester Zeit – häufig bereits nach wenigen Tagen. Im Dezember war neben Australien die Kampagne auch in Deutschland (Platz 2 mit 32,23 %), Spanien, Italien und anderen europäischen Ländern aktiv.

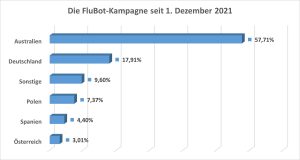

Seit Januar verlagert sich der Schwerpunkt zunehmend auf Polen, die Niederlande und Rumänien. Insgesamt bleibt Deutschland, trotz des Rückgangs, aber in den vergangenen zwei Monaten auf Platz zwei der Verbreitungsgebiete mit einem Anteil von 17,91 %.

TeaBot verbreitet App-Fälschungen und QR-Codes – auch über Google Ads

Die Bitdefender Labs beobachten anhand ihrer Telemetrie-Daten, wie über Google Play eine neue bösartige „QR Code Reader-Scanner App“ über 100.000 mal innerhalb eines Monats in 17 verschiedenen Varianten heruntergeladen wurde. Dabei handelt es sich höchstwahrscheinlich um einen hochverschlüsselten TeaBot Dropper. Die TeaBot-Attacke zeichnet sich dadurch aus, vermeintlich nützliche Apps im Google Play Store anzubieten. Alternativ tarnt sie sich als falsche Version beliebter Apps, um dann bei Download als Dropper die Malware zu installieren. Die QR-Scanner-App verbreitet sich vor allem in Großbritannien, und sogar auch über Google Ads.

Mehr bei Bitdefender.com

Über Bitdefender Bitdefender ist ein weltweit führender Anbieter von Cybersicherheitslösungen und Antivirensoftware und schützt über 500 Millionen Systeme in mehr als 150 Ländern. Seit der Gründung im Jahr 2001 sorgen Innovationen des Unternehmens regelmäßig für ausgezeichnete Sicherheitsprodukte und intelligenten Schutz für Geräte, Netzwerke und Cloud-Dienste von Privatkunden und Unternehmen. Als Zulieferer erster Wahl befindet sich Bitdefender-Technologie in 38 Prozent der weltweit eingesetzten Sicherheitslösungen und genießt Vertrauen und Anerkennung bei Branchenexperten, Herstellern und Kunden gleichermaßen. www.bitdefender.de