Informierte Mitarbeiter können Phishing-Angriffe per Mail durch Anti-Phishing-Tipps besser erkennen und tragen so erheblich zum Schutz des Unternehmens bei. uniscon gibt Unternehmen wichtige Tipps, die sie ihren Mitarbeitern vermitteln sollten.

Deutsche Unternehmen, so berichtet der TÜV SÜD unter Bezugnahme auf den aktuellen Phishing-Report von Cofense, geraten besonders häufig ins Visier krimineller Phishing-Angriffe. Seit Beginn der Corona-Pandemie hat sich dieses Risiko noch verstärkt.

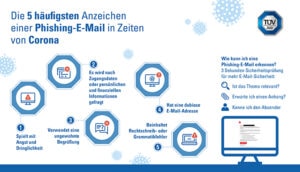

Eine TÜV SÜD-Infografik zeigt, wie Sie verdächtige Mails erkennen – und wir sagen Ihnen, was Sie zusätzlich tun können, um sich und Ihre Mitarbeiter effektiv gegen Phishing-Angriffe zu schützen.

Was ist Phishing überhaupt?

Unter Phishing (von fishing, engl. für „Angeln“) versteht man den Versuch, über gefälschte E-Mails oder Webseiten persönliche Daten von Internetnutzern zu erhalten und damit Identitätsdiebstahl zu begehen. Die gefälschten Seiten und Nachrichten imitieren meist täuschend echt das Layout und Design bekannter Marken (etwa Banken, Online-Händler und sozialer Netzwerke). Die Nutzer werden aufgefordert, Zugangsdaten preiszugeben, die dann an die Täter weitergeleitet und von diesen missbraucht werden. Phishing ist eine Form von Social Engineering.

Das können Sie tun, um sich gegen Phishing zu schützen

Die Infografik des TÜV SÜD zeigt die fünf häufigsten Anzeichen einer Phishing-Mail (Quelle: TÜV SÜD)

Lernen Sie, Phishing-Mails zu erkennen: Um sich effektiv gegen Phishing-Attacken zu schützen, müssen Sie zunächst lernen, gefälschte Mails zu erkennen. Achten Sie auf die folgenden Anzeichen in E-Mails:

Spielt mit Angst und Dringlichkeit

Betrüger spielen häufig mit der Angst der Nutzer und versuchen so, eine unüberlegte Handlung zu provozieren, etwa die Herausgabe von Zugangsdaten. Lassen Sie sich durch vorgeblich dringliche Mails nicht aus der Ruhe bringen!

Es wird nach Zugangsdaten oder persönlichen Informationen gefragt

Die meisten großen Unternehmen fragen Ihre Kunden nicht nach Ihren Nutzerdaten, schon gar nicht per Mail. Wenn Sie dazu aufgefordert werden, Login-Informationen preiszugeben, ist das verdächtig.

Verwendet eine ungewohnte Begrüßung

„Sehr geehrter Herr Kunde“… das ist seltsam, oder? Üblicherweise werden Unternehmen, mit denen Sie in Kontakt stehen, Sie mit Ihrem Namen ansprechen. Generische oder falsche Anreden in Mails sind ein Indiz für Phishing.

Hat eine dubiose E-Mail-Adresse

Hat die letzte Mail Ihrer Bank eine andere Absenderadresse als die Mails, die Sie zuvor erhalten haben? Dann ist Vorsicht geboten! Oft lässt sich ein Phishing-Versuch erkennen, wenn man genau auf die Mail-Adresse des Absenders achtet.

Beinhaltet Rechtschreib- und Grammatikfehler

Wenn die Mail vor Fehlern nur so wimmelt, haben Sie es höchstwahrscheinlich mit einer Phishing-Mail zu tun. Allerdings werden die Kriminellen immer besser – und nicht jeder Phishing-Versuch ist so leicht zu identifizieren!

Weitere Tipps zum Umgang mit Phishings-Mails für Mitarbeiter finden sich im Blog.

Mehr dazu im Idgard-Blog bei uniscon.com

Über uniscon Die uniscon GmbH ist ein Unternehmen der TÜV SÜD Gruppe. Als Teil der Digitalisierungsstrategie von TÜV SÜD bietet uniscon hochsichere Cloud-Anwendungen und Lösungen für sicheren und gesetzeskonformen Datenverkehr. TÜV SÜD ist ein weltweit führendes technisches Dienstleistungsunternehmen mit über 150 Jahren branchenspezifischer Erfahrung und heute mehr als 24.000 Mitarbeitern an etwa 1000 Standorten in 54 Ländern. In diesem starken Verbund ist uniscon in der Lage, mit der Sealed Cloud und ihren Produkten internationale Großprojekte in den Bereichen IoT und Industrie 4.0 zuverlässig zu realisieren. Weitere Informationen zum Unternehmen und den Lösungen: www.uniscon.com