G DATA Cyber-Defense-Experten identifizieren für 2021 insgesamt mehr als 23 Millionen verschiedene Malware-Samples. Der Bedrohungsreport belegt: die Cyberattacken sind um um 25 Prozent angestiegen.

Der aktuelle G DATA Bedrohungsreport verzeichnet erstmals wieder eine starke Zunahme bei abgewehrten Angriffsversuchen auf Unternehmen und private Anwender. Vom dritten zum vierten Quartal 2021 stieg die Zahl der Angriffsversuche um 25 Prozent. Die Rückkehr von Emotet und große Sicherheitslücken in öffentlich zugänglichen Diensten sind nur die Spitze des Eisbergs.

Von Q3/2021 zu Q4/2021 – plus 25 Prozent

Die Zahl der abgewehrten Cyberattacken ist zum Jahresende 2021 wieder stark gestiegen. Die Cyber-Defense-Experten von G DATA verzeichnen für das vierte Quartal 2021 einen Zuwachs von mehr als 25 Prozent im Vergleich zum dritten Quartal. Dabei standen verstärkt Privatnutzer im Blickpunkt der Cyberkriminellen. Die Anzahl der abgewehrten Angriffe stieg um 29 Prozent, während die Zunahme bei Businesskunden nur 15 Prozent beträgt. Eine Erklärung dafür: Traditionell nutzen die Angreifer Aktionstage, wie den Black Friday sowie die Vorweihnachtszeit, um Verbraucher gezielt mit gefälschten Angeboten zum Besuch von Webseiten mit Schadsoftware einzuladen.

„Der Anstieg zum Jahresende kommt nicht überraschend“, sagt Tim Berghoff, Security Evangelist bei G DATA CyberDefense. „Insbesondere die Rückkehr von Emotet ist ein klares Warnsignal, dass Cyberkriminelle ihre Angriffsbemühungen zukünftig wieder verstärken werden. Hinzu kommen dann auch noch kritische Sicherheitslücken wie Hafnium oder Log4Shell, die für Angreifer geradezu wie eine Einladung wirken. Hier sind Unternehmen gefordert, ihre Systeme zu prüfen und krisenfest zu machen.“

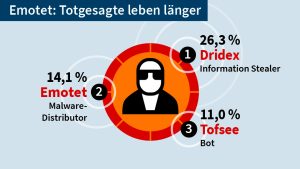

Emotet: Totgesagte leben länger

Nach einem koordinierten Takedown im Januar 2021 kehrte Emotet im November 2021 wieder zurück. Eine Analyse von G DATA identifizierte erstmals wieder neue Varianten der Schadsoftware. In den vergangenen Jahren hatte sich Emotet den Ruf als eine der gefährlichsten Malware-Familien erarbeitet, weil sie insbesondere als Brückenkopf für Cyberangriffe auf Unternehmen aller Größen genutzt wird. Nach einer initialen Infizierung mit dem Schadprogramm folgte in der Vergangenheit oft eine Erpressung des kompromittieren Unternehmens mit einem Verschlüsselungstrojaner. Wie groß die Gefahr ist, zeigt der Blick in die Malware-Top-10. Obwohl Emotet de facto nur in drei Monaten des Jahres aktiv war (Januar, November und Dezember), belegt die Schadsoftware bereits einen Spitzenplatz im Ranking.

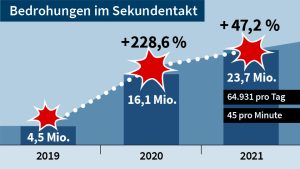

Vielfältige Bedrohungen im Sekundentakt

Wie groß die Gefahr von Cyberattacken allerdings immer noch ist, zeigt folgende Zahl: Mehr als 23,7 Mio. verschiedene Malware-Samples identifizierten die Sicherheitsexperten im Jahr 2021. Gegenüber 2020 ist dies eine Zunahme von über 47 Prozent, die zeigt: Cyberkriminelle halten das Tempo weiterhin hoch. Sie veröffentlichen fast 65.000 neue Varianten ihrer Schadsoftware – pro Minute sind das 45 neue Angriffsvektoren. In der Hoffnung, dass Antivirenlösungen die „verkleideten“ Angreifer nicht erkennen und sie so den PC oder Laptop infiltrieren können.

Unterschiedliche Gründe für Rückgang der Angriffsversuche

Nach dem ersten Coronajahr mit massiven Steigerungsraten ist die Zahl der abgewehrten Angriffsversuche im Jahresvergleich deutlich zurückgegangen. Insgesamt verzeichneten die Cyber-Defense-Experten von G DATA für 2021 65,3 Prozent weniger abgewehrte Cyberattacken als 2020. Bei privaten Anwendern reduzierten sich die Angriffsversuche um 69 Prozent, bei Unternehmenskunden um 39,1 Prozent. Die Gründe für diesen deutlichen Rückgang sind vielschichtig: Die Angreifer haben ihre Methoden verfeinert und Unternehmen über ungesicherte Fernzugänge oder Schwachstellen in öffentlich verfügbaren Diensten wie Log4Shell angegriffen. Aber auch die Rückkehr vieler Mitarbeitenden vom Homeoffice ins Büro sowie das zwischenzeitliche Aus von Emotet haben zu einem Rückgang geführt.

Malware-Top-10: Alte Bekannte und neue Gefahren

Stark verändert haben sich die Malware-Top-10 im Vergleich zum Jahr 2020. Zum einen finden sich viele neue Malware-Familien wieder: Insgesamt sechs der zehn häufigsten Schadsoftwares sind neu. Zum anderen sind in diesem Ranking viele verschiedene Malware-Arten vertreten. Zuletzt haben immer Remote Access Trojaner einen Großteil der häufigsten Angriffsarten ausgemacht. Eine Erklärung für das Ranking: Angreifer kombinieren verschiedene Schadsoftwares miteinander, um den Profit zu steigern. So nutzen sie für die initiale Infektion beispielsweise Emotet als Malware Distributor, leiten mit einem Information Stealer wie Dridex Daten aus dem Unternehmen ab und verschlüsseln am Ende die Systeme mit einer Ransomware wie etwa Shade.

Die Malware-Top 10 im Überblick (%-Anteil in Klammern)

- Dridex, 26,3%, Information Stealer

- Emotet, 14,1%, Malware Distributor

- Tofsee, 11,0 %, Bot

- Bodelph, 6,3%, Backdoor

- Trickbot, 6,0%, Malware Distirbutor

- Bladabindi, 5,1%, Remote Access Trojaner

- Shade, 5,1%, Ransomware

- BlackShades, 5,0%, Remote Access Trojaner

- AgentTesla, 4,6%, Information Stealer

- Pistolar, 4,3%, Dropper

„Die Rückkehr von Emotet und Schwachstellen in Systemen, die aus dem Internet erreichbar sind, stellen nur zwei von unzähligen Herausforderungen dar, die Unternehmen in diesem Jahr lösen müssen“, sagt Tim Berghoff. „Verantwortliche müssen der Realität ins Auge blicken und Vorkehrungen für einen IT-Notfall treffen – genauso wie sie auch Notfallpläne für einen Brand haben müssen. Die Wahrscheinlichkeit, einer Cyberattacke zum Opfer zu fallen, ist definitiv höher als ein Feuer im Büro. Und wer sich darauf vorbereitet, ist auch im Worst Case handlungsfähig und schneller wieder einsatzbereit.“

Mehr bei GData.de

Über G Data Mit umfassenden Cyber-Defense-Dienstleistungen macht der Erfinder des AntiVirus Unternehmen verteidigungsfähig gegen Cybercrime. Über 500 Mitarbeiter sorgen für die digitale Sicherheit von Unternehmen und Anwendern. Made in Germany: Mit über 30 Jahren Expertise in Malwareanalyse betreibt G DATA Forschung und Softwareentwicklung ausschließlich in Deutschland. Höchste Ansprüche an den Datenschutz sind oberstes Gebot. 2011 hat G DATA mit dem Vertrauenssiegel „IT Security Made in Germany“ des TeleTrust e.V. eine „No-Backdoor“-Garantie abgegeben. G DATA bietet ein Portfolio von AntiVirus und Endpoint Protection über Penetrationstests und Incident Response bis zu forensischen Analysen, Security-Status-Checks und Cyber-Awareness-Trainings, um Unternehmen wirksam zu verteidigen. Neue Technologien wie DeepRay schützen mit Künstlicher Intelligenz vor Malware. Service und Support gehören zum G DATA Campus in Bochum. G DATA Lösungen sind in 90 Ländern erhältlich und wurden vielfach ausgezeichnet.