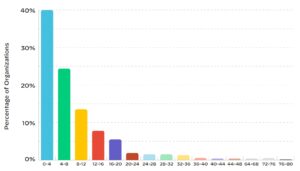

Der Cloud Threat Report Volume 7 offenbart: Nach einem Alarm für ein Sicherheitsteam haben Angreifer in 40 Prozent der Fälle bis zu 4 Tage Zeit um ihren Angriff auszuführen. Dabei helfen Angreifern die 60 Prozent ungepatchten hohen oder kritischen Schwachstellen.

Die Angriffsfläche der Cloud ist so dynamisch wie die Cloud selbst. Da Unternehmen auf der ganzen Welt zunehmend Daten in der Cloud teilen, speichern und verwalten, vergrößert sich die Angriffsfläche für Unternehmen exponentiell. Diese Erweiterung geschieht oft auf unbekannte, übersehene oder unzureichend gesicherte Weise. Für Angreifer stellt jeder Workload in der Cloud eine Chance dar, und ohne ein angemessenes Management sind Unternehmen auf unzählige Arten Risiken ausgesetzt.

Angriffsziel: Alltägliche Probleme in der Cloud

Während sich frühere Berichte auf eine einzelne Bedrohung konzentrierten (z. B. Identitätszugriffsmanagement, Angriffe auf die Lieferkette und Containersicherheit), geht der Unit 42 Cloud Threat Report Volume 7 „Navigating the Expanding Attack Surface“ auf ein größeres, umfassenderes Problem ein: Angreifer sind geschickt darin geworden, gängige, alltägliche Probleme in der Cloud auszunutzen. Zu diesen Problemen gehören Fehlkonfigurationen, schwache Zugangsdaten, fehlende Authentifizierung, ungepatchte Schwachstellen und bösartige Open-Source-Softwarepakete (OSS).

Der Bericht enthält eine Aufschlüsselung von zwei verschiedenen realen Fällen von Cloud-Angriffen, die Unit 42 im Jahr 2022 beobachtet hat. Nach einer Anonymisierung und De-Identifizierung der Opfer zeigen die Forscher auf, wie Angreifer sensible Daten, die im Dark Web aufgetaucht sind, und die durch Ransomware verursachte Geschäftsunterbrechung ausnutzten.

Wichtige Erkenntnisse des Reports

- Im Durchschnitt benötigen Sicherheitsteams 145 Stunden (etwa sechs Tage), um eine Sicherheitsmeldung zu beheben. 60 Prozent der Unternehmen brauchen länger als vier Tage, um Sicherheitsprobleme zu lösen.

- In den Cloud-Umgebungen der meisten Unternehmen werden 80 Prozent der Alarme durch nur fünf Prozent der Sicherheitsregeln ausgelöst.

- 63 Prozent der Codebases in der Produktion haben ungepatchte Schwachstellen, die als hoch oder kritisch eingestuft werden (CVSS >= 7.0)

- 76 Prozent der Unternehmen setzen keine MFA für Konsolenbenutzer durch, während 58 Prozent der Unternehmen keine MFA für Root-/Admin-Benutzer durchsetzen.

Gemeinsame Überwachungsmaßnahmen in der Cloud

Auf der Grundlage umfangreicher Daten, die im Jahr 2022 gesammelt wurden, untersucht der Bericht reale Sicherheitsverletzungen, von denen mittlere und große Unternehmen betroffen waren. Er beschreibt die Probleme, die in Tausenden von Multi-Cloud-Umgebungen beobachtet wurden, und analysiert die Auswirkungen von OSS-Schwachstellen auf die Cloud. Insbesondere haben die Forscher die Workloads in 210.000 Cloud-Konten in 1.300 verschiedenen Unternehmen analysiert. Da viele Unternehmen inzwischen mehrere Cloud-Implementierungen haben, geraten die Sicherheitslücken immer stärker ins Visier der Angreifer.

Haben Sie kurz Zeit?

Nehmen Sie sich ein paar Minuten Zeit für unsere Nutzerumfrage 2023 und helfen Sie B2B-CYBER-SECURITY.de besser zu machen! Sie sollen nur 10 Fragen beantworten und haben sofort eine Chance auf Gewinne von Kaspersky, ESET und Bitdefender. Hier geht es direkt zur UmfrageWährend Benutzerfehler wie unsichere Konfigurationen nach wie vor das Hauptproblem darstellen, haben die Forscher von Unit 42 auch Probleme festgestellt, die von den gebrauchsfertigen Templates und Standardkonfigurationen herrühren, die von Cloud-Serviceprovidern (CSPs) bereitgestellt werden. Diese Einstellungen und Funktionen sind zwar bequem und erleichtern die Einführung neuer Technologien, versetzen die Benutzer jedoch nicht in den sichersten Ausgangszustand.

Beispielhafte Ergebnisse:

- 76 Prozent der Unternehmen setzen keine MFA für Konsolenbenutzer durch.

- Sensible Daten wurden in 63 Prozent der öffentlich zugänglichen Speicher-Buckets gefunden.

Cloud: Risiken von Open-Source-Software (OSS)

Open-Source-Software war eine der treibenden Kräfte hinter der Cloud-Revolution. Die zunehmende Verwendung von OSS in der Cloud erhöht jedoch auch die Komplexität – und damit die Wahrscheinlichkeit von veralteter oder aufgegebener Software, bösartigen Inhalten und langsameren Patching-Zyklen. Dadurch liegt es in der Verantwortung der Endbenutzer, die OSS zu prüfen, bevor sie in Anwendungen integriert wird. Diese Aufgabe ist besonders schwierig, wenn Unternehmen zahlreiche Projekte verwalten müssen, die alle von potenziell Tausenden von OSS abhängig sind.

Empfehlungen: Den Angreifern das Leben schwermachen

Unternehmen sollten damit rechnen, dass die Angriffsfläche für Cloud-native Anwendungen weiter zunimmt, da Angreifer immer kreativere Wege finden, um die Fehlkonfiguration von Cloud-Infrastrukturen, APIs und der Software-Lieferkette selbst anzugreifen.

Um sich vor diesen Bedrohungen zu schützen, enthält der Bericht praktische Anleitungen zum Schließen der Lücken in der Cloud-Sicherheit, wie zum Beispiel:

Für alle Cloud-Workloads, die im Falle eines Ausfalls den Geschäftsbetrieb unterbrechen würden, sollte ein automatischer Backup-Prozess vorhanden sein. Backups sollten an geschützten, von der Produktionsumgebung isolierten Orten an mehreren geografischen Standorten gespeichert werden, um einen Single Point of Failure zu vermeiden. Alle Unternehmen sollten Pläne für Business Continuity und Disaster Recovery (BC/DR) haben, die den Prozess der Wiederherstellung von Backups einschließen.

Darüber hinaus prognostizieren die Forscher, dass sich die Branche weg von punktuellen Sicherheitslösungen hin zu Cloud-nativen Anwendungsschutzplattformen (Cloud-native Application Protection Platforms, CNAPPs) bewegen wird, die ein umfassendes Spektrum an Funktionen für den gesamten Lebenszyklus der Anwendungsentwicklung bieten. Gartner bestätigt diese Behauptung, dass es einen deutlichen Aufschwung bei der Einführung von CNAPPs geben wird und meldet einen 70-prozentigen Anstieg der Kundenanfragen zu CNAPPs zwischen 2021 und 2022.

Mehr bei PaloAltoNetworks.com

Über Palo Alto Networks Palo Alto Networks, der weltweit führende Anbieter von Cybersicherheitslösungen, gestaltet die cloudbasierte Zukunft mit Technologien, die die Arbeitsweise von Menschen und Unternehmen verändern. Unsere Mission ist es, der bevorzugte Cybersicherheitspartner zu sein und unsere digitale Lebensweise zu schützen. Wir helfen Ihnen, die größten Sicherheitsherausforderungen der Welt mit kontinuierlichen Innovationen anzugehen, die die neuesten Durchbrüche in den Bereichen künstliche Intelligenz, Analytik, Automatisierung und Orchestrierung nutzen. Durch die Bereitstellung einer integrierten Plattform und die Stärkung eines wachsenden Ökosystems von Partnern sind wir führend beim Schutz von Zehntausenden von Unternehmen über Clouds, Netzwerke und mobile Geräte hinweg. Unsere Vision ist eine Welt, in der jeder Tag sicherer ist als der vorherige.