Während die Entscheider und Chefs ein gehobenes Cyber-Security-Bewusstsein von den Mitarbeitern erwarten, fallen dieses am häufigsten auf Phishing herein, verwenden schlechte Passwörter oder teilen diese auch außerhalb des Unternehmens. Eine interessante Ivanti-Studie.

Der Security-Anbieter Ivanti hat die Ergebnisse der internationalen Studie „State of Security Preparedness 2023“ veröffentlicht. Demnach sind deutsche Unternehmen nur bedingt in der Lage, Angriffe wirksam abzuwehren. Vor allem in den Bereichen Patch Management und der Absicherung gegen Angriffe über die Supply Chain gibt es größte Lücken. Für die Studie hat Ivanti weltweit 6.500 Mitarbeiter aus drei Funktionsebenen befragt, 1.050 davon aus Deutschland.

Entscheider zweifeln am eigenen Sicherheitskonzept

Viele deutsche Entscheider haben erhebliche Zweifel an ihren Sicherheitskonzepten. Jeder zehnte Manager ist davon überzeugt, dass sein Unternehmen einen schwerwiegenden Sicherheitsvorfall innerhalb der nächsten 12 Monate nicht verhindern oder stoppen kann. Damit sind die Bedenken bei deutschen Unternehmenslenkern so hoch wie in keinem anderen Land.

Diese Zweifel wirken sich auch auf die Unternehmensfinanzen aus: 9 von 10 Firmen haben bereits Rücklagen für Ransomware-Zahlungen und Kosten im Angriffsfall gebildet. Auch in diesem Punkt stehen deutsche Entscheider unangefochten an der Spitze der betrachteten Länder. Knapp die Hälfte des jährlichen Cyber-Budgets (49 %) fließt in solche Rücklagen, der Rest in Security-Tools und -Teams (43 %) sowie in Cyberversicherungen (6 %).

Cyberbewusstsein in der Führungsetage? Fehlanzeige

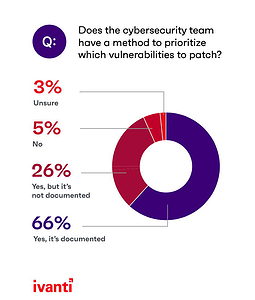

🔎 Hat das Cybersecurity-Team die Möglichkeit Schwachstellen nach Priorität zu patchen? (Bild: Ivanti).

Interessanterweise sind es vor allem die C-Entscheider selbst, die es an der nötigen Portion Cyberbewusstsein mangeln lassen. Im Vergleich zu ihren Mitarbeitern im Büro werden sie etwa dreimal so häufig Opfer von Phishing-Angriffen:

- 2/3 wurden im vergangenen Jahr per Phishing attackiert

- 1/3 hat auf Scam- und Phishing-Mails geklickt oder Zahlungen geleistet

- 37 % haben ein Arbeitspasswort mit einer Person außerhalb des Unternehmens geteilt

- 71 % nutzen Passwörter, die älter als ein Jahr sind

- 1/3 verwendet für unterschiedliche Zugänge oder Geräte das gleiche Passwort

Eher irritierend wirkt vor diesem Hintergrund eine Aussage der Leitungsebene zu den Gründen für die fehlende Cyber-Exzellenz des eigenen Unternehmens. Für mehr als 1/3 von ihnen (38 %) spielt ein zu großer Verlass in die eigene Belegschaft dafür eine zentrale Rolle. Ebenfalls bemängelt 1/3 der C-Ebene, dass das Sicherheitstraining für Mitarbeiter ineffizient oder unvollständig sei.

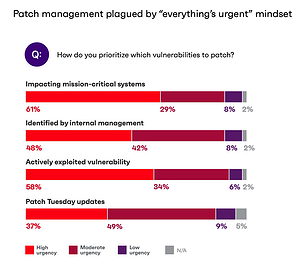

Sorgenkind Patch Management

Insgesamt verdeutlicht die Ivanti Studie, dass deutsche Unternehmen zwar Vieles daran setzen, sich gegen Cyberangriffe zu wappnen, das Gros der Firmen kämpft aber immer noch mit einer reaktiven Checklisten-Mentalität. Am deutlichsten zeigt sich dies in den Prozessen der Security-Teams selbst, vor allem im Schwachstellen-Management. Heute gilt es, diejenigen Sicherheitslücken zu schließen, von denen ein tatsächliches Risiko für das individuelle Unternehmen ausgeht.

Doch anstatt Schwachstellen risikobasiert zu priorisieren, versuchen deutsche Security-Teams immer noch möglichst alle Schwachstellen abzuarbeiten. Zur Verdeutlichung: Zwar geben 9 von 10 Sicherheitsexperten an, dass sie über eine Methode zur Priorisierung verfügen, doch bestätigen sie auch, dass alle Arten von Schwachstellen für sie einen gleich hohen Stellenwert haben. Im Enderfolg vergeuden sie so wertvolle Zeit, die Cyber-Angreifer ausnutzen.

Ohne Patch Management keine IT-Sicherheit

„Patching bleibt eine Kernaufgabe der IT-Sicherheit“, erläutert Dr. Srinivas Mukkamala, Chief Product Officer bei Ivanti. „Doch selbst personell und finanziell gut ausgestattete IT- und Sicherheitsteams haben immer wieder Probleme, die nötigen Prioritäten zu setzen. Unternehmenssicherheit ist heute ohne ein risikobasiertes Patch-Management nicht mehr denkbar. Es geht darum, ohne manuelle Eingriffe Schwachstellen zu identifizieren, zu priorisieren und zu beheben.“

Auf dem Weg zu einem risikobasierten Patch-Management sind deutsche Security-Teams punktuell schon einen erfreulichen Schritt weiter als der internationale Durchschnitt. So fokussieren sich bereits 48 % der IT-Sicherheitsteams hierzulande auf Angriffsvektoren, die aktiv ausgenutzt werden, als auf die jeweils neuesten Schwachstellen. Weltweit sind es durchschnittlich nur 31 %.

Unternehmensdaten liegen offen

Befragt nach den Top-Angriffsvektoren der letzten 2 Jahre rangiert Phishing mit weitem Abstand auf Platz 1 der Rangliste der Security-Teams (51 %). Mehr als die Hälfte der Sicherheitsspezialisten hatten in der Vergangenheit bereits Erfahrungen damit machen müssen. Mit deutlichem Abstand folgen dann Ransomware-Angriffe (22 %) oder Bedrohungen der Vertriebs- und Wertschöpfungskette (13 %). Dies ist insofern bedeutsam, da gerade Angriffe auf die Supply Chain im vergangenen Jahr weltweit deutlich zugenommen haben.

Immerhin: 41 % der Security-Spezialisten aus Deutschland wissen, dass ehemalige Mitarbeiter aber auch externe Auftragsnehmer noch Zugang zu Systemen oder Daten haben. Zum Schutz gegen Datenexfiltration über Supply-Chain-Angriffe sind deutsche Unternehmen im Ländervergleich noch recht gut aufgestellt. Mehr als die Hälfte aller IT- und Security-Teams (51 %) sind in der Lage, Drittanbietern, Beratern oder Auftragnehmern nach Beendigung einer Dienstleistung diese Berechtigungen zu entziehen. Allerdings dauert dies bei 37 % bereits 2 bis 5 Tage, was angesichts des engen Zeitfensters eines Angriffs über eine Vertriebs- oder Wertschöpfungskette eindeutig zu lang ist.

Ländervergleich: Deutschland steht gut da

Im Ländervergleich sind deutsche Security-Abteilungen noch recht gut aufgestellt, kämpfen aber mit den Versäumnissen der Vergangenheit. So besitzen sie keinen umfassenden Einblick in alle im Unternehmen verwendeten Tools und Systeme. Auch fehlen ihnen klare Methoden, um die Wirksamkeit ihrer Cyber-Programme zu messen. Hier müssen ihre Sicherheitsprozesse verbessern und über einen reaktiven Security-Ansatz hinauswachsen.

Mehr bei Ivanti.com

Über Ivanti Die Stärke der Unified IT. Ivanti verbindet die IT mit dem Sicherheitsbetrieb im Unternehmen, um den digitalen Arbeitsplatz besser zu steuern und abzusichern. Auf PCs, mobilen Geräten, virtualisierten Infrastrukturen oder im Rechenzentrum identifizieren wir IT-Assets – ganz gleich, ob sie sich On-Premise oder in der Cloud verbergen. Ivanti verbessert die Bereitstellung des IT-Services und senkt Risiken im Unternehmen auf Basis von Fachwissen und automatisierten Abläufen. Durch den Einsatz moderner Technologien im Lager und über die gesamte Supply Chain hinweg hilft Ivanti dabei, die Lieferfähigkeit von Firmen zu verbessern – und das, ohne eine Änderung der Backend-Systeme.