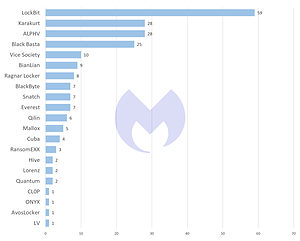

LockBit bleibt auch im Oktober führend unter den Gruppen, die Ransomware-as-a-Service (RaaS) verkaufen. Das zeigt der Malwarebytes Ransomware-Report für Oktober. Selbst die gefährlichen Gruppen Black Basta oder ALPHV greifen nichts so massenhaft Unternehmen an.

Das Threat-Intelligence-Team von Malwarebytes konnte der Ransomware-Gruppe LockBit 59 Angriffe im letzten Monat zuschreiben (im Vergleich zu 109 Angriffen im September 2022 und 62 Angriffen im August 2022). Karakurt und ALPHV landen im Oktober auf dem zweiten Platz, mit jeweils 28 Angriffen. Den dritten Platz nimmt Black Basta mit 25 Angriffen ein.

LockBit löst Conti ab der Spitze ab

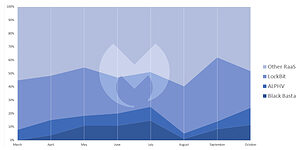

Seit dem Verschwinden von Conti bleibt LockBit damit die am meisten genutzte Form von RaaS, basierend auf den Malwarebytes bekannten Angriffen. Auch ein Vergleich mit den nächsten Konkurrenten von LockBit ist hier aufschlussreich, denn seit März hat weder ALPHV noch Black Basta nur annährend dasselbe Aktivitätsniveau wie LockBit erreicht. Letztere Ransomware-Gruppe machte im September 2022 mit 48 Prozent der von Malwarebytes festgestellten Angriffe fast die Hälfte aller RaaS-Aktivitäten aus.

Mehr Ransomware-Angriffen auf die USA als Europa

Bei der Verteilung der Ransomware-Angriffe nach Ländern sind die USA im Oktober 2022 mit 84 Angriffen erneut mit Abstand das häufigste Ziel. Aus Europa waren zudem folgende Länder betroffen: das Vereinigte Königreich mit 13 Angriffen, Spanien mit 8 Angriffen sowie Frankreich und Deutschland mit jeweils 7 Angriffen.

LockBit und Continental: Daten für 50 Millionen Dollar zum Verkauf angeboten

In Deutschland macht LockBit aktuell im Zusammenhang mit einem Hackerangriff auf Continental von August von sich reden. Vor Kurzem wurde ein Chat zwischen Continental und der Ransomware-Gruppe auf deren Darknet-Webseite veröffentlicht, der ein Verhandlungsgespräch zwischen beiden Parteien abbildet. Das Chatprotokoll zeigt, dass Continental Beweise dafür suchte, dass LockBit tatsächlich über die angeblich gestohlenen 40 TByte interne Daten verfügt und diese letztlich auch löschen würde, sobald das Lösegeld gezahlt wird.

Die letzte Nachricht, die Continental zugeschrieben wird und auf den 24. Oktober datiert ist, lautet: „Hallo, wir müssen ein Management-Meeting abhalten und werden uns morgen am Ende des Arbeitstages wieder bei Ihnen melden.“

Anscheinend verlief das Treffen nicht so, wie LockBit es sich erhofft hatte. Nach mehreren erfolglosen Versuchen, die Verhandlungen erneut zu starten, hat die Ransomware-Gruppe die Continental-Daten auf ihrer Darknet-Webseite zum Verkauf oder zur Vernichtung für 50 Millionen US-Dollar zur Verfügung gestellt.

Geldwäsche: Wie LockBit Geld transferiert

Interessante Einblicke in die Organisation von LockBit lieferte im Oktober ein von vx-underground veröffentlichtes Interview. Dieses wurde angeblich mit dem Gründer von LockBit geführt, der auf der Seite als „LockBit administrator“ (LBO) bezeichnet wird. Das Interview gibt Aufschluss über die Größe von LockBit und auch darüber, wie in Kryptowährung gezahlte Lösegelder in Bargeld umgewandelt werden.

Zunächst zur Größe der LockBit-Organisation: Laut LBO hat LockBit derzeit über 10 Mitglieder, die aus Pentestern, Entwicklern, Geldwäschern, Testern und Verhandlungsführern bestehen. Damit wäre das Team von LockBit fast um eine Größenordnung kleiner als das von Conti, welches vor ihrer Auflösung aus rund 100 Mitgliedern bestand.

Die Skalierbarkeit von RaaS ergibt sich letztlich durch den Einsatz von Affiliates – das heißt Partnerorganisationen, die Angriffe mit der Ransomware von LockBit durchführen und dafür mit einem Teil des Lösegelds bezahlen. Laut LBO hat LockBit aktuell nicht mehr als 100 Affiliates, der Wunsch wären 300.

Viele Geld verteilt auf wenige Köpfe

Nach den Zahlen von Malwarebytes sind diese 100 Personen für etwa ein Drittel aller RaaS-Angriffe verantwortlich. Das deutet darauf hin, dass die Zahl an professionellen Kriminellen, die an Ransomware-Angriffen beteiligt sind, vermutlich eher gering ist. Betrachtet man jedoch die enormen Geldsummen, die in den letzten fünf Jahren von Ransomware-Gruppen erpresst wurden und damit in relativ wenige Hände flossen, kann man davon ausgehen, dass es sich hier um ein beachtliches Geldgeschäft handeln muss.

Nach Angaben von LBO wird das Lösegeld an chinesische Geldwechsler, von dort noch einmal an einen anderen Geldwechsler überwiesen. Das Geld wird dann mit einer Vielzahl von Methoden auf Bankkarten übertragen. Geldkuriere werden dann zu Geldautomaten geschickt und bringen letztlich das Geld zu LockBit. Dabei werden von 1.000 US-Dollar bis zu 7.000 US-Dollar transferiert.

Nach Angaben der Ransomware Task Force zahlten Ransomware-Opfer im Jahr 2020 insgesamt 350 Millionen Dollar an Lösegeld. Der Einsatz von Geldwäschetechniken, wie oben beschrieben, würde damit mindestens 50.000 Geldautomaten-Transaktionen erfordern. Das könnte ein Hinweis darauf sein, warum Kryptowährungs-Transfers und Geldwäsche seit den letzten zwei Jahren zu den Hauptzielen der Strafverfolgungsbehörden zu zählen scheinen.

LockBit-Klone im Oktober aufgetaucht

Im September wurde der Software-Builder für LockBit 3.0 veröffentlicht. Das Threat-Intelligence-Team von Malwarebytes musste feststellen, dass es noch nie so einfach war, eigene Ransomware zu erstellen. Zudem sagte Malwarebytes voraus, dass neue kriminelle Banden, die bisher nicht mit LockBit verbunden waren, die Software in Zukunft nutzen könnten – auch um ihre eigene Ransomware außerhalb des LockBit-Affiliate-Programms zu erstellen.

Im Oktober ist dies nun tatsächlich geschehen. Es gibt Vermutungen, dass die Ransomware-Gruppe Bl00dy den Builder für LockBit 3.0 verwendet hat (Anmerkung: Da Bl00dy im Oktober keine Leaks im Darknet veröffentlicht hat, taucht die Gruppe nicht in der Oktober-Grafik der bekannten Ransomware-Angriffe nach Gruppen auf). Ein LockBit-Klon wurde Gerüchten zufolge bei einem Angriff auf die „Banco de Brasília“ (BRB) verwendet. Und eine Bitcoin-Adresse, die in Lösegeldnotizen einer unbekannten Gruppe, die modifizierte LockBit-Software verwendet, entdeckt wurde, hat etwa 20.000 US-Dollar an Zahlungen erhalten.

Der Ransomware-Report vom Oktober 2022 von Malwarebytes enthält noch mehr analysierte Daten. Er steht kostenfrei online zu lesen bereit. Ein Klick auf den Button führt direkt zum Report.

Mehr bei Malwarebytes.com

Über Malwarebytes Malwarebytes schützt Privatanwender und Unternehmen vor gefährlichen Bedrohungen, Ransomware und Exploits, die von Antivirenprogrammen nicht erkannt werden. Malwarebytes ersetzt dabei vollständig andere Antivirus-Lösungen, um moderne Cybersecurity-Bedrohungen für Privatanwender und Unternehmen abzuwenden. Mehr als 60.000 Unternehmen und Millionen Nutzer vertrauen Malwarebytes innovativen Machine-Learning-Lösungen und seinen Sicherheitsforschern, um aufkommende Bedrohungen abzuwenden und Malware zu beseitigen, die antiquierte Security-Lösungen nicht entdecken. Mehr Informationen finden Sie auf www.malwarebytes.com.

1 thoughts on “Ransomware-Report: LockBit bleibt am gefährlichsten”

Kommentare geschlossen