Hacker mißbrauchen nicht nur Google, sondern auch Microsoft Sharepoint für fortschrittliche Phishing-Kampagnen.

Check Point Research (CPR), die Threat-Intelligence-Abteilung von Check Point® Software Technologies Ltd. stellt den dritten Fall von Mißbrauch eines legitimen Tools vor, um Phishing-Kampagnen zu tarnen. Neben Google Collection und Google Ad kommt nun Microsoft SharePoint hinzu. Dabei wird das Programm vor allem zum Versenden von Phishing-E-Mails genutzt, um diesen einen täuschend echten Anstrich zu geben.

So nutzen Hacker Microsoft Sharepoint

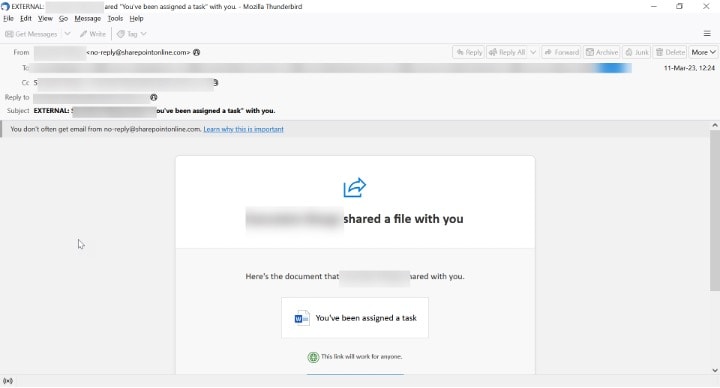

Die Sicherheitsforscher beschreiben, wie Hacker das Programm missbrauchen, um Phishing-E-Mails zu verschicken. Ein Beispiel:

Jemand erhält eine Nachricht von Microsoft SharePoint, dass eine Datei freigegeben worden wäre (Bild: CheckPoint)

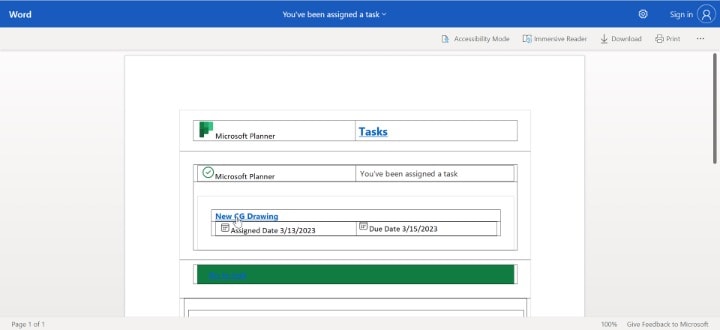

Der Link führt zu einer legitimen SharePoint-Seite:

Die dort hinterlegte „Neue CG-Zeichnung“ führt nicht zu einer anderen Microsoft-Adresse, sondern zu einer Phishing-Seite (die inzwischen entfernt wurde). Alle anderen Links sind jedoch legitim. (Bild: CheckPoint)

Sicherheitsforscher raten zu höchster Vorsicht

Gegen diese Angriffe hilft vor allem ein Link-Schutz, der die Web-Seiten hinter den Links simuliert, um sie zu prüfen. Sogar nach dem Klick des Benutzers auf den betrügerischen SharePoint-Link kann er diesen noch analysieren. Hinzu kommen muss ein Analyse-Programm für Zero-Day-Phishing-Anzeichen von Web-Seiten und OCR zur Erkennung gefälschter Symbole und Logos.

Die Sicherheitsforscher möchten jedoch darauf hinweisen, dass weder Google noch einer seiner Dienste nun gefährlich oder illegitim wäre. Darauf verweist der kleine Zusatz unter dem Google Form: „This content is neither created nor endorsed by Google.“ Die Hacker missbrauchen schlicht Google Collection. Check Point hat Google am 5. Juli 2023 über diese Sicherheitslücke unterrichtet.

Die Sicherheitsforscher raten Unternehmen und Privat-Anwendern größte Vorsicht walten zu lassen. Außerdem empfehlen Sie, KI-gestützte IT-Sicherheitslösungen zu implementieren, die nach verschiedenen Indikatoren Ausschau halten können, eine E-Mail-Sicherheitslösung einzuführen, die Dokumente und Dateien prüft, sowie eine URL-Sicherheitslösung, die Websites prüft und emuliert.

Mehr bei CheckPoint.com

Über Check Point Check Point Software Technologies GmbH (www.checkpoint.com/de) ist ein führender Anbieter von Cybersicherheits-Lösungen für öffentliche Verwaltungen und Unternehmen weltweit. Die Lösungen schützen Kunden vor Cyberattacken mit einer branchenführenden Erkennungsrate von Malware, Ransomware und anderen Arten von Attacken. Check Point bietet eine mehrstufige Sicherheitsarchitektur, die Unternehmensinformationen in CloudUmgebungen, Netzwerken und auf mobilen Geräten schützt sowie das umfassendste und intuitivste „One Point of Control“-Sicherheits-Managementsystem. Check Point schützt über 100.000 Unternehmen aller Größen.

Passende Artikel zum Thema