Die MOVEit-Schwachstellen sind vielleicht inzwischen geflickt, aber die APT-Gruppe CLOP legt erst richtig los mit seinen Erpressungen. Insgesamt 52 Namen von Unternehmen die CLOP via MOVEit-Schwachstelle angegriffen haben will, sind veröffentlicht – bei einigen sogar erste Datenpakete oder die gesamten Datenbeute.

Irgendwie nimmt man der CLOP-Gruppe sein Robin Hood-gehabe nicht ganz ab: die APT-Gruppe behauptet nur von großen Firmen das Geld zu nehmen. Die erbeuteten Daten von öffentlichen und staatlichen Stellen hätte man bereits gelöscht, da Politik die Gruppe nicht interessieren würde. Manch ein Experte ist aber der Meinung, dass man mit gelöschten staatlichen Daten sich nur weniger große Feinde machen will. Gleichzeitig kündigt die Gruppe an im Laufe der Zeit noch mehr Unternehmensnamen zu veröffentlichen, die von der MOVEit-Schwachstelle betroffen waren und angegriffen wurden.

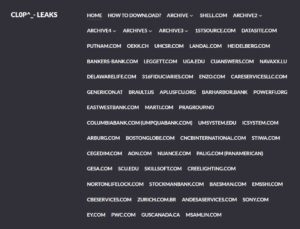

Über 52 Namen im Darknet veröffentlicht

🔎 CLOP-Leakseite: Viele der aufgeführten Unternehmen verweigern die Zahlung an die Gruppe. Allerdings sind nun auch erste Datenleaks verfügbar (Bild B2B-C-S).

Bei der aktuell veröffentlichten Liste mit 52 Namen sind einige bekannte Namen dabei. Als deutsche Unternehmen finden sich etwa Namen, wie die Heidelberger Druckmaschinen AG. Der Name Verivox hingegen ist wieder von der Liste verschwunden. Verivox selbst berichtet allerdings per Pressemeldung, dass man Daten verloren hat: „Nach dem Bekanntwerden der Sicherheitslücke hat Verivox umgehend die MOVEit-Umgebung bei Verivox vom Netz genommen, um einen unerlaubten Datenzugriff zu unterbinden. Bei der anschließenden Forensik wurde festgestellt, dass vor der Abschaltung der MOVEit-Umgebung bei Verivox unerlaubt Daten über diese kritische Schwachstelle entwendet wurden.“ Da sie nun nicht mehr auf der Liste stehen, ergeben sich drei Optionen: die Daten waren für CLOP uninteressant, oder man verhandelt wieder, oder man hat bezahlt.

Auch Sicherheitsanbieter NortonLifeLock betroffen

International finden sich einige gewichtige Namen auf der CLOP-Liste: Shell, der Boston Globe, Software-Hersteller Nuance, Sony, die Wirtschaftsprüfer Ernst & Young und PWC, der Versicherer Zurich. Es ist natürlich unklar, ob alle diese Unternehmen wirklich wichtige Daten verloren haben oder nicht. Es ist auch nicht klar, ob eventuell Daten über Drittanbieter entwendet wurden.

Für viele Medien war der Name NortonLifeLock als Sicherheitsanbieter besonders interessant. Auf Nachfrage von TheCyberexpress gab das Management an, dass man keine Kundendaten verloren hätte. Allerdings: „Leider waren einige persönliche Daten von festen Mitarbeitern und externen Mitarbeitern betroffen, darunter Informationen wie Name, Firmen-E-Mail-Adresse, Mitarbeiter-ID-Nummer und in einigen wenigen Fällen auch Privatadresse und Geburtsdatum“, so ein Sprecher von NortonLifeLock.

Erste Daten im Darknet veröffentlicht

CLOP gibt an, dass außer ihrer Gruppe niemand den Exploit für die Schwachstelle gehabt und genutzt hätte. Da einige Unternehmen nicht in Verhandlungen eingetreten sind, veröffentlicht man nun ihre Daten. So etwa die des Unternehmens Heidelberger Druckmaschinen AG. Im Darknet bietet CLOP etwa 750 MByte gepackte Daten zum Download an. Ob diese authentisch sind, ist allerdings fraglich.

Auch viele andere Unternehmen gehen keinen Deal mit CLOP ein. Von den aktuell aufgeführten 52 Unternehmen sind bereits von etwa 12 Firmen alle Daten im Darknet verfügbar, von weiteren 2 sind erste Teile der Daten verfügbar. Es ist gut zu sehen, dass viele Unternehmen kein Geld an CLOP zahlen und so auch keine weiteren Angriffe mitfinanzieren.