Mandiant erweitert sein SaaS-Angebot. Die beiden neuen Produkte Active Breach & Intel Monitoring und Ransomware Defense Validation ergänzen die herstellerübergreifenden Extended Detection and Response (XDR)-Fähigkeiten der Mandiant Advantage-Plattform.

Sie beschleunigen die operative Nutzung der minutenaktuellen Threat Intelligence von Mandiant und prüfen, ob die Sicherheitsmechanismen eines Unternehmens gängige Ransomwareangriffe erkennen, eindämmen und blockieren können. Damit verbessern die Angebote für Unternehmen jeder Größe die Effektivität der Sicherheitsmaßnahmen und das Vertrauen darin, Cyberangriffe abwehren zu können. Die beiden neuen Angebote werden voraussichtlich im Januar 2022 auf den Markt kommen.

Gezielte Angriffe und Sicherheitslücken erkennen

Hackergruppen sind insbesondere während der COVID-19-Pandemie immer raffinierter geworden. Sie haben es auf Unternehmen aller Größen und Branchen abgesehen. Da Unternehmen in Personal und Technologien investieren, um diese potenziellen Bedrohungen zu stoppen, benötigen sie Lösungen, die gezielte Angriffe und Sicherheitslücken auf der Grundlage aktueller, relevanter Bedrohungsdaten schnell erkennen.

Um den wachsenden Sicherheitsbedürfnissen von Unternehmen gerecht zu werden, bringt Mandiant Active Breach & Intel Monitoring und Ransomware Defense Validation auf den Markt. Die SaaS-basierten Lösungen nutzen die genaueste und relevanteste Threat Intelligence und ermöglichen es Unternehmen zu erkennen, ob aktive Kompromittierungsindikatoren (Indicators of Compromise, IOCs) in ihrer IT-Umgebung vorhanden sind. Gleichzeitig können sie prüfen, wie gut sie auf die Abwehr neuester Ransomwareangriffe vorbereitet sind.

Active Breach & Intel Monitoring

Active Breach & Intel Monitoring basiert auf den Erkenntnissen aus Mandiants globalen Incident-Response-Aktivitäten und umfassender Threat-Intelligence-Forschung. Es wurde entwickelt, um relevante Kompromittierungsindikatoren (Indicators of Compromise, IOCs) in den IT-Umgebungen von Unternehmen zu identifizieren. Dazu werden die neuesten Informationen aus realen, weltweit durchgeführten Untersuchungen von Sicherheitsvorfällen herangezogen. Mit diesen Daten durchsucht das Modul Active Breach & Intel Monitoring die Daten der Kunden nach IOC-Übereinstimmungen der letzten 30+ Tage.

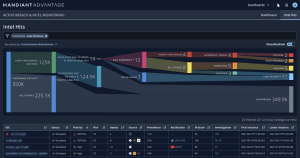

Als SaaS-basierte Lösung ist Mandiant Active Breach & Intel Monitoring einfach zu implementieren und beginnt sofort mit dem Erkennen und Priorisieren von IOC-Übereinstimmungen. Damit Sicherheitsteams und Führungskräfte sich auf die Warnungen mit der höchsten Priorität konzentrieren können, geht die Lösung über einen einfachen Abgleich hinaus. Sie analysiert und bewertet die IOCs anhand eines datenwissenschaftlich fundierten Wertes und zahlreicher kontextbezogener Faktoren wie Bewegungsrichtung und Art des Indikators. So können Sicherheitsteams effizienter auf Bedrohungswarnungen eingehen und reagieren.

Mit Active Breach & Intel Monitoring können Sicherheitsteams jeder Größe potenzielle Angriffe, die mit IOCs von Cyberangriffen übereinstimmen, schnell erkennen und die Verweildauer von Hackergruppen reduzieren. So lassen sich die Auswirkungen gezielter Angriffe verringern.

Ransomware Defense Validation

Active Breach & Intel Monitoring ermöglichen die Threat Intelligence-Analyse und entlastet SOC-Teams (Bild: Mandiant).

Die Ransomware Defense Validation testet die wichtigsten Sicherheitsmechanismen von Unternehmen gegen gängige Ransomware und informiert die Sicherheitsteams über Funktionen, die sofortige Aufmerksamkeit erfordern.

„Angesichts des Anstiegs von Ransomwareangriffen ringen Unternehmen aller Größenordnungen mit grundlegenden Fragen und versuchen herauszufinden, ob sie vorbereitet sind oder eine Sicherheitslücke vorliegt“, weiß Chris Key, Chief Product Officer bei Mandiant. „Mit Ransomware Defense Validation bieten wir eine Lösung, die Unternehmen mit den Tools und dem Wissen von Mandiant ausstattet, um ihre Abwehrfähigkeiten zu testen und zu verbessern. Innerhalb weniger Stunden können Unternehmen mittels aktueller und relevanter Threat Intelligence ihre Abwehr gegen Ransomwareangriffe testen.“

Test der Sicherheitsmechanismen eines Unternehmens

Auf der Grundlage von Mandiants Threat Intelligence zu aktiven Ransomware-Angreifern und deren Taktiken, Techniken und Verfahren (TTPs) testet Ransomware Defense Validation die maßgeblichen Sicherheitsmechanismen eines Unternehmens. Dabei ermittelt die Lösung, welche Änderungen an der Abwehr vorgenommen werden müssen, um moderne und weit verbreitete Ransomwareangriffe zu blockieren oder einzudämmen. Mit Ransomware Defense Validation haben Sicherheitsteams rund um die Uhr Zugang zu Berichten mit quantitativen Daten und Informationen von Mandiant-Experten. Hiermit können die wichtigsten Stakeholder über die Abwehrfähigkeiten gegen Ransomwarebedrohungen informiert werden.

Mehr bei Mandiant.com

Über Mandiant Mandiant ist ein anerkannter Marktführer für dynamische Cyberabwehr, Threat Intelligence und Incident Response. Mit jahrzehntelanger Erfahrung an vorderster Cyberfront hilft Mandiant Unternehmen dabei, sich selbstbewusst und proaktiv gegen Cyber-Bedrohungen zu verteidigen und auf Angriffe zu reagieren. Mandiant ist jetzt Teil von Google Cloud.