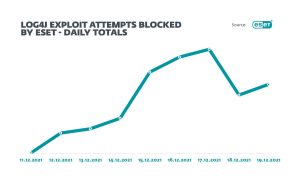

Die Statistiken mit verzeichneten Angriffsversuchen zeigen, dass ESET in Sachen Log4j / Log4Shell bereits hunderttausende Angriffe auf Server blockiert hat. Die meisten Angriffsversuche finden in den USA statt – Deutschland liegt auf Platz vier, wie eine interaktive Karte zeigt.

ESET hat die Angriffsversuche auf IT-Systeme, die auf die Sicherheitslücke Log4j / Log4Shell abzielen, weiter analysiert. ESET Forscher sehen die Schwachstelle immer noch als hoch problematisch an, da viele Computer weiterhin nicht die erforderlichen Sicherheitsupdates erhalten haben. Daher geht ESET auch in den kommenden bzw. auch im kommenden Jahr von einer immensen Gefahr durch die Log4Shell-Sicherheitslücke aus.

Warum wird Log4j / Log4Shell lange ein Sicherheitsproblem darstellen?

Selbst Jahre vier Jahre nach der EternalBlue-Sicherheitslücke und Angriffe mittels WannaCry, sieht ESET immer noch ungeschützte Server und erfolgreichen Angriffe, die die damalige Sicherheitslücke erfolgreiche ausnutzen.

ESET hat in den letzten Tagen weltweit Hunderttausende von Angriffsversuchen erkannt, die auf die kritische Log4Shell-Sicherheitslücke zurückführen sind. Die meisten Angriffsversuche finden in den USA, Großbritannien, der Türkei, Deutschland und den Niederlanden statt, insgesamt stehen aber fast 180 Länder unter Beschuss. Dies zeigt die globale Verbreitung der Log4j-Softwarebibliothek in Systemen auf der ganzen Welt.

ESET bietet eine interaktive Karte, mit aktuellen Telemetrie-Daten. Dort findet sich auch ein Diagramm mit einem Länder-Ranking.

Mehr bei ESET.com

Über ESET ESET ist ein europäisches Unternehmen mit Hauptsitz in Bratislava (Slowakei). Seit 1987 entwickelt ESET preisgekrönte Sicherheits-Software, die bereits über 100 Millionen Benutzern hilft, sichere Technologien zu genießen. Das breite Portfolio an Sicherheitsprodukten deckt alle gängigen Plattformen ab und bietet Unternehmen und Verbrauchern weltweit die perfekte Balance zwischen Leistung und proaktivem Schutz. Das Unternehmen verfügt über ein globales Vertriebsnetz in über 180 Ländern und Niederlassungen in Jena, San Diego, Singapur und Buenos Aires. Für weitere Informationen besuchen Sie www.eset.de oder folgen uns auf LinkedIn, Facebook und Twitter.