DataGuard veröffentlicht „Informationssicherheit-as-a-Service“-Lösung. Die Kombination aus digitaler Web-Plattform und persönlicher Betreuung durch zertifizierte Experten ermöglicht Unternehmen eine effektive Umsetzung ihrer Informationssicherheitsziele.

Damit unterstützt DataGuard Organisationen jeder Größe und Branche, das Fundament für eine nachhaltige Wachstumsstrategie, gesteigertes Kundenvertrauen und mehr Sicherheit zu legen.

Rundumlösung für Informationssicherheit

Auf dem Gebiet der Datenschutzberatung und -umsetzung etabliert und mit Standorten in München, Berlin und London veröffentlicht DataGuard jetzt die ideale Ergänzung seines Portfolios: eine umfassende Rundumlösung für Informationssicherheit. Das Besondere daran ist die Kombination aus persönlicher und strategischer Beratung durch interdisziplinäre, zertifizierte Branchenexperten und einer intuitiven, digitalen Web-Plattform, die als Informationssicherheits-Managementsystem (ISMS) sowie für die Digitalisierung von Informationssicherheit dient.

Zielsetzung, Dokumentation, Asset- und Risikobewertung – Informationssicherheit as a Service (Foto. DataGuard).

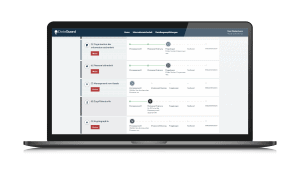

Die Planung, Umsetzung und Aufrechterhaltung des ISMS lässt sich in einzelne Prozessschritte unterteilen, die in der DataGuard-Plattform digital erfasst und über ein Dashboard übersichtlich einsehbar sind. Die Features reichen dabei von strukturierten Fragebögen und herunterladbaren Vorlagen über die Erfassung von Assets und der damit verbundenen Risikobewertungen bis hin zu auditierbaren Dokumentationen.

Sowohl die Plattform als auch die persönliche Beratung gehen gezielt auf den jeweiligen Kunden ein. DataGuard unterstützt dabei im Rahmen intensiver Beratung oder als externer Informationssicherheitsbeauftragter. Schritt für Schritt führt DataGuard Unternehmen durch alle Prozesse des Informationssicherheits-Managements, gibt klare Handlungsempfehlungen, kalkuliert Risiken und unterstützt bei der Vorbereitung auf Informationssicherheitszertifizierungen und Assessments wie ISO 27001 oder TISAX® sowie bei der Schulung der Belegschaft. Zu den wesentlichen Zielen zählen die Vertraulichkeit, Integrität und Verfügbarkeit der Informationen.

4 Schritte zu einem effektiven Informationssicherheits-Management

- 1. Zielsetzung, Dokumentation, Asset- und Risikobewertung

- 2. Validierung, KPIs und Dokumentation

- 3. Schulung und internes Audit gemäß ISO 27001

- 4. Begleitung beim externen Audit

DataGuard unterstützt Kunden zielgerichtet bei der Vorbereitung auf eine Erstzertifizierung nach ISO 27001 durch einen externen Auditor und nimmt auf Wunsch im Namen des Kunden teil.

www.dataguard.de

Über DataGuard

DataGuard bietet eine digitale Web-Plattform für Datenschutz und Informationssicherheit. Bereits über 1.500 Kunden vertrauen auf die „Datenschutz-as-a-Service“ und „Informationssicherheit-as-a-Service“-Komplettlösungen zur Einhaltung gängiger Datenschutzbestimmungen (z. B. DSGVO) oder zum Erlangen und Halten relevanter Zertifizierungen (z. B. ISO 27001, TISAX®). Mit über 150 Mitarbeitern in München, Berlin und London ermöglicht DataGuard seinen Kunden eine nahtlose Integration von Datenschutz und Informationssicherheit in ihre Geschäftsprozesse. Das Ergebnis: wasserdichte Compliance, effiziente Risikominimierung und Mehrwert durch Vertrauen und Transparenz. Weitere Informationen unter www.dataguard.de oder auf LinkedIn und Twitter.