Risikobewusstsein, klassische Cyber-Security-Grundsätze und spezifische Abwehrmaßnahmen erhöhen die Sicherheit von Daten und Prozessen. IT-Verantwortliche greifen auf eigene oder auf von Cloud-Serviceprovidern bereitgestellte Containersicherheit zurück, um agil und flexibel Anwendungen einzurichten und Prozesse zu betreiben.

Doch auch Container sind letzten Endes ausführbare Applikationen und können für Gefahr sorgen. Container Host Server sowie Registries erweitern die Angriffsoberfläche. Klassische Grundsätze der IT-Sicherheit und eine erhöhte Sensibilität für Bedrohungen helfen, neu entstehende Lücken zu schließen.

Container in der Cloud oder On-Premise

Container – ob privat vorgehalten oder über einen Cloud-Anbieter bereitgestellt – bieten Hackern vier Angriffsflächen:

• die Registry, aus denen ein Anwender die Images für den Container bezieht;

• die Container-Runtime;

• den Container-Host; sowie

• die Ebene der Container-Orchestration.

Angreifer gelangen auf die verschiedenste Weise auf diese vier Sicherheitsbrennpunkte. Letzten Endes können sie die notwendigen Seitwärtsbewegungen von jedem Endpunkt im Zielnetz aus starten. Danach sind die Angreifer in der Lage, die Registry, den Container Host mit ihren Images oder die Cluster mit mehreren redundanten Images zu kompromittieren oder legitime Images für ihre Zwecke zu missbrauchen. Vor allem wollen sie dabei Ressourcen für ihre eigenen Zwecke nutzen – etwa für Kryptomining – oder Dienste sabotieren.

IT-Sicherheitsverantwortliche sollten daher folgende Schauplätze der IT-Abwehr im Blick haben:

Abwehrschauplatz 1: Images überprüfen

Ganz gleich, ob Anwender ihre Container-Images aus einer öffentlichen Cloud oder aus einer privaten Registry beziehen – sie sollten dabei vorsichtig sein. Denn Angreifer können die Registry attackieren und über sie bösartig manipulierte sowie scheinbar legitime Images zum Download anbieten.

Abhilfe: Hinreichende Sicherheit haben IT-Zuständige nur, wenn sie geprüfte und aktualisierte Images aus einer sicheren Quelle nutzen. Zudem sollten IT-Verantwortliche nur auf solche Dienste zurückgreifen, die sie wirklich benötigen. Wer ein Image einmal heruntergeladen hat, sollte es ständig aktualisieren und darauf achten, ob Sicherheitsrisiken gemeldet werden.

Abwehrschauplatz 2: Die Container Runtime überwachen

Ein Zugriff auf die Laufzeit eines Containers verschafft Angreifern vielfältige und unter Umständen weitreichende Möglichkeiten. So greifen sie etwa auf eine Schwachstelle zurück und portieren sie innerhalb des Unternehmens, führen böswillige Kommandos aus oder nutzen ein legitimes Image – zum Beispiel mit einem Ubuntu-Betriebssystem – als Backdoor Container. Ebenso können sie sich über einen Container Zugriff auf einen Host verschaffen.

Abhilfe: Ein robuster Schutz der Container Runtime überwacht die Prozesse in einem Container und im zugehörigen Host. Regelmäßige Image-Updates sorgen für kontinuierliche Sicherheit.

Abwehrschauplatz 3: Den Container-Host schützen

Gelangen Cyber-Kriminelle auf die Container-Hostumgebung, sind alle von dort gesteuerten Abläufe in deren Reichweite. Außerdem verschaffen Schwachstellen der Container-Server oder der Container-Laufzeiten den Angreifern eine Möglichkeit, ihre eigenen Container zu betreiben.

Abhilfe: Linux-Distributionen, die speziell für den Betrieb von Containern entwickelt sind, sorgen für mehr Sicherheit. Jeder Host-Server benötigt zudem eigene Sicherheitskontrollen zu seinem Schutz. Einmal eingerichtete Hosts sind kontinuierlich auf neue Schwachstellen zu überwachen. Risiken auf der Betriebssystemebene werden zu einem großen Teil bereits ausgeschaltet, wenn allgemeine Richtlinien für deren sichere Konfiguration berücksichtigt werden.

Abwehrschauplatz 4: Risiken der Container-Orchestration

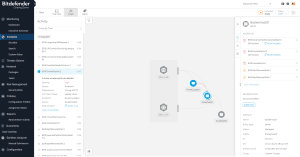

Sicherheitslösungen entdecken Seitwärtsbewegung von Angreifern auf einen Docker Host (Bild: Bitdefender).

Angreifer haben es ebenso auf die Administration der Container-Cluster absehen. Prinzipiell verschafft dieser Layer Unberechtigten direkten Zugriff auf die Zielressourcen. Wenn Hacker Zugangsdaten etwa für einen Kubernetes-Cluster in einer Public Cloud nutzen, können sie den gesamten Cluster von Service-Providern manipulieren. Bei kleineren Anbietern ist dies eine reelle Gefahr. Ein exponiertes Orchestrationsdashboard ist eine Hintertür, um Cluster unberechtigt aus der Ferne zu verwalten.

Abhilfe: Um einen unerlaubten Zugriff zu verhindern, empfehlen sich rollenbasierte Zugangskontrollen und eine sparsame Vergabe der Rechte an die Nutzer. Hoster oder IaaS-Anbieter sollten ohne OK des Kunden nichts an den vorhandenen Containern ändern können. Zudem erhöht eine abgesicherte Kommunikation zwischen den Pods auf einem Kubernetes-Cluster, den sich verschiedene Anwendungen teilen, die Sicherheit.

Risikobewusstsein ist der Schlüssel

„Container-Sicherheit beginnt mit dem Risikobewusstsein. Wer ein solches hat, kann mit geeigneten Lösungen die Sicherheit der Container erhöhen und mit einem besseren Gefühl deren Vorteile nutzen“, sagt Cristian Avram, Senior Solution Architect bei Bitdefender. „Letzten Endes geht es dabei darum, klassische Sicherheitsregeln auf Container und dazugehörige IT-Infrastrukturen anzuwenden: Schwachstellenkontrolle, Patching, automatisierte Sicherheit sowie das Training aller Beteiligten mit Richtlinien. Zero Trust empfiehlt sich als Sicherheitsmechanismus für eine Technologie, die durch ihre großen Möglichkeiten gewissenhaft und kontinuierlich zu überwachen ist.“

Mehr bei Bitdefender.com

Über Bitdefender Bitdefender ist ein weltweit führender Anbieter von Cybersicherheitslösungen und Antivirensoftware und schützt über 500 Millionen Systeme in mehr als 150 Ländern. Seit der Gründung im Jahr 2001 sorgen Innovationen des Unternehmens regelmäßig für ausgezeichnete Sicherheitsprodukte und intelligenten Schutz für Geräte, Netzwerke und Cloud-Dienste von Privatkunden und Unternehmen. Als Zulieferer erster Wahl befindet sich Bitdefender-Technologie in 38 Prozent der weltweit eingesetzten Sicherheitslösungen und genießt Vertrauen und Anerkennung bei Branchenexperten, Herstellern und Kunden gleichermaßen. www.bitdefender.de