Ransomware-Zahlungen erreichen im Jahr 2021 einen neuen Rekord, da mehr und mehr Daten im Dark Web angeboten werden. Aktuelle Studie von Palo Alto Networks Unit 42 zeigt, durchschnittliche Lösegeldforderung um 144 Prozent auf 2,2 Millionen US-Dollar gestiegen, durchschnittliche Zahlung um 78 Prozent auf 541.010 US-Dollar gestiegen.

Ransomware-Zahlungen erreichten im Jahr 2021 neue Rekorde, da Cyberkriminelle zunehmend auf „Leak-Seiten“ im Dark Web zurückgreifen. Mit der Drohung, sensible Daten freizugeben, setzen sie ihre Opfer unter Druck, um sie zur Zahlung zu bewegen. Dies berichtet Unit 42 von Palo Alto Networks (NASDAQ: PANW), weltweit führender Anbieter von Cybersicherheit für Unternehmen, in der heute veröffentlichten Studie.

Lösegeldforderungen steigen um 144 Prozent

Die durchschnittliche Lösegeldforderung in Fällen, die von Unit 42, den IT-Sicherheitsanalysten von Palo Alto Networks, bearbeitet wurden, stieg im Jahr 2021 um 144 Prozent auf 2,2 Millionen US-Dollar. Die durchschnittliche Zahlung stieg im gleichen Zeitraum um 78 Prozent auf 541.010 US-Dollar, wie der aktuelle 2022 Unit 42 Ransomware Threat Report belegt.

„Im Jahr 2021 beeinträchtigten Ransomware-Angriffe alltägliche Aktivitäten, die Menschen auf der ganzen Welt für selbstverständlich halten – vom Einkauf von Lebensmitteln über das Tanken von Benzin für ihre Autos bis hin zum Notruf und der medizinischen Versorgung“, erklärt Jen Miller-Osborn, Deputy Director von Unit 42 Threat Intelligence.

Ransomware-Gruppe Conti am aktivsten

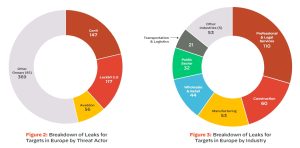

Die Ransomware-Gruppe Conti war für die meisten Aktivitäten verantwortlich (Bild Palo Alto Networks).

Die Ransomware-Gruppe Conti war für die meisten Aktivitäten verantwortlich und machte mehr als einen von fünf Fällen aus, mit denen die Analysten von Unit 42 im Jahr 2021 zu tun hatten. REvil (auch bekannt als Sodinokibi) lag mit 7,1 Prozent auf Platz 2, gefolgt von Hello Kitty und Phobos (jeweils 4,8 Prozent). Conti hat außerdem die Namen von 511 Unternehmen auf seiner Leak-Site im Dark Web veröffentlicht, so viele wie keine andere Gruppe.

Der Bericht beschreibt, wie das Ökosystem der Cyber-Erpressung im Jahr 2021 mit dem Auftauchen von 36 neuen Ransomware-Banden wuchs. Er dokumentiert, wie kriminelle Gruppen unerwartete Gewinne in die Entwicklung von Tools investierten, die bei Angriffen, die zunehmend Zero-Day-Schwachstellen ausnutzen, leichter zu verwenden sind.

Leaks: 2.566-mal Unternehmensdaten veröffentlicht

Die Zahl der Opfer, deren Daten auf Leak-Sites veröffentlicht wurden, stieg laut der Analyse von Unit 42 im Jahr 2021 um 85 Prozent auf 2.566 Unternehmen. Etwa 60 Prozent der Leaksite-Opfer befanden sich in Nord- und Südamerika, gefolgt von 31 Prozent in Europa, dem Nahen Osten und Afrika sowie mit 9 Prozent in der Region Asien-Pazifik. Die am stärksten betroffenen vertikalen Branchen waren freiberufliche und juristische Dienstleistungen, das Baugewerbe, der Groß- und Einzelhandel, das Gesundheitswesen sowie das produzierende Gewerbe.

Detaillierte Kommentare, Analysen und Aufschlüsselungen der Aktivitäten nach Regionen, Branchen und Ransomware-Gruppen sind im 2022 Unit 42 Ransomware Threat Report enthalten, der auf der Website von Palo Alto Networks zum Download zur Verfügung steht.

Mehr bei PaloAltoNetworks.com

Über Palo Alto Networks Palo Alto Networks, der weltweit führende Anbieter von Cybersicherheitslösungen, gestaltet die cloudbasierte Zukunft mit Technologien, die die Arbeitsweise von Menschen und Unternehmen verändern. Unsere Mission ist es, der bevorzugte Cybersicherheitspartner zu sein und unsere digitale Lebensweise zu schützen. Wir helfen Ihnen, die größten Sicherheitsherausforderungen der Welt mit kontinuierlichen Innovationen anzugehen, die die neuesten Durchbrüche in den Bereichen künstliche Intelligenz, Analytik, Automatisierung und Orchestrierung nutzen. Durch die Bereitstellung einer integrierten Plattform und die Stärkung eines wachsenden Ökosystems von Partnern sind wir führend beim Schutz von Zehntausenden von Unternehmen über Clouds, Netzwerke und mobile Geräte hinweg. Unsere Vision ist eine Welt, in der jeder Tag sicherer ist als der vorherige.