Der jährliche Trend Micro Roundup Report warnt vor einer exponentiell wachsenden Angriffsfläche: So erkannte der Security-Spezialist 146 Milliarden Cyberbedrohungen im Jahr 2022. Ein Plus von über 55 Prozent zum Vorjahr.

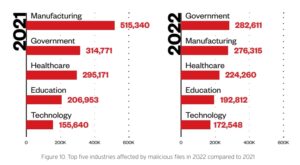

Trend Micro veröffentlicht seinen Sicherheitsbericht für das vergangene Jahr 2022. Daraus geht hervor, dass die Gesamtzahl der erkannten Bedrohungen im Jahr 2022 um 55 Prozent im Vergleich zum Vorjahr gestiegen ist. Die Zahl der blockierten bösartigen Dateien wuchs um 242 Prozent, da Bedrohungsakteure Verbraucher und Unternehmen über alle Branchen hinweg ins Visier nahmen.

Entwicklungen von 2022 zu 2023

Für das Jahr 2022 und kommende Jahre weist der Bericht Rethinking Tactics: 2022 Annual Cybersecurity Report auf einige interessante Entwicklungen hin:

- Die drei wichtigsten MITRE ATT&CK-Techniken zeigen, dass Bedrohungsakteure sich zunächst über Remote-Dienste Zugang verschaffen. Schließlich weiten sie die Infiltrierung der IT-Umgebung durch Credential Dumping (Diebstahl von Zugangsdaten) aus, um Zugang über gültige Konten zu erlangen.

- Die Erkennung von Backdoor-Malware ist um 86 Prozent gestiegen. Bedrohungsakteure versuchen, ihren Zugang zu Netzwerken für zukünftige Angriffe aufrechtzuerhalten. Die meisten Backdoors zielten auf Schwachstellen in Webserver-Plattformen ab.

- Zum dritten Mal in Folge hat die Zero Day Initiative (ZDI) eine Rekordzahl von 1.706 Warnungen vor Schwachstellen veröffentlicht. Dies ist das Ergebnis einer schnell wachsenden Angriffsfläche für Unternehmen und der Nutzung von automatisierten Analysetools, die immer mehr Bugs finden, durch Schwachstellenforscher. Die Zahl der kritischen Schwachstellen hat sich im letzten Jahr verdoppelt. Zwei der drei wichtigsten im Jahr 2022 gemeldeten CVEs (Common Vulnerabilities and Exposures) betrafen Log4j.

- Die ZDI beobachtete außerdem, dass unzureichende Patches und verwirrende Advisories zunehmen. Dies kostet die Unternehmen zusätzlich Zeit und Geld, um die Fehler zu beheben und setzt sie einem unnötigen Cyberrisiko aus.

- Webshells waren 2022 die am häufigsten entdeckte Malware und stiegen im Vergleich zu den Zahlen von 2021 um 103 Prozent an. Emotet-Erkennungen standen an zweiter Stelle, nachdem sie wieder in den Fokus rückten. LockBit und BlackCat waren die führenden Ransomware-Familien im Jahr 2022.

- Um sinkenden Gewinnen entgegenzuwirken, strukturieren sich Ransomware-Gruppierungen um und suchen nach neuen Geschäftsmöglichkeiten. Wir gehen davon aus, dass diese Gruppierungen in Zukunft in eng verwandte Geschäftsfelder vordringen, die es ihnen ermöglichen, ihre Zugänge zu Unternehmensnetzwerken zu Geld zu machen. Dazu gehören beispielsweise Aktienbetrug, Business E-Mail Compromise (BEC), Geldwäsche und der Diebstahl von Kryptowährungen.

Schutz mit plattformbasierten Sicherheitsansatz

Trend Micro empfiehlt Unternehmen einen plattformbasierten Sicherheitsansatz. Auf diese Weise können sie die Cyberangriffsfläche verwalten, dem Fachkräftemangel entgegenwirken, Sicherheitslücken reduzieren und die Kosten für Einzellösungen minimieren. Dieser Ansatz sollte folgende Bestandteile umfassen.

Asset-Management

Ermöglicht Unternehmen einen Überblick über ihre Assets und deren Relevanz, mögliche Schwachstellen, den Grad der Bedrohungsaktivität sowie die Menge an Threat Intelligence, welche sie über die Assets sammeln.

Cloud-Security

Stellt sicher, dass die Cloud-Infrastruktur sicher konfiguriert ist, so dass Angreifer keine bekannten Lücken und Schwachstellen ausnutzen können.

Korrekte Sicherheitsprotokolle

Zeitnah durchgeführte Software-Updates beugen dem Ausnutzen von Sicherheitslücken vor. Bis die Hersteller offizielle Sicherheitsupdates zur Verfügung stellen, unterstützen Lösungen wie Virtual Patching.

Transparenz über die gesamte Angriffsfläche

Technologien und Netzwerke innerhalb eines Unternehmens sowie alle Sicherheitssysteme, die sie schützen, sollten einheitlich überwacht werden. Schwierig hingegen ist die Verknüpfung verschiedener Datenpunkte aus isolierten Quellen.

Cyberangreifer wollen ihre Gewinne steigern

„Die große Bandbreite der Threat Intelligence von Trend Micro* zeigt wieder einmal, dass 2022 ein Jahr war, in dem die Bedrohungsakteure alles daransetzten, ihre Gewinne zu steigern“, erklärt Richard Werner, Business Consultant bei Trend Micro. „Besonders besorgniserregend ist, dass die Backdoor-Erkennungen zunehmen. Das beweist, dass Cyberkriminelle erfolgreich in immer mehr Netzwerke eindringen. Sicherheitsteams benötigen einen modernen plattformbasierten Ansatz, um ein umfassendes Risikomanagement angesichts der stetig wachsenden Angriffsfläche sicherzustellen.“

Mehr bei TrendMicro.com

Über Trend Micro Als einer der weltweit führenden Anbieter von IT-Sicherheit hilft Trend Micro dabei, eine sichere Welt für den digitalen Datenaustausch zu schaffen. Mit über 30 Jahren Sicherheitsexpertise, globaler Bedrohungsforschung und beständigen Innovationen bietet Trend Micro Schutz für Unternehmen, Behörden und Privatanwender. Dank unserer XGen™ Sicherheitsstrategie profitieren unsere Lösungen von einer generationsübergreifenden Kombination von Abwehrtechniken, die für führende Umgebungen optimiert ist. Vernetzte Bedrohungsinformationen ermöglichen dabei besseren und schnelleren Schutz. Unsere vernetzten Lösungen sind für Cloud-Workloads, Endpunkte, E-Mail, das IIoT und Netzwerke optimiert und bieten zentrale Sichtbarkeit über das gesamte Unternehmen, um Bedrohung schneller erkennen und darauf reagieren zu können..