Wieder wurden die Kernmitglieder einer Ransomware-Gruppe geschnappt: die Köpfe der APT-Gruppe DoppelPaymer wurden in der Ukraine und Deutschland geschnappt durch einen Zusammenarbeit der Polizei, Europol, FBI und vielen anderen Behörden. Die Gruppe wurde bekannt durch die Attacke auf das Universitätsklinikum Düsseldorf.

Bereits am 28. Februar 2023 nahmen das deutsche Landeskriminalamt Nordrhein-Westfalen und die ukrainische Nationalpolizei mit Unterstützung von Europol, der niederländischen Polizei (Politie) und dem Federal Bureau of Investigation der Vereinigten Staaten mutmaßliche Kernmitglieder ins Visier der kriminellen Gruppe, die für großangelegte Cyberangriffe mit der DoppelPaymer-Ransomware verantwortlich ist.

DoppelPalmer griff auch Krankenhäuser an

Die Ransomware tauchte 2019 auf, als Cyberkriminelle damit begannen, Angriffe auf Organisationen und kritische Infrastrukturen und Branchen zu starten. Basierend auf der BitPaymer-Ransomware und Teil der Dridex-Malware-Familie nutzte DoppelPaymer ein einzigartiges Tool, das in der Lage ist, Abwehrmechanismen zu kompromittieren, indem es den sicherheitsrelevanten Prozess der angegriffenen Systeme beendet. Die DoppelPaymer-Angriffe wurden auch durch Emotet ermöglicht .

Die Ransomware wurde über verschiedene Kanäle verbreitet, darunter Phishing- und Spam-E-Mails mit angehängten Dokumenten, die schädlichen Code – entweder JavaScript oder VBScript – enthielten. Die kriminelle Gruppe hinter dieser Ransomware stützte sich auf ein doppeltes Erpressungssystem und nutzte eine Leak-Website, die Anfang 2020 von den kriminellen Akteuren gestartet wurde. Den deutschen Behörden sind 37 Opfer dieser Ransomware-Gruppe bekannt, allesamt Unternehmen. Einer der schwersten Angriffe wurde gegen das Universitätsklinikum Düsseldorf verübt. In den USA zahlten Opfer zwischen Mai 2019 und März 2021 mindestens 40 Millionen Euro.

Dutzende Millionen an Beute

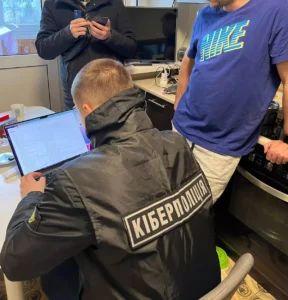

Während der gleichzeitigen Aktionen durchsuchten deutsche Beamte das Haus eines deutschen Staatsangehörigen, der vermutlich eine wichtige Rolle in der DoppelPaymer-Ransomware-Gruppe gespielt hat. Die Ermittler analysieren derzeit die beschlagnahmten Geräte, um die genaue Rolle des Verdächtigen in der Struktur der Ransomware-Gruppe zu ermitteln. Gleichzeitig und trotz der derzeit äußerst schwierigen Sicherheitslage, in der sich die Ukraine aufgrund der russischen Invasion befindet, verhörten ukrainische Polizeibeamte einen ukrainischen Staatsangehörigen, der ebenfalls als Mitglied der DoppelPaymer-Kerngruppe vermutet wird. Die ukrainischen Beamten durchsuchten zwei Orte, einen in Kiew und einen in Charkiw. Bei den Durchsuchungen beschlagnahmten sie elektronische Geräte, die derzeit forensisch untersucht werden.

Von Beginn der Ermittlungen an erleichterte Europol den Informationsaustausch, koordinierte die internationale Strafverfolgungszusammenarbeit und unterstützte die operativen Tätigkeiten. Europol leistete auch analytische Unterstützung, indem es verfügbare Daten mit verschiedenen Kriminalfällen innerhalb und außerhalb der EU verknüpfte, und unterstützte die Ermittlungen mit Kryptowährung, Malware, Entschlüsselung und forensischer Analyse.

Red./sel

Mehr bei Europol.com