In einer Analyse warnt Bitdefender vor einer Serie von ProxyNotShell/OWASSRF-Attacken, die sich gegen On-Premise Microsoft-Exchange-Installationen richten. Die Attacke endet oft sogar in der Übernahme des Servers. Hilfe bietet ein technischer Ratgeber von Bitdefender.

Die seit Ende November 2022 vor allem in den USA beobachteten Angriffe dienten unterschiedlichen Zwecken. Server-Side Request Forgery (SSRF)-Attacken ermöglichen opportunistische Attacken über einen verwundbaren Server auf einen anderen Server und können zum Beispiel zur vollkommenen Übernahme eines Microsoft-Exchange-Servers führen. Schwachstellen in solchen High-Level-Architekturen sind selten zu finden. Wenn vorhanden, lassen sie sich in produktiven Systemen nur schwer schließen. Dies gilt vor allem für weitverbreitete Software, für die eine Rückwärts-Kompatibilität eine wichtige Rolle spielt – so bei Microsoft Exchange.

Intelligente Attacken zur Server-Übernahme

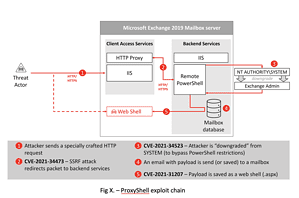

SSRF-Attacken sind eine weit verbreitete Möglichkeit, mit Server Orientated Architecture (SOA) programmierte Backend-Dienste zu attackieren, die über keine hart codierte Sicherheit verfügen. Für ihren Schutz sind die Frontend Proxies zuständig. In einer der Attacken greifen die Cyberkriminellen bei einem Microsoft Exchange 2019 Mailbox-Server die Client Access Services (CAS) als Proxy-Schutz an. Die Hacker senden eine Anfrage über ein verwundbares System, der CAS-Proxy authentifiziert die Anfrage der Angreifer und gewährt den Angreifern einen SYSTEM-Zugriff auf Backend-Dienste (siehe Bild).

Microsoft Exchange ist ein ideales Ziel für solche Angriffe, weil es auf einer Menge von Frontend- und Backend-Diensten beruht, deren Änderung durch die geschuldete Rückwärtskompatibilität schwer möglich ist. Die Backend-Dienste vertrauen einer Anfrage des Front End CAS Layers. Über den SYSTEM-Account laufen verschiedene Backend-Ziele. Die Remote PowerShell (RPS) bietet eine Menge von Power Shell-Befehlen.

Erst der Server, dann eigene Remote-Tools

Ein solches lohnendes Ziel attackieren Hacker für verschiedene Zwecke: So wollten sie Tools für den Remote-Zugang installieren. Eine persistente Präsenz auf dem kompromittierten System über Web-Shell-Programme sollte verschiedene Aktionen ermöglichen. Hacker nutzen die ProxyNotShell genannte Attacke um PowerShell-Kommandos durchzuführen – vermutliche Absicht die Installation von Ransomware. Auch das Erbeuten von Zugangsdaten in einer anderen Variante dient dazu, Ransomware-Attacken zu starten.

Um solche Angriffe abzuwehren, bedarf es einer gestaffelten Cyberabwehr mit Funktionen zu Prävention, Erkennung und Abwehr. Dazu gehört auch ein Patch Management, das sich nicht nur auf Windows beschränkt, sondern auf alle Applikationen und Dienste mit Internetzugang. Die Reputation von IP-Adressen und URLs zu überprüfen, ist ebenso wichtig. Abwehrlösungen müssen auch Fileless-Angriffe erkennen können.

Mehr bei Bitdefender.com

Über Bitdefender Bitdefender ist ein weltweit führender Anbieter von Cybersicherheitslösungen und Antivirensoftware und schützt über 500 Millionen Systeme in mehr als 150 Ländern. Seit der Gründung im Jahr 2001 sorgen Innovationen des Unternehmens regelmäßig für ausgezeichnete Sicherheitsprodukte und intelligenten Schutz für Geräte, Netzwerke und Cloud-Dienste von Privatkunden und Unternehmen. Als Zulieferer erster Wahl befindet sich Bitdefender-Technologie in 38 Prozent der weltweit eingesetzten Sicherheitslösungen und genießt Vertrauen und Anerkennung bei Branchenexperten, Herstellern und Kunden gleichermaßen. www.bitdefender.de