Kaspersky-Experten haben eine neue, sich schnell entwickelnde Serie von Spyware-Kampagnen entdeckt, die über 2.000 Industrieunternehmen weltweit angreifen und stellen fest: Kurzlebige Angriffs-Szenarien nehmen zu, Daten werden auf Marktplätzen zum Verkauf angeboten, geschätzt 7.000 kompromittierte oder gestohlene Unternehmenskonten.

Im Gegensatz zu vielen herkömmlichen Spyware-Attacken zeichnen sich diese Angriffe durch eine begrenzte Anzahl von Zielen und eine sehr kurze Lebensdauer der einzelnen Schadprogramme aus. Die dabei erbeuteten Daten wurden auf mehr als 25 Marktplätzen zum Verkauf angeboten.

Firmendaten auf 25 Marktplätzen zum Verkauf

In der ersten Jahreshälfte 2021 stellten die Experten des Kaspersky ICS CERT eine ungewohnte Anomalie in den Statistiken der auf ICS-Computern blockierten Spyware-Bedrohungen fest. Obwohl die bei diesen Angriffen verwendete Malware zu bekannten Spyware-Familien wie Agent Tesla/Origin Logger, HawkEye und anderen [2] gehört, heben sich diese Angriffe vom Mainstream ab, da die Anzahl der Ziele bei jedem Angriff sehr begrenzt (von einer Handvoll bis zu ein paar Dutzend) und die Lebensdauer der einzelnen Schadprogramme sehr kurz ist.

Eine genauere Analyse von 58.586 Spyware-Samples, die im ersten Halbjahr 2021 auf ICS-Computern blockiert wurden, ergab, dass rund 21,2 Prozent davon zu dieser neuen Angriffsserie mit begrenztem Umfang und kurzer Lebensdauer gehörten. Ihr Lebenszyklus ist auf etwa 25 Tage begrenzt -deutlich weniger als die Lebensdauer einer „herkömmlichen“ Spyware-Kampagne.

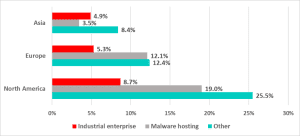

Obwohl jedes dieser „anomalen“ Spyware-Samples kurzlebig und nicht weit verbreitet ist, machen sie einen unverhältnismäßig großen Anteil aller Spyware-Angriffe aus. In Asien beispielsweise war jeder sechste Computer, der mit Spyware angegriffen wurde, davon betroffen (2,1 Prozent von 11,9 Prozent), in Europa waren es 0,7 Prozent von 6,3 Prozent.

Phishing-Mails als Einstieg ins Unternehmen

Die meisten dieser Kampagnen werden über gut gestaltete Phishing-E-Mails von einem Industrieunternehmen zum anderen verbreitet. Sobald der Angreifer in das System des Opfers eingedrungen ist, nutzt er das Gerät als C2-Server (Command and Control) für den nächsten Angriff. Mit Zugriff auf die Mailingliste des Opfers können Cyberkriminelle Unternehmens-E-Mails missbrauchen und die Spyware weiterverbreiten.

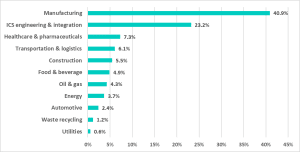

Verteilung von ICS-Computern, auf denen Spyware blockiert wurde – 1. Halbjahr 2021 nach Branchen (Bild: Kaspersky).

Laut der ICS-CERT-Telemetrie von Kaspersky wurden weltweit über 2.000 Industrieunternehmen in die schädliche Infrastruktur eingebunden und von Cyberkriminellen missbraucht, um den Angriff auf Kontaktorganisationen und Geschäftspartner durchzuführen. Kaspersky schätzt die Gesamtzahl der kompromittierten oder gestohlenen Unternehmenskonten in Folge dieser Angriffe auf über 7.000.

Reger Online-Handel mit gekaperten Daten

Die erbeuteten sensiblen Daten landen oft auf verschiedenen Marktplätzen. Kaspersky-Experten haben mehr als 25 verschiedene davon identifiziert, auf denen die gestohlenen Zugangsdaten aus diesen industriellen Kampagnen verkauft werden. Die Analyse dieser Marktplätze ergab eine hohe Nachfrage nach Zugangsdaten für Unternehmenskonten, insbesondere für Remote Desktop Accounts (RDP). Über 46 Prozent aller RDP-Konten, die auf den untersuchten Marktplätzen verkauft wurden, gehören Unternehmen in den USA, der Rest stammt aus Asien, Europa und Lateinamerika. In Deutschland waren dies nahezu 4 Prozent (fast 2.000 Konten) aller verkauften RDP-Konten, die Industrieunternehmen betrafen.

Spyware-as-a-Service

Ein weiterer wachsender Markt ist Spyware-as-a-Service. Seitdem die Quellcodes einiger beliebter Spyware-Programme veröffentlicht wurden, sind diese in Form eines Dienstes in Online-Shops einfach verfügbar. Entwickler verkaufen nicht nur Malware als Produkt, sondern auch Lizenzen für einen Malware-Builder und Zugang zu einer für die Erstellung der Malware vorkonfigurierten Infrastruktur.

„Im Jahr 2021 nutzten Cyberkriminelle Spyware in großem Umfang für Angriffe auf Industriecomputer. Heute beobachten wir einen neuen, sich schnell entwickelnden Trend in der industriellen Bedrohungslandschaft“, kommentiert Kirill Kruglov, Sicherheitsexperte im Kaspersky ICS CERT. „Um einer Entdeckung zu entgehen, reduzieren die Cyberkriminellen die Größe jedes Angriffs und begrenzen die Verwendung jedes Malware-Samples, indem sie es schnell durch ein neu erstelltes ersetzen. Zu den weiteren Taktiken gehört der umfassende Missbrauch der E-Mail-Infrastruktur von Firmen zur Verbreitung von Malware. Dies unterscheidet sich von allem, was hinsichtlich Spyware bislang zu beobachten war. Wir gehen davon aus, dass solche Angriffe in diesem Jahr weiter an Bedeutung gewinnen werden.“

Mehr bei Kaspersky.com

Über Kaspersky Kaspersky ist ein internationales Cybersicherheitsunternehmen, das im Jahr 1997 gegründet wurde. Die tiefgreifende Threat Intelligence sowie Sicherheitsexpertise von Kaspersky dient als Grundlage für innovative Sicherheitslösungen und -dienste, um Unternehmen, kritische Infrastrukturen, Regierungen und Privatanwender weltweit zu schützen. Das umfassende Sicherheitsportfolio des Unternehmens beinhaltet führenden Endpoint-Schutz sowie eine Reihe spezialisierter Sicherheitslösungen und -Services zur Verteidigung gegen komplexe und sich weiter entwickelnde Cyberbedrohungen. Über 400 Millionen Nutzer und 250.000 Unternehmenskunden werden von den Technologien von Kaspersky geschützt. Weitere Informationen zu Kaspersky unter www.kaspersky.com/

Kaspersky-ICS-Predictions: https://securelist.com/threats-to-ics-and-industrial-enterprises-in-2022/104957/