AV-Comparatives hat das Factsheet der Business Main-Test Series für März und April veröffentlicht. Im Sicherheitstests wurden 16 Business-Schutz-Lösungen untersucht und bewertet. Ein paar Produkte schneiden nicht so gut ab, wie vielleicht erwartet.

Die Ergebnisse des Real-World Protection Test und des Malware Protection Test geben wichtige Einblicke in die Leistung dieser Security-Produkte. Im Real-World Protection Test wurde die Fähigkeit der einzelnen Produkte gemessen, vor bösartigen URLs zu schützen. Dazu wurden von Anfang März bis Ende April 262 Testfälle durchgeführt. Der Malware Protection Test bewertet die Fähigkeit jedes Sicherheitsprogramms, ein System vor, während oder nach der Ausführung von bösartigen Dateien zu schützen, wozu 1.011 aktuelle Malware-Samples verwendet wurden.

Mit im Test sind

- Avast Ultimate Business Security 23.1 | 23.2

- Bitdefender GravityZone Business Security Premium 7.8 | 7.8

- Cisco Secure Endpoint Essentials 8.1 | 8.1

- CrowdStrike Falcon Pro 6.52 | 6.53

- Cybereason NGAV 22.1 | 22.1

- Elastic Security 8.6 | 8.6

- ESET PROTECT Entry with ESET PROTECT Cloud 10.0 | 10.0

- G Data Endpoint Protection Business 15.4 | 15.5

- K7 On-Premises Enterprise Security Advanced 14.2 | 14.2

- Kaspersky Endpoint Security for Business – Select, with KSC 12.0 | 12.0

- Microsoft Defender Antivirus with Microsoft Endpoint Manager 4.18 | 4.18

- Sophos Intercept X Advanced 2022.1 | 2022.4

- Trellix Endpoint Security (ENS) 10.7 | 10.7 [1]

- VIPRE Endpoint Detection and Response 13.0 | 13.0

- VMware Carbon Black Cloud Endpoint Standard 3.9 | 3.9

- WatchGuard Endpoint Protection Plus on Aether 8.0 | 8.0

Die Ergebnisse der Untersuchung

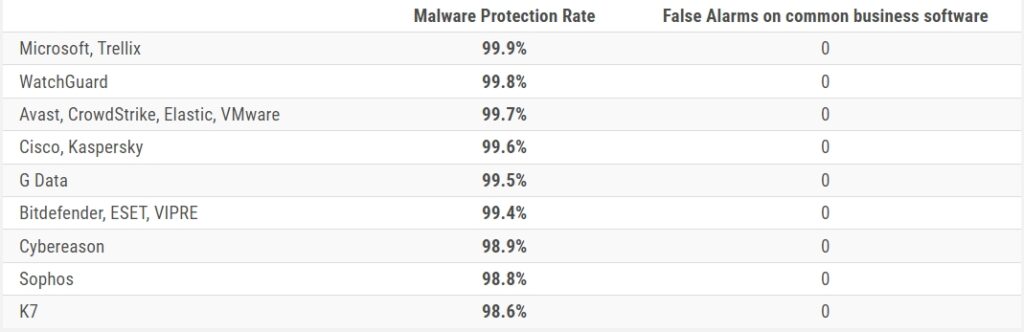

Die Erkennungsraten im Malware Protection Test

Der Malware Protection Test bewertet die Fähigkeit jedes Sicherheitsprogramms, ein System vor, während oder nach der Ausführung von bösartigen Dateien zu schützen, wozu 1.011 aktuelle Malware-Samples dienen.

Mehr bei AV-Comparatives.org

Über AV-Comparatives AV-Comparatives ist ein unabhängiges AV-Testlabor mit Sitz in Innsbruck, Österreich, und testet seit 2004 öffentlich Computer Security-Software. Es ist nach ISO 9001:2015 für den Bereich „Unabhängige Tests von Anti-Virus Software“ zertifiziert. Außerdem besitzt es die EICAR-Zertifizierung als „Trusted IT-Security Testing Lab“.