HTML-Anhänge werden häufig in der E-Mail-Kommunikation verwendet. Besonders oft sind sie in systemgenerierten E-Mail-Reports zu finden, die Benutzer erhalten, um über einen Link zum eigentlichen Report geführt zu werden. Gefährlich: denn hier verstecken sich immer öfter bösartige Phishing-Links. So können sich Unternehmen besser schützen. Ein Kommentar von Dr. Klaus Gheri, General Manager Network Security bei Barracuda.

Bei einem Angriff machen Hacker sich diese Form von E-Mails häufig zunutze und betten HTML-Anhänge in E-Mails ein, die als Report getarnt sind, um ihre Opfer dazu verleiten, auf Phishing-Links zu klicken. So können Cyberkriminelle Anti-Spam- und Anti-Virus-Richtlinien leicht umgehen, da sie keine bösartigen Links mehr in den Text einer E-Mail einfügen müssen.

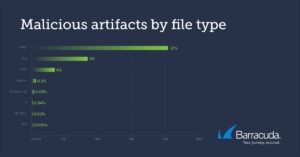

20 Prozent der HTML-Anhänge sind gefährlich

HTML-E-Mail-Anhänge werden verglichen mit anderen Arten von E-Mail-Anhängen am häufigsten für bösartige Zwecke verwendet, so das Ergebnis einer aktuellen Untersuchung von Barracuda. Diese zeigte, dass 21 Prozent aller durch die Security-Analysten gescannten HTML-Anhänge bösartig waren. Im Folgenden findet sich ein genauerer Blick auf Angriffe mit HTML-Anhängen und was Unternehmen tun können, um sich gegen diese Art von Angriffen zu schützen.

Verschiedene Angriffsvarianten mit HTML-Anhängen

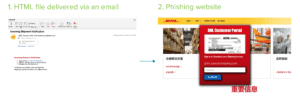

Es gibt mehrere Möglichkeiten, wie Hacker HTML-Anhänge nutzen. Zum einen können bösartige HTML-Anhänge einen Link zu einer Phishing-Website enthalten. Beim Öffnen der HTML-Datei wird ein Java-Skript verwendet. Dieses leitet zu einem Drittanbieterrechner um und der Benutzer wird aufgefordert, seine Anmeldedaten einzugeben, um entweder auf Informationen zuzugreifen oder eine Datei herunterzuladen, die möglicherweise Malware enthält.

Hacker müssen jedoch nicht immer eine gefälschte Website bauen. Sie können auch ein Phishing-Formular erstellen, das direkt in den Anhang eingebettet ist, und so Phishing-Seiten als Anhang statt als Link versenden.

Diese Angriffe sind schwer zu erkennen, da HTML-Anhänge selbst nicht bösartig sind. Die Angreifer fügen keine Malware in den Anhang ein, sondern verwenden mehrere Umleitungen mit Java-Script-Bibliotheken, die an anderer Stelle gehostet werden. Um sich vor diesen Angriffen zu schützen, sollte die eingesetzte Sicherheitslösung deshalb die gesamte E-Mail mit HTML-Anhängen berücksichtigen, alle Weiterleitungen prüfen und den Inhalt der E-Mail auf böswillige Absichten analysieren.

HTML-Anhänge: Wie Unternehmen sich schützen können

Erkennung von Angriffen mit HTML-Anhängen

Es sollte sichergestellt werden, dass die eingesetzte E-Mail-Sicherheitslösung bösartige HTML-Anhänge scannt und blockiert. Diese sind oft schwer zu erkennen, und bei der Erkennung kommt es häufig zu einer großen Anzahl von Fehlalarmen. Die besten Sicherheitslösungen nutzen maschinelles Lernen und statische Codeanalyse, die den Inhalt einer E-Mail und nicht nur den Anhang bewerten.

Mitarbeiterschulungen

Unternehmen sollten ihre Benutzer darin schulen, potenziell bösartige HTML-Anhänge zu erkennen und zu melden. Angesichts des Umfangs dieser Art von Angriffen sollten Benutzer bei allen HTML-Anhängen vorsichtig sein, insbesondere bei solchen, die von Quellen stammen, die sie noch nie gesehen haben. Sicherheitsverantwortliche sollten Beispiele für solche Angriffe in ihre Phishing-Simulationskampagnen einfügen und die Benutzer darin schulen, immer doppelt zu überprüfen, ob eine Anfrage legitim ist, bevor sie ihre Anmeldedaten weitergeben.

Automatisierte Reaktion auf Vorfälle

Wenn eine bösartige E-Mail doch ins Postfach eines Benutzers gelangt, sollten Sicherheitsteams über Tools verfügen, um alle bösartigen E-Mails schnell zu identifizieren und aus den Posteingängen zu entfernen. Eine automatisierte Reaktion auf Vorfälle kann dabei helfen, dies schnell zu tun, bevor sich Angriffe im Unternehmen ausbreiten. Eine Lösung zum Schutz vor Kontoübernahmen kann zudem verdächtige Kontoaktivitäten überwachen und warnt, wenn Anmeldedaten kompromittiert werden.

Social Engineering-Angriffe mit Phishing-E-Mails zählen nach wie vor zu einem der größten Bedrohungsvektoren für die Unternehmenssicherheit. Jedoch können Unternehmen mit einem mehrschichtigen Ansatz aus modernen Sicherheitstechnologien und einer umfassenden Mitarbeiterschulung das Risiko dieser Angriffe erheblich reduzieren.

Mehr bei Barracuda.com

Über Barracuda Networks Barracuda ist bestrebt, die Welt zu einem sichereren Ort zu machen und überzeugt davon, dass jedes Unternehmen Zugang zu Cloud-fähigen, unternehmensweiten Sicherheitslösungen haben sollte, die einfach zu erwerben, zu implementieren und zu nutzen sind. Barracuda schützt E-Mails, Netzwerke, Daten und Anwendungen mit innovativen Lösungen, die im Zuge der Customer Journey wachsen und sich anpassen. Mehr als 150.000 Unternehmen weltweit vertrauen Barracuda, damit diese sich auf ein Wachstum ihres Geschäfts konzentrieren können. Für weitere Informationen besuchen Sie www.barracuda.com.