Ebenso wie Cyberkriminelle die Pandemie mit Corona-bezogenen Phishing-Angriffen ausgenutzt haben, versuchen sie nun, das Thema Impfstoff zu missbrauchen, um Geld und persönliche Daten abzugreifen.

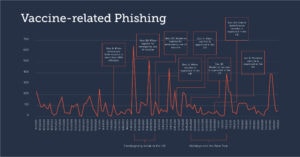

Das FBI hat bereits im Dezember eine Warnung über aufkommende Betrugsversuche im Zusammenhang mit COVID-19-Impfstoffen herausgegeben. In einer Barracuda-Analyse, die zwischen Oktober 2020 und Januar 2021 durchgeführt wurde, zeigte sich, dass Hacker in ihren gezielten Spear-Phishing-Angriffen zunehmend E-Mails mit Bezug auf Impfstoffe verwenden.

Attacken-Anstieg seit November 2020

Nachdem Pharmaunternehmen wie Pfizer und Moderna im November 2020 die Verfügbarkeit von Vakzinen angekündigt hatten, stieg die Zahl der Impfstoff-bezogenen Phishing-Angriffe um 12 Prozent. Bis Ende Januar stieg die durchschnittliche Anzahl der Impfstoff-bezogenen Spear-Phishing-Angriffe seit Oktober um 26 Prozent. Während der Feiertage flachte die Anzahl ab, wie dies bei Angriffen auf Unternehmen typischerweise der Fall ist.

Während die meisten der analysierten Phishing-Angriffe im Zusammenhang mit Impfstoffen Betrugsversuche waren, zeigten sich zwei vorherrschende Arten von Spear-Phishing-Angriffen, die Impfstoff-bezogene Themen verwenden: Marken-Imitations-Angriffe und Kompromittierung von Geschäfts-E-Mails.

Marken-Imitations-Angriffe (Brand Impersonation)

Hierbei nutzten Cyberkriminelle Impfstoff-bezogene Phishing-E-Mails, um sich als eine bekannte Marke oder Organisation auszugeben. Die Nachrichten enthielten einen Link zu einer Phishing-Website, die für einen frühzeitigen Zugang zu Impfstoffen warb, Impfungen gegen Bezahlung anbot oder sich sogar als medizinisches Fachpersonal ausgab, das persönliche Daten zur Überprüfung der Berechtigung für einen Impfstoff anforderte.

Kompromittierung von Geschäfts-E-Mails

Angreifer nutzen die Kompromittierung von Geschäfts-E-Mails (Business Email Compromise, BEC), um sich als Personen innerhalb einer Organisation oder als deren Geschäftspartner auszugeben. In den letzten Jahren war dies eine der schädlichsten E-Mail-Bedrohungen, die Unternehmen über 26 Milliarden US-Dollar gekostet hat. In letzter Zeit haben sich diese sehr gezielten Angriffe auf Themen rund um Impfstoffe konzentriert. Barracuda entdeckte Angriffe, bei denen sich Cyberkriminelle als beispielsweise Mitarbeiter ausgaben, die einen dringenden Gefallen benötigen, während sie sich impfen lassen, oder als Personalspezialist, der mitteilte, dass das Unternehmen die Impfstoffe für seine Mitarbeiter sichergestellt hat.

Missbrauch gekaperter Konten

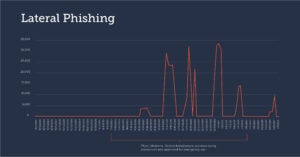

Cyberkriminelle nutzen Phishing-Angriffe, um Geschäftskonten zu kompromittieren und zu kapern. Sobald sie in das Unternehmen eingedrungen sind, führen raffinierte Hacker Aufklärungsaktivitäten durch, bevor sie gezielte Angriffe starten. In den meisten Fällen nutzen sie diese legitimen Konten, um Massen-Phishing- und Spam-Kampagnen an so viele Personen wie möglich zu senden, bevor ihre Aktivitäten entdeckt und sie von einem Konto ausgesperrt werden.

Barracuda hat nicht nur Einblick in E-Mail-Nachrichten, die von außerhalb der Organisationen kommen, sondern auch in die interne Kommunikation. Infolgedessen ist es möglich, betrügerische Nachrichten, die intern versendet werden – in der Regel von kompromittierten Konten – nachzuvollziehen. In der Untersuchung zeigte sich, dass sich laterale Phishing-Angriffe im Zusammenhang mit Impfstoffen zur gleichen Zeit häuften, in der wichtige COVID-19-Impfstoffe angekündigt und weltweit zugelassen werden.

Schutzmaßnahmen gegen Impfstoff-bezogenes Phishing

1. Skepsis gegenüber allen Impfstoff-bezogenen E-Mails

Einige E-Mail-Betrügereien beinhalten Angebote, den COVID-19-Impfstoff frühzeitig zu erhalten, sich auf eine Warteliste setzen zu lassen oder den Impfstoff direkt zugesendet zu bekommen. Nutzer sollten nicht auf Links klicken oder Anhänge in diesen E-Mails öffnen, da sie in der Regel bösartig sind.

2. Einsatz von künstlicher Intelligenz

Betrüger passen ihre E-Mail-Taktiken an, um Gateways und Spam-Filter zu umgehen. Deshalb ist es wichtig, eine Sicherheitslösung einzusetzen, die Spear-Phishing-Angriffe erkennt und vor ihnen schützt, einschließlich Marken-Imitations-Angriffe, Kompromittierung von Geschäfts-E-Mails und Übernahme von E-Mail-Konten. Unternehmen sollten eine speziell entwickelte Technologie einsetzen, die sich nicht nur auf die Suche nach bösartigen Links oder Anhängen verlässt. Mithilfe von maschinellem Lernen zur Analyse normaler Kommunikationsmuster innerhalb des Unternehmens kann die Lösung Anomalien erkennen, die auf einen Angriff hindeuten könnten.

3. Schutz vor Kontoübernahme

Unternehmen sollten ihre Schutzvorkehrungen nicht nur auf externe E-Mail-Nachrichten konzentrieren. Einige der verheerendsten und erfolgreichsten Spear-Phishing-Angriffe gehen von kompromittierten internen Konten aus. Daher sollte sichergestellt werden, dass Betrüger das Unternehmen nicht als Basislager für diese Angriffe nutzen. Auch hierfür empfiehlt sich eine Technologie, die mithilfe von künstlicher Intelligenz erkennt, wenn Konten kompromittiert wurden, und die in Echtzeit Abhilfe schafft, indem sie Benutzer alarmiert und bösartige E-Mails entfernt, die von kompromittierten Konten gesendet wurden.

4.. Mitarbeitertraining, um Angriffe zu erkennen und zu melden

Unternehmen sollten ihren Mitarbeitern aktuelle Schulungen zur Sensibilisierung für Phishing im Zusammenhang mit Impfungen, saisonalen Betrügereien und anderen potenziellen Bedrohungen bieten. Es sollte sichergestellt werden, dass die Mitarbeiter die neuesten Angriffe erkennen können und wissen, wie sie diese sofort an die IT-Abteilung melden können. Weiterhin empfiehlt sich der Einsatz von Phishing-Simulationen für E-Mail, Voicemail und SMS, um die Anwender zu schulen, Cyberangriffe zu erkennen, die Wirksamkeit der Schulungen zu testen und die am stärksten gefährdeten Anwender zu ermitteln.

5. Starke interne Richtlinien zur Betrugsprävention

Unternehmen sollten Richtlinien zum richtigen Umgang mit persönlichen und finanziellen Informationen einführen und regelmäßig überprüfen. Sie können ihren Mitarbeitern helfen, kostspielige Fehler zu vermeiden, indem sie Verfahren einrichten, um alle E-Mail-Anfragen für Überweisungen und Zahlungsänderungen zu bestätigen. Für alle Finanztransaktionen sollte eine persönliche oder telefonische Bestätigung und/oder Genehmigung durch mehrere Personen verlangt werden.

Die Flut an immer neuen Phishing-Kampagnen wird auch in naher Zukunft nicht abflachen. Jedoch können Unternehmen mit den oben genannten Maßnahmen eine starke, mehrschichtige Verteidigung aus Mitarbeitertrainings und Sicherheitstechnologien aufbauen, um das Risiko dieser Angriffe erheblich abzuschwächen.

Mehr dazu bei Barracuda.com[starbox id=5]