Ebenso lang wie die Menschen im Allgemeinen mit der Corona-Pandemie kämpfen, sehen sich Unternehmen Corona-bezogenen Angriffe von Cyberkriminellen auf die E-Mail-Postfächer ausgesetzt. Denn je nachdem, welches Thema gerade im Zusammenhang mit Covid-19 im Focus steht, wechseln auch die Hacker ihren Kurs und schwenken auf die aktuellen Pandemiethemen ein.

Im März 2020 stiegen die Covid-bezogenen Phishing-Angriffe sprunghaft um mehr als 667 Prozent an. Und mit der Einführung von Impfkampagnen kam es zu einer neuen auch darauf abzielenden Welle von E-Mail-Bedrohungen. Aktuell führt die jüngste Omikron-Variante nicht nur zu einem massiven Anstieg der Inzidenzen, sondern auch der Phishing-Angriffe, die die damit verbunden Unsicherheiten der Menschen kriminell ausnutzen.

Phishing-Attacken: Thema Corona-Test

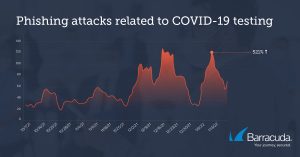

Die in den letzten Wochen gestiegene Nachfrage nach Corona-Tests hat auch die Zahl der Betrugsversuche erhöht, die häufig die Knappheit der Tests zum Thema haben. Barracudas Security-Analysten haben in den vergangenen Monaten eine Zunahme der Phishing-Attacken im Zusammenhang mit Covid-Tests festgestellt. Seit Anfang Oktober stieg die Zahl solcher Angriffe um mehr als 521 Prozent.

Die Kriminellen nutzen verschiedene Taktiken, um die Aufmerksamkeit ihrer Opfer zu gewinnen und diese in die Falle laufen zu lassen. Einige der häufigsten Betrugsversuche waren:

- Angebote zum Verkauf von Covid-Tests und anderem medizinischen Bedarf wie Masken oder Handschuhe. Einige von ihnen verkaufen gefälschte oder anderweitig nicht autorisierte Produkte.

- Gefälschte Benachrichtigungen über unbezahlte Bestellungen für Corona-Tests, bei denen die Betrüger ein PayPal-Konto angeben, um Zahlungen für den Kauf von Schnelltests zu erhalten.

- Nachahmung von Labors, Testanbietern oder einzelnen Mitarbeitern, die gefälschte Covid-Testergebnisse weitergeben

Wirksamer Schutz vor Corona-bezogenem Phishing

Skeptisch bleiben

Jeder sollte höchst skeptisch bei allen E-Mails bleiben, die sich auf Covid-Tests beziehen. Einige E-Mail-Betrügereien enthalten Angebote zum Kauf von Corona-Tests, Informationen über sofort verfügbare Teststellen oder zur Weitergabe von Testergebnissen. Es kann nicht oft genug gesagt werden: Links und Anhänge in verdächtigen E-Mails sind absolut tabu.

Künstliche Intelligenz nutzen

Betrüger passen ihre E-Mail-Taktiken an, um Gateways und Spam-Filter zu umgehen. Daher ist eine Lösung, die Spear-Phishing-Angriffe wie etwa Markenidentitäten vorzugeben, die Kompromittierung geschäftlicher E-Mails und die Übernahme von E-Mail-Konten, erkennt und vor ihnen schützt, von entscheidender Bedeutung. Dabei kann eine speziell entwickelte Technologie, die nicht darauf beschränkt ist, bösartige Links oder Anhänge nur aufzuspüren, sondern mithilfe von maschinellem Lernen normale Kommunikationsmuster analysiert und Anomalien erkennt, die auf einen Angriff hindeuten könnten.

Schutz vor Kontoübernahme einrichten

Nicht nur externe E-Mail-Nachrichten sollten überwacht werden, sondern auch die interne E-Mail-Kommunikation hat es oft in sich. Denn sehr häufig gehen erfolgreiche Spear-Phishing-Angriffe von kompromittierten internen Accounts aus. Stellen Sie sicher, dass die Betrüger Ihr Unternehmen nicht als Basislager für diese Angriffe nutzen. Auf KI basierende aktuelle Technologie erkennen kompromittierte Konten und schafft in Echtzeit Abhilfe, indem sie Benutzer warnt und bösartige E-Mails entfernt, die von übernommenen Accounts gesendet wurden.

Schulung der Mitarbeiter zur Erkennung und Meldung von Angriffen

Eine der wichtigsten Präventivmaßnahmen zum Schutz vor Phishing-Angriffen ist, die Mitarbeiter aufzuklären. Aktuelle Schulungen zur Sensibilisierung für Phishing, saisonale Betrügereien und andere potenzielle Bedrohungen stellen sicher, dass Mitarbeiter die neuesten Angriffe erkennen und wissen, wie sie diese sofort an die IT-Abteilung melden können. Mittels Phishing-Simulationen für E-Mail, Voicemail und SMS, lassen sich die Wirksamkeit der Schulungen testen und die am stärksten gefährdeten Benutzer verifizieren.

Einführung strenger interner Richtlinien zur Betrugsprävention

Unternehmen sollten Richtlinien aufstellen, um alle E-Mail-Anfragen für Überweisungen und Zahlungsänderungen a priori zu bestätigen. Zudem sollten die Regelungen unbedingt regelmäßig überprüft werden, um sicherzustellen, dass persönliche und finanzielle Informationen dauerhaft ordnungsgemäß behandelt werden. Für alle Finanztransaktionen ist eine persönliche oder telefonische Bestätigung und/oder Genehmigung durch mehrere Personen unabdingbar.

Die Pandemie wird Unternehmen und Organisationen sowie deren Mitarbeiter in puncto Cybersicherheit noch eine Zeitlang beschäftigen, da Kriminelle ihr Geschäftsmodell ebenfalls immer wieder anpassen werden. Wirkungsvolle Vorkehrungen der Verantwortlichen können sich aber durchaus schützen und so zumindest die Erfolgsaussichten der Angreifer deutlich erschweren.

Mehr bei Barracuda.com

Über Barracuda Networks Barracuda ist bestrebt, die Welt zu einem sichereren Ort zu machen und überzeugt davon, dass jedes Unternehmen Zugang zu Cloud-fähigen, unternehmensweiten Sicherheitslösungen haben sollte, die einfach zu erwerben, zu implementieren und zu nutzen sind. Barracuda schützt E-Mails, Netzwerke, Daten und Anwendungen mit innovativen Lösungen, die im Zuge der Customer Journey wachsen und sich anpassen. Mehr als 150.000 Unternehmen weltweit vertrauen Barracuda, damit diese sich auf ein Wachstum ihres Geschäfts konzentrieren können. Für weitere Informationen besuchen Sie www.barracuda.com.