ESET Threat Report T2/2021: Aggressive Ransomware-Taktiken und Passwort-Diebstahl bedrohen Internet-Nutzer. Vermehrtes Ausspionieren von Aktivisten und Journalisten durch DevilsTongue.

Der IT-Sicherheitshersteller ESET hat seinen zweiten „Threat Report 2021“ (T2/2021) veröffentlicht, der die Security-Bedrohungslage der Monate Mai-August 2021 zusammenfasst. Die ESET-Forscher haben darin besorgniserregende Trends analysiert: Immer mehr aggressive Ransomware-Taktiken, zunehmende Brute-Force-Angriffe und zielgerichtete Advanced Persistent Threats (APT), die unter anderem Menschenrechtler, Journalisten und Politiker attackieren. Der gesamte Report steht kostenlos auf www.welivesecurity.de zum Download bereit.

Ransomware bleibt brandgefährlich

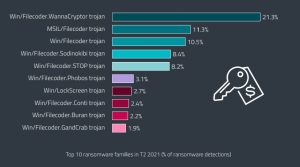

Ransomware-TopTen: ESET hat seinen zweiten „Threat Report 2021“ (T2/2021) veröffentlicht (Bild: ESET).

Die Marschrichtung bei Ransomware lautet immer mehr „schneller, professioneller, teurer“. In den letzten vier Monaten purzelten gleich mehrere Lösegeldrekorde. Der Angriff auf das größte Pipeline-Unternehmen in den USA – Colonial Pipeline – und die Attacke auf eine Schwachstelle in der IT-Management-Software Kaseya VSA lösten Schockwellen aus, die weit über die Cybersicherheitsbranche hinaus spürbar waren. In beiden Fällen ging es offenbar um finanziellen Gewinn anstatt um Cyberspionage. Beispielsweise forderten Kriminelle von Kaseya ein Lösegeld in Höhe von 70 Millionen US-Dollar. Diese Summe stellte eine traurige Höchstleistung dar.

Doch einen kleinen Hoffnungsschimmer am Horizont sieht Roman Kováč, Chief Research Officer bei ESET: „Ransomware-Banden haben es dieses Mal vielleicht übertrieben: Die Beteiligung der Strafverfolgungsbehörden an den schwerwiegenden Vorfällen zwang mehrere Tätergruppen, das Feld zu räumen. Zudem hat die endgültige Abschaltung von Emotet Ende April 2021 dazu geführt, dass die Erkennungen von sogenannten Loadern im Vergleich zum Zeitraum Januar-April 2021 um die Hälfte zurückgegangen sind.“ Andererseits scheint sich TrickBot von den letztjährigen Störungen erholt zu haben. Die ESET-Forscher verzeichneten eine Verdopplung der Erkennungen sowie neue Funktionen.

Passwörter als Steighilfe für Ransomware

Der Diebstahl und das Ausspionieren von Passwörtern haben weiter Hochkonjunktur. Sie dienen als probates Hilfsmittel, um Ransomware-Angriffe gestalten zu können. Öffentlich zugängliche Remote Desktop Protocol-Dienste stehen besonders im Kriminellen-Fokus: Zwischen Mai und August 2021 entdeckte ESET 55 Milliarden neue Brute-Force-Angriffe (+104 % im Vergleich zu T1 2021) gegen die digitale Lebensader zwischen Heimrechnern und Netzwerken. Die ESET-Telemetrie verzeichnete auch einen beeindruckenden Anstieg der durchschnittlichen Anzahl der täglichen Angriffe pro einzelnen Client. Dieser verdoppelte sich von 1.392 Versuchen pro Rechner und Tag in T1 2021 auf 2.756 in T2 2021.

Höchst aktive Advanced Persistent Threats (APT)

Als sehr besorgniserregend stufen die ESET-Experten die Spyware DevilsTongue ein. Mit ihr attackieren Hacker zielgerichtet Menschenrechtler, Dissidenten, Journalisten, Aktivisten und Politiker. Diese Personengruppen werden maximal ausspioniert und die gewonnenen Informationen möglicherweise gegen sie verwendet.

Ins gleiche Horn stößt die aktuelle Spear-Phishing-Kampagne der APT-Gruppe Dukes. Sie stellt weiterhin eine Hauptbedrohung für westliche Diplomaten, Nichtregierungsorganisationen und Think Tanks dar. Auch die Hackergruppe Gamaredon macht wieder von sich reden, weil sie es auf Regierungsorganisationen in der Ukraine abgesehen hat.

Weitere Analysen und internationale Vorträge

Der ESET Threat Report T2/2021 gibt außerdem einen Überblick über eine neue plattformübergreifende APT-Gruppe, die sowohl auf Windows- als auch auf Linux-Systeme abzielt, eine Vielzahl von Sicherheitsproblemen in Android-Stalkerware-Apps und eine Malware-Familie, die es auf IIS-Server abgesehen hat.

Schließlich beinhaltet der Bericht mehrere Vorträge, die ESET-Forscher und -Experten in den letzten Monaten gehalten haben bzw. für die kommenden Konferenzen Virus Bulletin, AVAR, SecTor und viele andere Konferenzen erstellten. Außerdem gibt er einen allgemeinen Ausblick auf die Teilnahme von ESET an der MITRE Engenuity ATT&CK-Evaluierung, die sich auf die Taktiken, Techniken und Verfahren der APT-Gruppen Wizard Spider und Sandworm konzentrieren wird.

Mehr bei ESET.com

Über ESET ESET ist ein europäisches Unternehmen mit Hauptsitz in Bratislava (Slowakei). Seit 1987 entwickelt ESET preisgekrönte Sicherheits-Software, die bereits über 100 Millionen Benutzern hilft, sichere Technologien zu genießen. Das breite Portfolio an Sicherheitsprodukten deckt alle gängigen Plattformen ab und bietet Unternehmen und Verbrauchern weltweit die perfekte Balance zwischen Leistung und proaktivem Schutz. Das Unternehmen verfügt über ein globales Vertriebsnetz in über 180 Ländern und Niederlassungen in Jena, San Diego, Singapur und Buenos Aires. Für weitere Informationen besuchen Sie www.eset.de oder folgen uns auf LinkedIn, Facebook und Twitter.