11 Endpoint-Lösungen im Advanced Threat Protection Test bei AV-Comparatives. Einige der IT-Sicherheitslösungen für Endpoints konnten im Test gegen gezielte Angriffe, Exploits und dateilose Threats überzeugen, andere schnitten nicht ganz so gut ab.

Der Advanced Threat Protection (ATP) Test untersucht, wie gut die getesteten Produkte vor ganz bestimmten gezielten Angriffsmethoden schützen. Er berücksichtigt nicht die allgemeine Sicherheit, die jedes Programm bietet, oder wie gut es das System vor Malware schützt, die aus dem Internet heruntergeladen oder über USB-Geräte und gemeinsam genutzte Netzlaufwerke eingeschleust wird.

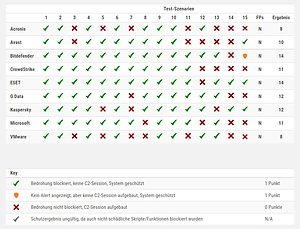

🔎 Kein Produkt konnte alle 15 Angriffe voll abwehren – einige Produkte konnten 7 von 15 Angriffen nicht abwehren (Bild: AVC).

Viele Produkte mit Problemen

Beim ATP-Test konzentriert sich das Labor auf das Testen verschiedener Arten von POC-C2-Malware, die auf unterschiedlichen Taktiken und Techniken der Angreifer basieren. Dabei verwenden sie eine Vielzahl von Auslieferungsszenarien, um die möglichen Strategien der Angreifer zu berücksichtigen. Das Ziel des ATP-Tests ist es, die Präventionsfähigkeiten der jeweiligen Produkte zu demonstrieren.

Schaut man sich das Ergebnis an, so gibt es kein Produkt dass alle 15 Testszenarien ohne Probleme besteht. Teilweise liegen die Ergebnisse nur bei 8 von 15 abgewehrten Szenarien.

- Acronis Logo – AV-Comparatives

- Acronis Cyber Protect Cloud with Advanced Security pack 15.0

- Avast Ultimate Business Security 22.7 – 22.9

- Bitdefender GravityZone Business Security Premium 7.7

- CrowdStrike Falcon Pro 6.45

- ESET PROTECT Entry with ESET PROTECT Cloud 9.0

- G Data Endpoint Protection Business 15.3

- Avira AV-Comparatives Awards 2020

- Kaspersky Endpoint Security for Business – Select, with KSC 11.10

- Microsoft Defender Antivirus for Business 4.18

- VMware Carbon Black Cloud Endpoint Standard 3.8

Der gesamte Ablauf des Tests ist online dokumentiert. Dabei finden sich auch die Beschreibungen der einzelnen Testabschnitte.

Mehr bei AV-Comparatives.org

Über AV-Comparatives AV-Comparatives ist ein unabhängiges AV-Testlabor mit Sitz in Innsbruck, Österreich, und testet seit 2004 öffentlich Computer Security-Software. Es ist nach ISO 9001:2015 für den Bereich „Unabhängige Tests von Anti-Virus Software“ zertifiziert. Außerdem besitzt es die EICAR-Zertifizierung als „Trusted IT-Security Testing Lab“.