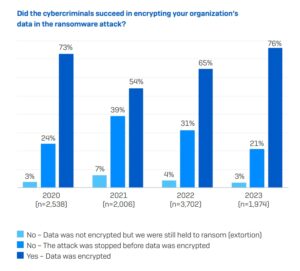

In seinem neuen Report State of Ransomware 2023 belegt Sophos, dass eine Datenverschlüsselung durch Ransomware mit 76 (international) noch nie so ein hohes Niveau erreicht hatte. Eine Auswertung zeigt auch, dass Lösegeldzahlung nur die Wiederherstellungskosten verdoppeln.

Sophos hat seine neue globale Studie „State of Ransomware 2023“ veröffentlicht, nach der es Cyberkriminellen in Deutschland in 71 Prozent (international 76 Prozent) der Ransomware-Angriffe auf Organisationen gelingt, Daten zu verschlüsseln. Aus internationaler Perspektive ist es die höchste Rate an Datenverschlüsselung durch Ransomware, seit Sophos den jährlich erscheinenden Ransomware-Report erstmals im Jahr 2020 veröffentlichte.

Lösegeldzahlung erhöht nur Wiederherstellungskosten der Daten

Die Umfrage zeigt aus weltweiter Sicht, dass Unternehmen, die Lösegeld für die Entschlüsselung ihrer Daten zahlten, ihre Wiederherstellungskosten zusätzlich verdoppelten (750.000 Dollar Wiederherstellungskosten gegenüber 375.000 Dollar für Unternehmen, die Backups zur Datenwiederherstellung verwendeten). Außerdem bedeutet die Zahlung des Lösegelds in der Regel eine längere Wiederherstellungszeit: 45 Prozent der Unternehmen, die Backups verwendeten, konnten die Daten innerhalb einer Woche wiederherstellen, verglichen mit 39 Prozent der Unternehmen, die das Lösegeld zahlten.

66 Prozent bereits von Ransomware angegriffen

Insgesamt wurden in Deutschland 58 Prozent (international 66 Prozent) der befragten Unternehmen von Ransomware angegriffen. Dies deutet darauf hin, dass die Zahl der Ransomware-Attacken trotz des vermeintlichen Rückgangs während der Pandemiejahre doch konstant hoch geblieben ist.

„Die Verschlüsselungsraten sind nach einem vorübergehenden Rückgang während der Pandemie wieder auf ein sehr hohes Niveau angestiegen, was besorgniserregend ist. Ransomware-Kriminelle haben ihre Angriffsmethoden verfeinert und ihre Attacken beschleunigt, um die Zeit zu verkürzen, in der die Verteidiger ihre Pläne durchkreuzen könnten“, ordnet Chester Wisniewski, Field CTO, Sophos die Studienergebnisse ein

Backups sind besser als Lösegeld

„Die Kosten der Vorfälle steigen erheblich, wenn Lösegeld gezahlt wird. Die meisten Opfer werden nicht in der Lage sein, alle ihre Dateien wiederherzustellen, indem sie einfach die Verschlüsselungsschlüssel kaufen; sie müssen auch Backups einspielen. Die Zahlung von Lösegeld bereichert nicht nur die Kriminellen, sondern verlangsamt auch die Reaktion auf den Vorfall und erhöht die Kosten in einer ohnehin schon verheerenden Situation”, führt Wisniewski fort.

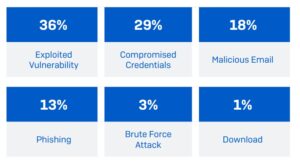

Bei der Analyse der Ursache von Ransomware-Attacken waren die häufigsten Ausgangspunkte eine ausgenutzte Schwachstelle mit 24 Prozent (international 36 Prozent) sowie kompromittierte Zugangsdaten mit 36 Prozent (international 29 Prozent). Dies deckt sich mit den jüngsten Incident Response-Erkenntnissen aus dem „2023 Active Adversary Report for Business Leaders” von Sophos zur Reaktion auf Vorfälle vor Ort.

Weitere wichtige Ergebnisse der Studie

- In 30 Prozent der Ransomware-Fälle mit Datenverschlüsselung in Deutschland stahlen die Angreifer auch Daten. Dies deutet darauf hin, dass diese „Double-Dip“-Methode (Datenverschlüsselung und Datenexfiltration) immer häufiger vorkommt.

- International meldet der Bildungssektor die meisten Ransomware-Angriffe: 79 Prozent der befragten Organisationen im Hochschulbereich und 80 Prozent der befragten Organisationen im unteren Bildungsbereich geben an, dass sie Opfer von Ransomware waren.

- Insgesamt zahlten 44 Prozent (international 46 Prozent) der befragten Organisationen in Deutschland, deren Daten verschlüsselt wurden, Lösegeld und erhielten Daten zurück Allerdings kamen Lösegeldzahlungen bei größeren Organisationen aus internationaler Sicht weitaus häufiger vor. Mehr als die Hälfte der Unternehmen mit einem Umsatz von 500 Millionen US-Dollar oder mehr zahlten das Lösegeld, wobei die höchste Rate von Unternehmen mit einem Umsatz von über 5 Milliarden US-Dollar gemeldet wurde. Dies könnte zum Teil darauf zurückzuführen sein, dass größere Unternehmen eher über eine eigenständige Cyber-Versicherungspolice verfügen, die Lösegeldzahlungen abdeckt.

„Zwei Drittel der Unternehmen geben an, im zweiten Jahr in Folge Opfer von Ransomware geworden zu sein. Der Schlüssel zur Reduzierung dieses Risikos liegt darin, sowohl die Zeit bis zur Entdeckung als auch die Zeit bis zur Reaktion drastisch zu verkürzen. Die von Menschen geleitete Bedrohungsjagd ist sehr effektiv, um diese Kriminellen zu stoppen, aber die Warnungen müssen untersucht und die Kriminellen innerhalb von Stunden aus den Systemen entfernt werden, nicht erst während Wochen und Monaten.

Haben Sie kurz Zeit?

Nehmen Sie sich ein paar Minuten Zeit für unsere Nutzerumfrage 2023 und helfen Sie B2B-CYBER-SECURITY.de besser zu machen! Sie sollen nur 10 Fragen beantworten und haben sofort eine Chance auf Gewinne von Kaspersky, ESET und Bitdefender. Hier geht es direkt zur UmfrageErfahrene Analysten können die Muster eines aktiven Eindringens innerhalb von Minuten erkennen und sofort in Aktion treten. Dies ist wahrscheinlich der Unterschied zwischen dem Drittel der Unternehmen, die sicher bleiben, und den zwei Dritteln, die nicht sicher sind. Unternehmen müssen rund um die Uhr in Alarmbereitschaft sein, um heutzutage eine wirksame Verteidigung aufzubauen“, so Wisniewski.

Drei Tipps von Sophos zum Schutz vor Ransomware und anderen Cyberattacken

1. Verstärken der Verteidigungsschilde durch:

- Sicherheits-Tools, die die häufigsten Angriffsvektoren abwehren. Diese sollten Endpoint-Schutz mit starken Anti-Exploit-Funktionen einschließen, um die Ausnutzung von Schwachstellen zu verhindern, und Zero Trust Network Access (ZTNA) beinhalten, um den Missbrauch kompromittierter Anmeldedaten zu vereiteln.

- Adaptive Technologien, die automatisch auf Angriffe reagieren, Angreifer stören und den Verteidigern Zeit verschaffen, um zu reagieren

- 24/7 Bedrohungserkennung, -Untersuchung und -Reaktion. Entweder intern oder durch einen spezialisierten Anbieter von Managed Detection and Response (MDR)

2. Optimierung der Angriffsvorbereitung, einschließlich regelmäßiger Backups, Tests zur Wiederherstellung von Daten aus Backups und Pflege eines aktuellen Reaktionsplans für Zwischenfälle

3. Aufrechterhaltung einer guten Sicherheitshygiene, einschließlich rechtzeitiger Patches und regelmäßiger Überprüfung der Konfigurationen von Sicherheitstools

Hintergrund zur Studie

Die Daten der Studie „State of Ransomware 2023“ stammen aus einer herstellerunabhängigen Umfrage unter 3.000 Führungskräften im Bereich Cybersicherheit/ IT, die zwischen Januar und März 2023 durchgeführt wurde. Die Befragten stammen aus 14 Ländern in Nord- und Südamerika, EMEA und dem asiatisch-pazifischen Raum. Die interviewten Unternehmen beschäftigen zwischen 100 und 5.000 Mitarbeiter und generieren einen Umsatz zwischen weniger als 10 Millionen und mehr als 5 Milliarden US-Dollar.

Mehr bei Sophos.com

Über Sophos Mehr als 100 Millionen Anwender in 150 Ländern vertrauen auf Sophos. Wir bieten den besten Schutz vor komplexen IT-Bedrohungen und Datenverlusten. Unsere umfassenden Sicherheitslösungen sind einfach bereitzustellen, zu bedienen und zu verwalten. Dabei bieten sie die branchenweit niedrigste Total Cost of Ownership. Das Angebot von Sophos umfasst preisgekrönte Verschlüsselungslösungen, Sicherheitslösungen für Endpoints, Netzwerke, mobile Geräte, E-Mails und Web. Dazu kommt Unterstützung aus den SophosLabs, unserem weltweiten Netzwerk eigener Analysezentren. Die Sophos Hauptsitze sind in Boston, USA, und Oxford, UK.