Das Darknet ist der Online-Supermarkt der gefürchteten Art: Cyberkriminelle vermieten Ransomware, Infostealer, Botnets, Loader und Backdoors. Teilweise erhalten die Anbieter einen Anteil von bis zu 40 Prozent des Lösegeldes der Opfer. Die Angebote starten schon ab 100 US-Dollar für Malware-as-a-Service.

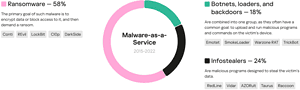

Am häufigsten wurde Ransomware in den vergangenen sieben Jahren über Malware-as-a-Service (MaaS) verbreitet, wie aktuelle Kaspersky-Analysen zeigen. Sie macht 58 Prozent des MaaS-Marktes aus. Cyberkriminelle können sich kostenlos bei Ransomware-as-a-Service (RaaS) „anmelden“. Sobald sie Partner des Programms werden, zahlen sie jedoch für den Dienst, nachdem der Angriff stattgefunden hat – 10 bis 40 Prozent des Lösegeldes der Opfer. Weiterhin können auch Infostealer, Botnets, Loader und Backdoors „gemietet“ werden.

Cyberangriffswaffen für kleines Geld mieten

🔎 Die Malware-Familien wurden bei Malware-as-a-Serviceam meisten angeboten von 2015 bis 2022 (Bild: Kaspersky).

Malware-as-a-Service (MaaS) beschreibt ein illegales Geschäftsmodell, bei dem Software vermietet wird, um Cyberangriffe durchzuführen. In der Regel wird den cyberkriminellen Nutzern solcher Dienste – neben technischem Support – ein persönliches Konto angeboten, über das sie den Angriff steuern können.

Eine Analyse durch Kaspersky-Experten zeigt nun, dass vor allem Ransomware im Rahmen von MaaS genutzt wird. Sie machte 58 Prozent aller Malware aus, die zwischen 2015 und 2022 im Rahmen der Dienste verbreitet wurde. Grundlage für die Analyse war die Untersuchung von 97 Malware-Familien, die über das Darknet und andere Internetquellen verbreitet wurden.

Ransomware als beliebtester Malware-as-a-Service

Cyberkriminelle können Ransomware-as-a-Service (RaaS) kostenlos „abonnieren“. Als Mitglied eines solchen Programms zahlen sie für den Dienst erst, nachdem der Angriff erfolgt ist. Die Zahlungssumme hängt dabei vom Anteil des vom Opfer gezahlten Lösegelds ab und liegt in der Regel zwischen 10 und 40 Prozent je Transaktion.

Auch Infostealer sind weiterhin beliebt: Sie erreichen einen Anteil von 24 Prozent im untersuchten Zeitraum. Hierbei handelt es sich um Malware, die Daten wie Anmeldeinformationen, Passwörter, Bankkarten und -konten, Browserverläufe oder Krypto-Wallets stehlen kann.

Ein Viertel der Malware-Familien sind Infostealer

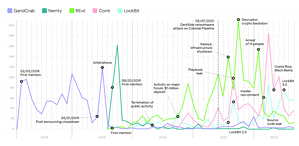

Diese fünf Ransomware-Familien bekannter Gruppen wurden im Rahmen des MaaS-Modells im Dark Web und Deep Web von 2018 bis 2022 verbreitet (Bild: Kaspersky).

Infostealer-Services werden über ein Abonnementmodell bezahlt; der Preis liegt meist zwischen 100 und 300 US-Dollar pro Monat. Der Anfang Februar 2023 eingestellte Raccoon Stealer konnte beispielsweise für 275 US-Dollar pro Monat oder 150 US-Dollar pro Woche erworben werden. Die Konkurrenzsoftware RedLine kostet monatlich 150 US-Dollar, wobei laut den von den Betreibern im Darknet veröffentlichten Informationen auch eine lebenslange Lizenz für 900 US-Dollar erworben werden kann. Darüber hinaus bieten die Angreifer weitere kostenpflichtige Dienste an.

Neben Infostealern bilden Botnets, Loader und Backdoors 18 Prozent der Malware-Familien, die als Service verkauft werden. Oft werden solche Schadprogramme in einer Gruppe zusammengefasst, da sie ein gemeinsames Ziel haben: andere Malware auf das Gerät des Opfers zu laden und auszuführen.

Komponenten von MaaS und Rangordnung der Schadprogramme

Cyberkriminelle, die MaaS-Plattformen betreiben, werden in der Regel als Operators bezeichnet, während diejenigen, die diese Dienste kaufen, als Affiliates bekannt sind. Nach Vertragsabschluss mit den Operators erhalten die Affiliates Zugang zu allen notwendigen Komponenten von MaaS, wie Command-and-Control-Panels (C2), Builders (Programme zur schnellen Erstellung einzigartiger Malware-Muster), Malware- und Schnittstellen-Upgrades, Support, Anleitungen und Hosting. Die Panels sind eine entscheidende Komponente, die es den Angreifern ermöglicht, Aktivitäten der infizierten Rechner zu kontrollieren und zu koordinieren. So können Cyberkriminelle beispielsweise Daten exfiltrieren, mit Betroffenen verhandeln, den Support kontaktieren, einzigartige Malware-Muster erstellen und vieles mehr.

Bestimmte Arten von MaaS, wie Infostealer, ermöglichen es Affiliates, ihr eigenes Team zu bilden. Die Mitglieder eines solchen Teams werden Traffers genannt. Diese verbreiten Malware, um ihre Gewinne zu steigern und Zinsen, Boni und andere Zahlungen von den Affiliates zu erhalten. Traffers haben keinen Zugang zum C2-Panel oder anderen Tools. Ihr einziges Ziel ist es, die Verbreitung der Malware zu steigern. Dies gelingt ihnen meist, indem sie Samples als Cracks und Anleitungen zum Hacken legitimer Programme auf YouTube und anderen Websites tarnen.

Preis bestimmt Komplexität der Malware-Waffe

„Schadprogramme wie beispielsweise der Matanbuchus-Loader zeigen im Laufe der Zeit Preisschwankungen – im Juni lag der Preis bei 4.900 US-Dollar pro Monat“, kommentiert Alexander Zabrovsky, Digital Footprint Analyst bei Kaspersky. „Diese Art von Malware ist teurer als Infostealer, da der Schadcode selbst komplexer ist. Gleichzeitig stellt der Operator die gesamte Infrastruktur zur Verfügung, so dass die Partner bei der Nutzung von Matanbuchus nicht extra für ein sicheres Hosting zahlen müssen. Die Anzahl der Abonnenten von Matanbuchus ist sehr begrenzt, was es den Angreifern ermöglicht, für längere Zeit unentdeckt zu bleiben.

Cyberkriminelle handeln aktiv mit illegalen Waren und Dienstleistungen, einschließlich Malware und gestohlenen Daten, in den Schattenbereichen des Internets. Je besser die Unternehmen verstehen, wie dieser Markt strukturiert ist, desto mehr können sie über die Methoden und Motivationen potenzieller Angreifer erfahren. Ausgestattet mit diesen Informationen können wir Unternehmen verstärkt darin unterstützen, wirksame Strategien zum Schutz vor Cyberangriffen zu entwickeln, da wir Aktivitäten von Cyberkriminellen erkennen und überwachen, den Informationsfluss verfolgen und uns über neue Bedrohungen und Trends auf dem Laufenden halten können.“

Mehr bei Kaspersky.com

Über Kaspersky Kaspersky ist ein internationales Cybersicherheitsunternehmen, das im Jahr 1997 gegründet wurde. Die tiefgreifende Threat Intelligence sowie Sicherheitsexpertise von Kaspersky dient als Grundlage für innovative Sicherheitslösungen und -dienste, um Unternehmen, kritische Infrastrukturen, Regierungen und Privatanwender weltweit zu schützen. Das umfassende Sicherheitsportfolio des Unternehmens beinhaltet führenden Endpoint-Schutz sowie eine Reihe spezialisierter Sicherheitslösungen und -Services zur Verteidigung gegen komplexe und sich weiter entwickelnde Cyberbedrohungen. Über 400 Millionen Nutzer und 250.000 Unternehmenskunden werden von den Technologien von Kaspersky geschützt. Weitere Informationen zu Kaspersky unter www.kaspersky.com/