Das unabhängige ISO-zertifizierte Sicherheitstestlabor AV-Comparatives hat die Ergebnisse seines Endpoint Prevention & Response (EPR) Tests veröffentlicht. Jedes der 10 getesteten Produkte wurde 50 verschiedenen gezielten Angriffsszenarien unterzogen.

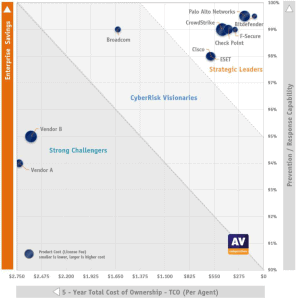

DataBreaches können erhebliche finanzielle Auswirkungen haben, wobei die durchschnittlichen Kosten eines Breaches laut IBM derzeit bei 4,24 Millionen Dollar liegen – so AV-Comparatives. Der höchste Strategic Leader Award wurde an Bitdefender, Palo Alto Networks, Check Point, CrowdStrike, F-Secure, Cisco und ESET verliehen. Symantec von Broadcom wurde mit dem CyberRisk Visionaries Award ausgezeichnet. Zwei weitere Anbieter erhielten den Strong Challengers Award.

Strategic Leader Award für EPR-Produkte

Der Strategic Leader Award wird an EPR-Produkte verliehen, die eine sehr hohe Investitionsrentabilität und sehr niedrige Gesamtbetriebskosten aufweisen. Diese Produkte zeichnen sich durch herausragende Präventions-, Erkennungs-, Reaktions- und Berichterstattungsfunktionen der Unternehmensklasse aus, kombiniert mit optimalen operativen und analytischen Workflow-Funktionen.

Unternehmen setzen EPR-Produkte ein, um gezielte Angriffe wie Advanced Persistent Threats (ATPs) zu erkennen, zu verhindern, zu analysieren und darauf zu reagieren. Sie sollten in der Lage sein, Malware und Netzwerkangriffe auf einzelne Workstations zu erkennen und zu blockieren sowie mit mehrstufigen Angriffen umzugehen, die darauf abzielen, das gesamte Netzwerk eines Unternehmens zu infiltrieren.

Umfassende Test der EPR-Produkte

Für jedes getestete Produkt wurde ein Zeitfenster von 24 Stunden nach Beginn eines Angriffs festgelegt. Die Tester untersuchten die Fähigkeit der einzelnen Produkte, Abhilfemaßnahmen zu ergreifen, wie z. B. die Isolierung eines Endpoints vom Netzwerk, die Wiederherstellung von einem Systemabbild oder die Bearbeitung der Windows Registry. AV-Comparatives testete auch die Fähigkeit jedes Produkts, die Art eines Angriffs zu untersuchen, einschließlich eines Zeitplans und einer Aufschlüsselung der Phasen. Schließlich wurde die Fähigkeit jedes Produkts bewertet, Informationen über Indikatoren einer Kompromittierung zu sammeln und in einer leicht zugänglichen Form zu präsentieren.

Mehr bei AV-Comparatives.org

Über AV-Comparatives

AV-Comparatives ist ein unabhängiges AV-Testlabor mit Sitz in Innsbruck, Österreich, und testet seit 2004 öffentlich Computer Security-Software. Es ist nach ISO 9001:2015 für den Bereich „Unabhängige Tests von Anti-Virus Software“ zertifiziert. Außerdem besitzt es die EICAR-Zertifizierung als „Trusted IT-Security Testing Lab“.