Cybereason deckt globale chinesische Cyberspionage-Kampagne auf: Unternehmen aus Nordamerika, Europa und Asien im Visier „Operation CuckooBees“ enthüllt die schwer fassbare Winnti-Gruppe (APT 41), die seit 2019 unentdeckt gegen Unternehmen aus Verteidigung, Energie, Luft- und Raumfahrt, Biotech und Pharma operiert.

Cybereason, das XDR-Unternehmen, veröffentlicht neue Forschungsergebnisse zur „Operation CuckooBees“. Die zwölfmonatige Untersuchung der globalen Cyberspionage-Kampagne zeigt, dass es die Winnti Group (APT 41) auf Industrieunternehmen in Nordamerika, Europa und Asien abgesehen hat. Zielgruppe sind dabei Unternehmen aus den Bereichen Verteidigung, Energie, Luft- und Raumfahrt, Biotechnologie und Pharma.

12-monatige Untersuchung: Operation CuckooBees

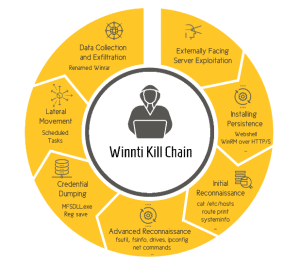

🔎 Das Flussdiagramm fasst den Lebenszyklus der Angriffe bei dieser Operation zusammen (Bild: Cybereason).

Cybereason fand im Rahmen seiner Untersuchung heraus, dass Winnti die Operation CuckooBees seit mindestens 2019 unbemerkt durchführte und dabei wahrscheinlich Tausende von Gigabyte an geistigem Eigentum und sensiblen geschützten Daten von dutzenden von Unternehmen erbeutete. Cybereason veröffentlicht dazu zwei Berichte, wobei der erste die Taktiken und Techniken der gesamten Offensive untersucht, während der zweite eine detaillierte Analyse der verwendeten Malware und Exploits liefert.

„Die Ergebnisse der „Operation Cuckoo Bees“ sind der Höhepunkt einer zwölfmonatigen Untersuchung, die die komplizierten und umfangreichen Maßnahmen der von China staatlich unterstützten Winnti-Gruppe (APT 41) aufzeigt. Die Gruppe zielt darauf ab, geschützte Informationen von Dutzenden globalen Unternehmen aus den Bereichen Verteidigung, Energie, Biotech, Luft- und Raumfahrt und Pharmazie zu stehlen. Besonders alarmierend ist die Tatsache, dass die betroffenen Unternehmen nicht wussten, dass sie angegriffen wurden – was in einigen Fällen bis mindestens 2019 zurückreicht. Dadurch hatte Winnti freien und ungefilterten Zugang zu geistigem Eigentum, Bauplänen, sensiblen Diagrammen und anderen geschützten Daten“, erklärt Lior Div, CEO und Mitbegründer von Cybereason.

Operation CuckooBees – die wichtigsten Ergebnisse

- Zuordnung zur Winnti APT-Gruppe: Basierend auf der Analyse der forensischen Artefakte geht Cybereason mit mittlerer bis hoher Sicherheit davon aus, dass die Täter des Angriffs mit der berüchtigten Winnti Gruppe in Verbindung stehen. Diese Gruppe existiert seit mindestens 2010. Es wird vermutet, dass sie im Auftrag Chinas operiert und sich auf Cyberspionage und den Diebstahl geistigen Eigentums spezialisiert hat.

- Jahrelange Cyberspionage-Einsätze: Das IR-Team von Cybereason untersuchte eine ausgeklügelte und schwer erkennbare Cyberspionage-Kampagne, die seit mindestens 2019 unentdeckt geblieben ist. Ihr Ziel war es, sensible geschützte Informationen von Technologie- und Produktionsfirmen hauptsächlich in Ostasien, Westeuropa und Nordamerika zu stehlen.

- Neu entdeckte Malware und mehrstufige Infektionskette: Die Untersuchung zeigt sowohl bekannte als auch bisher nicht dokumentierte Winnti-Malware auf, die digital signierte Rootkits auf Kernel-Ebene sowie eine ausgeklügelte mehrstufige Infektionskette umfasst. Dadurch konnte der Angriff seit mindestens 2019 unentdeckt bleiben.

- Das Winnti Playbook: Cybereason bietet einen einzigartigen Einblick in das Playbook, das Winnti zum Eindringen benutzt. Es werden die am häufigsten verwendeten Taktiken sowie einige weniger bekannte Umgehungstechniken beschrieben, die während der Untersuchung beobachtet wurden.

- Entdeckung einer neuen Malware im Winnti-Arsenal: Die Berichte enthüllen einen bisher nicht dokumentierten Malware-Stamm namens DEPLOYLOG, der von der Winnti-APT-Gruppe verwendet wird. Außerdem stellen sie neue Versionen bekannter Winnti-Malware vor, darunter Spyder Loader, PRIVATELOG und WINNKIT.

- Selten gesehener Missbrauch der Windows CLFS-Funktion: Die Angreifer nutzten den Windows CLFS-Mechanismus und NTFS-Transaktionsmanipulationen, um ihre Payloads zu verbergen und die Erkennung durch herkömmliche Sicherheitsprodukte zu umgehen.

- Komplizierte und voneinander abhängige Übermittlung von Payloads: Die Berichte enthalten eine Analyse der komplexen Infektionskette, die zur Verbreitung des aus mehreren voneinander abhängigen Komponenten bestehenden WINNKIT-Rootkits führt. Die Angreifer verfolgten einen heiklen „Kartenhaus“-Ansatz, bei dem die ordnungsgemäße Ausführung jeder Komponente von den anderen abhängt. Das macht es sehr schwierig, jede Komponente einzeln zu analysieren.

„Die Sicherheitsschwachstellen, die bei Angriffen wie der Operation Cuckoo Bees am häufigsten auftreten, sind ungepatchte Systeme, unzureichende Netzwerksegmentierung, nicht verwaltete Anlagen, vergessene Konten und der fehlende Einsatz von Produkten zur Multi-Faktor-Authentifizierung. Auch wenn diese Schwachstellen trivial und leicht zu beheben klingen, ist der Sicherheitsalltag komplex und es ist nicht immer einfach, Abhilfe im großen Stil zu schaffen. Verteidiger sollten sich an MITRE und/oder ähnlichen Frameworks orientieren, um sicherzustellen, dass sie über die richtigen Fähigkeiten zur Erkennung und Behebung von Schwachstellen verfügen, um ihre wichtigsten Ressourcen zu schützen“, fügt Div hinzu.

Mehr bei cybereason.com

Über Cybereason Cybereason bietet zukunftssicheren Schutz vor Angriffen mittels eines einheitlichen Sicherheitsansatzes, über sämtliche Endpunkte und das Unternehmen hinweg, wohin auch immer sich die Angriffsszenarien verlagern werden. Die Cybereason Defense Platform kombiniert die branchenweit besten Detection-and-Response-Methoden (EDR und XDR), Antivirenlösungen der nächsten Generation (NGAV) und proaktives Threat Hunting für die kontextbezogene Analyse jedes Elements innerhalb einer Malop™ (bösartigen Operation). Cybereason ist ein in Privatbesitz befindliches, internationales Unternehmen mit Hauptsitz in Boston und Kunden in über 45 Ländern.