Vor wenigen Tagen wurde bekannt, dass die von der AOK genutzte Datentransfer-Software MOVEit eine eklatante Schwachstelle hatte. Das BSI registrierte sogar einen Datenabfluss. Inzwischen findet sich auf der Webseite der CLOP APT-Gruppe ein Ultimatum: weltweit betroffene Firmen müssen sich bis 14. Juni gemeldet haben und Lösegeld für ihre Daten zahlen, sonst wird alles veröffentlicht.

Während einige Experten noch streiten, wer weltweit die Schwachstelle von MOVEit Transfer ausgenutzt und angegriffen hat, veröffentlicht die APT-Gruppe ein Statement auf ihrer Leak-Seite. Dort gibt man an, dass man bei sehr vielen Unternehmen massenhaft Daten gestohlen haben will. Die Unternehmen sollen sich per Mail unter bestimmten E-Mail-Adressen melden. Danach würden sie eine E-Mail mit einem Link zu einem Chat-Raum erhalten. Dort sollen sie dann die Lösegeldforderung aushandeln. Die Gruppe nennt diese Vorgehen einen “Penetrationstest in Nachhinein” und sehen die Bezahlung als Service und wollen die Daten zurückgeben. Allerdings: zahlt ein Unternehmen nicht, dann sollen alle Daten im Darknet veröffentlicht werden.

Klassische Forderung nach Lösegeld – nur von Unternehmen

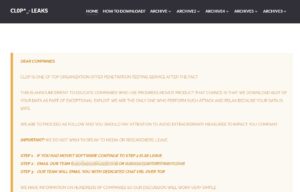

🔎 Die CLOP-APT-Gruppe hat auf ihrer Leak-Seite ein Statement veröffentlicht, dass sie per MOVEit Transfer-Schwachstelle weltweit viele Daten erbeutet hätte (Bild: B2B-C-S).

In einem Chat-Raum will CLOP einem Unternehmen dann 10 Prozent der gestohlenen Daten als Beweis übergeben. Sofern sich Unternehmen nicht bis zum 14. Juni 2023 melden, will man im ersten Schritt den Namen des betroffenen Unternehmens auf der Leak-Seite veröffentlichen. Meldet sich dann eine betroffene Firma, gibt man ihnen 3 Tage Zeit zum bezahlen. Passiert nichts, will CLOP die Daten nach 10 Tagen veröffentlichen. CLOP informiert gleichzeitig, dass sich “betroffene Stellen von Regierungen, Städten oder Polizei nicht melden sollen, da man kein Interesse hätte diese Daten zu veröffentlichen”. Es bleibt aber offen, ob man diesen Hinweis von Cybergangstern trauen darf.

Ultimatum bis zum 14. Juni 2023

Man darf gespannt sein, welche Unternehmensnamen auf der Leak-Seite am 14. Juni 2023 auftauchen. Aktuell haben viele Unternehmen zwar über das Problem mit der MOVEit Transfer ihre Kunden usw. informiert, aber die wenigsten haben einen Datenverlust erwähnt. Es bleibt zu hoffen, dass die Unternehmen den Mut haben die Forderungen nicht zu bezahlen. Schließlich finanziert das nur neue Attacken auf sich selbst und andere Unternehmen. Nach Erkenntnissen von Trend Micro finanziert eine bezahlte Attacke 9 weitere.

Die CLOP-Gruppe macht auf ihrer Leak-Seite Werbung, dass sie gesichert die Daten löschen würden, sobald ein Unternehmen gezahlt hat. Das würde man sogar per Video beweisen. Allerdings kann jeder ein Video beim Löschen von Daten machen die wahrscheinlich als Kopie weiter existieren. Das Schreiben auf der CLOP-Leak-Seite beginnt wie folgt. Allerdings haben wir die weiteren Anweisungen und E-Mail-Adressen entfernt;

“LIEBE UNTERNEHMEN.

CLOP IST EINE DER FÜHRENDEN ORGANISATIONEN, DIE PENETRATIONSTESTS IM NACHHINEIN ANBIETEN.

DIES IST EINE ANKÜNDIGUNG, UM FIRMEN, DIE PROGRESS MOVEIT PRODUKTE VERWENDEN, DARÜBER AUFZUKLÄREN, DASS DIE GEFAHR BESTEHT, DASS WIR VIELE IHRER DATEN ALS TEIL EINES AUSSERGEWÖHNLICHEN ANGRIFFS HERUNTERLADEN. WIR SIND DER EINZIGE, DER EINEN SOLCHEN ANGRIFF DURCHFÜHRT UND SIE KÖNNEN SICH ENTSPANNEN, DENN IHRE DATEN SIND SICHER.

WIR WERDEN WIE FOLGT VORGEHEN UND SIE SOLLTEN AUFPASSEN, UM ZU VERMEIDEN, DASS AUSSERGEWÖHNLICHE MASSNAHMEN IHR UNTERNEHMEN BEEINTRÄCHTIGEN…..”

Haben Sie kurz Zeit?

Nehmen Sie sich ein paar Minuten Zeit für unsere Nutzerumfrage 2023 und helfen Sie B2B-CYBER-SECURITY.de besser zu machen! Sie sollen nur 10 Fragen beantworten und haben sofort eine Chance auf Gewinne von Kaspersky, ESET und Bitdefender. Hier geht es direkt zur UmfrageHat die AOK nun Daten verloren oder nicht?

Die AOK schreibt auf ihrer Webseite, dass man immer noch prüfe, ob man Daten verloren hat: “Parallel wird weiter geprüft, ob die Sicherheitslücke einen Zugriff auf die Sozialdaten von Versicherten ermöglicht hat. Sobald diese Prüfung abgeschlossen ist und valide Ergebnisse vorliegen, wird die AOK-Gemeinschaft darüber informieren.” Das BSI hingegen hat in seiner Sicherheitsinformation vom 02.06.2023 bereits einen Datenabfluss: “Das BSI beobachtet die aktive Ausnutzung der Schwachstelle mit bestätigtem Datenabfluss. Derzeit gibt es keine Hinweise auf die Ausnutzung mittels Malware.”

Mehr bei AOK-BV.de