Die Sicherheitsforscher von Check Point veröffentlichen ihre Warnungsliste, um alle Nutzer zu erinnern, dass Cyber-Kriminelle gerne große Marken zu betrügerischem Zweck nachahmen. Gefälschte Mails von DHL, Microsoft und LinkedIn landen auch viel in Unternehmen.

Check Point Research, die Forschungsabteilung von Check Point Software, hat den Brand Phishing Report for Q3 2022 veröffentlicht. Der Bericht hebt die Marken hervor, die von Kriminellen in den Monaten Juli, August und September am häufigsten nachgeahmt wurden, um personenbezogene Daten oder Zahlungsinformationen zu stehlen.

Phishing-Mails: Zielen auch auf LinkedIn

Während LinkedIn sowohl im ersten als auch im zweiten Quartal 2022 die am häufigsten imitierte Marke war, ist es im dritten Quartal das Versandunternehmen DHL, das mit 22 Prozent aller Phishing-Versuche weltweit an der Spitze steht. Microsoft liegt auf dem zweiten Platz (16 Prozent) und LinkedIn ist mit 11 Prozent auf den dritten Platz zurückgefallen.

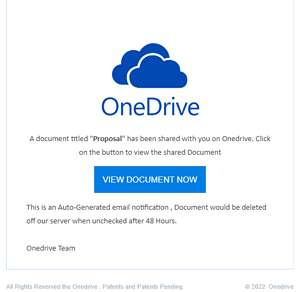

🔎 Angreifer sind auch stark an Zugängen zu OneDrive interessiert: sie versuchen Nutzer mit gefälschten Freigaben zu verwirren (Bild: Check Point).

Der Anstieg von Hochstapelei im Namen von DHL könnte zum Teil auf einen großen globalen Betrugs- und Phishing-Angriff zurückzuführen sein, vor dem der Logistikriese selbst nur wenige Tage vor Beginn des Quartals gewarnt hatte. Auch Instagram taucht in diesem Quartal zum ersten Mal in der Liste auf, nachdem im September über eine Phishing-Kampagne im Zusammenhang mit blauen Plaketten berichtet worden war. Diese dienen normalerweise der Verifizierung und weisen Nutzer als vertrauenswürdig aus.

DHL-Phishing-Mails landen im Büro

Das Transportwesen ist nach dem Technologie-Sektor eine der lukrativsten Branchen für Marken-Phishing. Da die meisten Länder sich, wegen der anstehenden Feste, auf die geschäftigste Zeit des Jahres im Einzelhandel zubewegen, wird CPR weiterhin Betrügereien im Zusammenhang mit dem Versandhandel beobachten, da Hacker wahrscheinlich ihre Bemühungen in diesem Bereich verstärken werden, um (Online-) Käufer zu betrügen.

Die wichtigsten Phishing-Marken im 3. Quartal 2022

- DHL (missbraucht für 22 Prozent aller weltweiten Brand-Phishing-Versuche)

- Microsoft (16 Prozent)

- LinkedIn (11 Prozent)

- Google (6 Prozent)

- Netflix (5 Prozent)

- WeTransfer (5 Prozent)

- Walmart (5 Prozent)

- WhatsApp (4 Prozent)

- Bank HSBC (4 Prozent)

- Instagram (3 Prozent)

Über Check Point Check Point Software Technologies GmbH (www.checkpoint.com/de) ist ein führender Anbieter von Cybersicherheits-Lösungen für öffentliche Verwaltungen und Unternehmen weltweit. Die Lösungen schützen Kunden vor Cyberattacken mit einer branchenführenden Erkennungsrate von Malware, Ransomware und anderen Arten von Attacken. Check Point bietet eine mehrstufige Sicherheitsarchitektur, die Unternehmensinformationen in CloudUmgebungen, Netzwerken und auf mobilen Geräten schützt sowie das umfassendste und intuitivste „One Point of Control“-Sicherheits-Managementsystem. Check Point schützt über 100.000 Unternehmen aller Größen.