NETSCOUT SYSTEMS, einer der führenden Anbieter von Cybersecurity-, Service Assurance- und Business Analytics-Lösungen, gab die Veröffentlichung von OmnisCyber Intelligence (OCI) bekannt.

OCI ist die marktführende, schnellste und am besten skalierbare Softwarelösung für Netzwerksicherheit, die auf der Grundlage der branchenweit führenden Technologie für Netzwerküberwachung, Paketaufzeichnung und -analyse aufgebaut ist. Die Lösung erkennt und untersucht verdächtige Aktivitäten in Echtzeit sowie im Nachgang und identifiziert Bedrohungen frühzeitig im Lebenszyklus von Angriffen. Dadurch wird die Ausbreitung von Infektionen verhindert, künftige Angriffe werden abgewehrt und gefährdete Anlagen identifiziert.

OmnisCyber Intelligence (OCI)

Mit der zunehmenden Anzahl an Cyberangriffen stellen IT-Sicherheitsteams fest, dass ihre vorhandenen Tools dieser wachsenden Bedrohung nicht standhalten und sowohl ihre Ausgaben für diese, als auch ihr Cyberrisiko außer Kontrolle geraten. Dies ist auf die typischen Data-Sets zurückzuführen, mit denen diese Tools gefüttert werden. Sie sind reaktiv, nicht granular und reichen nicht bis zu den frühesten Indikatoren eines potenziellen Angriffs.

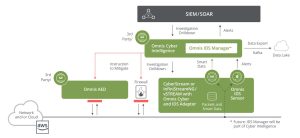

NETSCOUTs Ansatz besteht darin, seine marktführende Visibility-Technologie zu nutzen, um den Umfang und die Qualität der Sicherheitsdaten zu erhöhen und diese den Sicherheitsteams in Echtzeit zugänglich zu machen. Die OmnisCyber Intelligence Lösung besteht aus einem Analyse-Stack und Cybersicherheits-Software-Sensoren namens OmnisCyberStreams.

Analyse und Cybersicherheits-Software-Sensoren

NETSCOUTs OCI-Lösung stattet Sicherheitsteams mit proaktiven, umsetzbaren Informationen aus, die ihnen dabei helfen:

- kontinuierliche Scans und Analysen zur Aufklärung durchzuführen, um Angriffe früher zu erkennen, die Gefährdung zu minimieren und in vielen Fällen die Bedrohung zu vereiteln.

- schnell auf historische Beweise zuzugreifen, die weit in die Vergangenheit zurückreichen, um zu verstehen, wie ein Angriff begann, um ähnliche Verstöße zu verhindern und laufende bösartige Aktivitäten zu stoppen.

- die Angriffsflächen innerhalb ihrer Infrastruktur zu überwachen und die Effektivität der eingesetzten Verteidigungsmaßnahmen zu optimieren.

- das Ausmaß des Eindringens und der betroffenen Anlagen zu bewerten, wenn Angriffe stattfinden, um die Ausbreitung von Malware zu verhindern.

- vor Ort, in virtualisierten Rechenzentren und in Public Clouds zu agieren und die sich verändernden Einsatzpräferenzen eines Unternehmens zu unterstützen, ohne die Sicherheitsrichtlinien und Arbeitsabläufe zu beeinflussen.

- ihr Sicherheits-Ökosystem über APIs und Partnerschaften mit führenden Anbietern wie Splunk, Palo Alto Networks und AWS zu integrieren.

Infolgedessen verbessern sich die Effektivität der vorhandenen Sicherheitstools der Kunden und die Produktivität der Analysten, um steigenden Kosten und zunehmenden Cyberrisiken entgegenzuwirken.

Mehr bei Netscout.com

Über NETSCOUT NETSCOUT SYSTEMS, INC. hilft bei der Absicherung digitaler Geschäftsdienste gegen Sicherheits-, Verfügbarkeits- und Leistungsunterbrechungen. Unsere Markt- und Technologieführung beruht auf der Kombination unserer patentierten Smart-Data-Technologie mit intelligenter Analytik. Wir bieten einen umfassenden Einblick in Echtzeit, den Kunden benötigen, um ihre digitale Transformation zu beschleunigen und abzusichern. Unsere fortschrittliche Omnis® Cybersecurity-Plattform zur Erkennung und Abwehr von Bedrohungen bietet umfassende Netzwerktransparenz, Bedrohungserkennung, kontextbezogene Untersuchungen und automatische Abwehrmaßnahmen am Netzwerkrand.