Die KJF – die Zentrale der Katholischen Jugendfürsorge der Diözese Augsburg e. V. erlitt einen umfangreichen Cyberangriff. Die Hacker um LockBit führen den Angriff auf ihrer Leak-Seite im Darknet auf. Über die KJF-Systeme griffen die Hacker auf 17 zugehörige Kliniken, Einrichtungen und Schulen zu. Laut KJF flossen Daten ab, zu Personal, Finanzen, Patienten sowie Gesundheitsdaten.

Die Zentrale der Katholischen Jugendfürsorge der Diözese Augsburg e. V. (KJF Augsburg) wurde bereits am 17.04.2024 Ziel eines Cyberangriffs. Laut Darknet reklamiert die LockBit-Gruppe die tat für sich und führt die KJF auf ihrer Leak-Seite auf. Laut KJF ist es den Tatpersonen gelungen die Sicherheitsschranken zu überwinden, um sich Zugriff auf Teile der IT-Infrastruktur zu verschaffen. Im Rahmen des Angriffs sind Daten abgeflossen.

LockBit-Ultimatum bereits abgelaufen

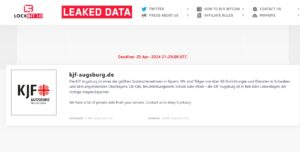

🔎 LockBit führt die Attacke auf seiner Leak-Seite im Darknet auf. obwohl das Ultimatum abgelaufen ist, wurde keinen Daten veröffentlicht (Bild: B2B-C-S).

Auf der Leak-Seite von LockBit wird die KJF bereits als „published“ geführt. Allerdings wurden keine Daten als Belege veröffentlicht. Es läuft auch kein weiterer Counter. Laut KJF sind sehr viele Daten abgeflossen: Zu den entwendeten Daten zählen unterschiedliche Arten von Daten wie zum Beispiel Personaldaten und Finanzdaten, Patientendaten und Gesundheitsdaten. Behandlungsdokumentationen oder Arztbriefe sollen jedoch nicht entwendet worden sein.

Lange Liste der betroffenen Kliniken und Einrichtungen

Betroffen sind die Zentrale der KJF Augsburg sowie folgende, zur KJF Augsburg gehörigen Kliniken, Einrichtungen und verbundene Unternehmen:

- KJF Klinik Josefinum gGmbH in Augsburg mit den Außenstellen Kempten und Nördlingen

- Klinik Hochried in Murnau

- Alpenklinik Santa Maria in Oberjoch

- Fachklinik Prinzregent Luitpold in Scheidegg

- KJF Soziale Angebote Nordschwaben

- KJF Soziale Angebote Allgäu

- KJF Soziale Angebote Ostallgäu-Oberland

- Frère-Roger-Kinderzentrum gGmbH in Augsburg mit Kinder- und Jugendhilfe Augsburg sowie Kinder- und Jugendhilfe Wittelsbacher Land

- KJF Berufsbildungs- und Jugendhilfezentrum Sankt Elisabeth in Augsburg

- IFD Schwaben gGmbH mit verschiedenen Standorten in Schwaben

- InHoga gGmbH mit Standorten in Augsburg und Kempten

- St. Franziskus Jugendhilfe gGmbH mit dem Sankt-Franziskus-Therapiehof in Buchenberg

- skywalk allgäu gGmbH in Scheidegg

- KJF Fachschule für Heilerziehungspflege- und Heilerziehungspflegehilfe Augsburg

- KJF Fachschule für Heilerziehungspflege- und Heilerziehungspflegehilfe Dürrlauingen

- KJF Fachschule für Heilerziehungspflege Kempten

- KJF Fachakademie für Heilpädagogik in Augsburg

Auch folgende, ehemals zur KJF Augsburg gehörenden medizinischen Einrichtungen und Kliniken sind betroffen:

- Klinik St. Elisabeth GmbH in Neuburg a. d. Donau

- Medizinisches Versorgungszentrum GmbH in Neuburg a. d. Donau

- Klinik Neuburg Service GmbH

Warnung an alle Kunden und Patienten

Das KJF warnt die Betroffenen, dass man vielleicht ihre persönlichen Daten für weitere Betrügereien verwenden könnte. Da sehr viele Kliniken betroffen sind, dürfte auch der Umfang der abgeflossenen Daten erheblich sein. In einer Mitteilung sagt das KJF: „Ob und welche Arten von Daten ehemaliger Patientinnen und Patienten sowie Teilnehmender oder Mitarbeitender betroffen sind, können wir im Einzelfall individuell recherchieren. Für den Erstkontakt potenziell Betroffener haben wir eine Hotline eingerichtet, unter der Kolleginnen und Kollegen die Kontaktdaten aufnehmen und für unsere Recherche relevante Fragen klären. Wenden Sie sich bitte für Ihre Kontaktaufnahme zum Cyberangriff ausschließlich an die Rufnummer: 0821 45057-500.“

Ist LockBit nun zurück?

Obwohl die Gruppe um LockBit einen schweren Schlag durch internationale Ermittler erhalten hat, so ist ihr Geschäft mit Angriffen noch nicht zum erliegen gekommen. Aktuell führt die Leak-Seite der Gruppe im Darknet über 100 aktuelle Angriffe auf Unternehmen und Institutionen auf. Erst im Januar 2024 waren dem FBI, Europol und dem NCA ein schwerer Schlag gegen LockBit gelungen. Allerdings war klar, dass man die Gruppe nur stark ausgebremst hatte. Neben der Abschaltung von sehr viel Infrastruktur beschlagnahmte man auch 200 Bitcoin-Konten. Ob die Gruppe wieder an die Spitze mit hunderten Angriffen im Jahr zurückkehren kann, halten viele Experten nicht für möglich. Dafür war wohl die Aktion der Behörden zum Glück zu erfolgreich.

Mehr bei KJF-Augsburg.de