Nach den Angaben der Behörden haben Europol, das FBI und die britische NCA die APT-Gruppe LockBit zerschlagen. Zumindest hat sie alle Darknet-Leakseiten im Griff und verteilt wohl bereits Entschlüsselungs-Tools. Die Behörden nutzten sogar das System der Leak-Seiten um Informationen und Tools zu verteilen.

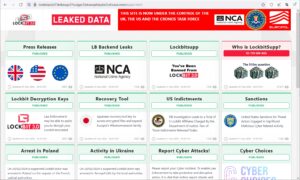

Es klingt zu schön um wahr zu sein: In einem weltweiten Verbund von Behörden, wie das FBI, Eruopol, NCA und vielen mehr ist ein bedeutender Schlag gegen die APT-Gruppe LockBit gelungen. Offiziell hat man das Netzwerk der Gruppe zerschlagen, die Server übernommen, Quellcodes und Unterlagen beschlagnahmt und sogar alle Leak-Seiten übernommen. Laut einer Meldung der britischen National Crime Agency (NCA). Die NCA hat die Kontrolle über die primäre Verwaltungsumgebung von LockBit übernommen, die es den Partnern ermöglichte, Angriffe zu erstellen und durchzuführen, sowie über die öffentlich zugängliche Leak-Site der Gruppe im Dark Web, auf der sie zuvor von Opfern gestohlene Daten gehostet und mit deren Veröffentlichung gedroht hatte.

Leak-Seiten helfen nun den Opfern

🔎 Die Behörden haben die LockBit-Leak-Seite im Darknet nicht gesperrt, sondern nutzen sie als Informationsplattform (Bild: B2B-C-S).

Normalerweise werden die Leak-Seiten einer Gruppe nach der Verhaftung einfach gesperrt. Aber das ist nun anders: die Website zeigt nun eine Reihe von Informationen zu den Fähigkeiten und Abläufen von LockBit bereitstellen. Allerdings soll das ganze eine Hilfe für die Opfer sein. So finden sich dort Informationen zu Anlaufstellen, Hilfe nach der Zahlung, Decryption Keys und Links zu Tools mit Entschlüsselungs-Tools. Unter dieser Tor-Adresse findet sich nun die übernommene Seite mit den Informationen: zur LockBit-Seite (Onion-Adresse).

Opferdaten trotz Löschversprechen noch vorhanden

Die Behörden haben Zugriff auf das gesamte Verwaltungssystem der LockBit Gruppe. Das sind die Leak-Seiten und deren Steuerung, sowie der Chat in denen mit den Opfern verhandelt wurde. Auch die gesamte Datenverwaltung der bei Opfern extrahierten Daten ist in der Hand der Behörden, inklusive Quellcodes der Malware und die Affiliate-Plattform für Partner der LockBit-Gruppe. Einer der interessantesten Funde sind entwendete Daten bei denen die Opfer das Lösegeld bezahlt hatten. LockBit hatte immer wieder versprochen, dass nach einer Zahlung die Daten gelöscht würden. Aber Gangster sind nun mal Gangster.

Datenexfiltrationstool samt Server beschlagnahmt

LockBit verfügte über ein maßgeschneidertes Datenexfiltrationstool namens Stealbit, das von Partnern verwendet wurde, um Opferdaten zu stehlen. Die Behörden haben diese in drei Ländern ansässige Infrastruktur von Mitgliedern der Op Cronos-Taskforce beschlagnahmt und 28 Server von LockBit-Tochtergesellschaften wurden ebenfalls abgeschaltet. Gleichzeitig hat man bereits in Polen und in der Ukraine erste Personen verhaftet die mit LockBit zusammengearbeitet haben sollen. Weiterhin hat man laut Europol 200 Bitcoin-Konten eingefroren.

Mehr bei Europol.Europa.eu