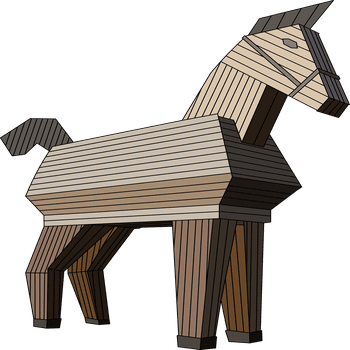

Sicherheitsforscher entdeckten eine betrügerische Fälschung der beliebten Software 3CX Desktop inklusive Malware bzw. Trojaner, ein Telefonie-System, das auf offenen Standards basiert. Über sie kann am Desktop mit einem Headset direkt telefoniert werden.

Die nun entdeckte Trojaner-Version enthält eine bösartige DLL-Datei, die eine Originaldatei ersetzt, welche mit der gutartigen Version der Anwendung geliefert wird. Wenn die gefälschte Anwendung geladen wird, führt die signierte 3CX DesktopApp die bösartige DLL als Teil ihrer vordefinierten Ausführungsprozedur aus. Auf diese Weise wurde aus der harmlosen, beliebten VoIP-Anwendung eine vollwertige Malware, die sich mit fremden Servern verbindet und in der Lage ist, Malware der zweiten Stufe auszuführen, somit Schadsoftware selbstständig auf den Rechner zu laden. Nach den Erkenntnissen der Experten wurde sie schon vielfach unwissentlich heruntergeladen.

Multifunktionales Tool

3CXDesktopApp ist ein Desktop-Client für das Voice-over-IP-System (VoIP) von 3CX. Die Anwendung ermöglicht Benutzern die Kommunikation innerhalb und außerhalb des Unternehmens über ihren Desktop oder Laptop. Das Programm kann Anrufe aufzeichnen, Videokonferenzen ermöglichen und auf Windows-, macOS- und Linux-Betriebssystemen verwendet werden, sowie auf Cloud-Plattformen. Es ist ein Tool, das Unternehmen nutzen, wenn sie eine hybride oder dezentrale Belegschaft haben. Zu den Kunden gehören staatliche Dienstleister wie das britische Gesundheitsministerium, sowie große Unternehmen, darunter Coca-Cola, Ikea und Honda. Dies ist ein klassischer Angriff auf die Lieferkette, obwohl es zum Zeitpunkt des Schreibens dieser Zeilen keine Hinweise auf einen Eingriff in den Quell-Code von 3CXDesktopApp gibt. Niemand hat damit gerechnet, dass die Anwendung mit einem bösartigen Implantat ausgestattet würde.

Angriff auf die Lieferkette

Lotem Finkelstein, Director of Threat Intelligence & Research bei Check Point, über die aktuelle Bedrohung: „Dies ist ein klassischer Angriff auf die Lieferkette, der darauf abzielt, Vertrauensbeziehungen zwischen einem Unternehmen und externen Parteien auszunutzen, einschließlich Partnerschaften mit Anbietern oder der Verwendung von Software von Drittanbietern, auf die die meisten Unternehmen in irgendeiner Weise angewiesen sind. Dieser Vorfall erinnert uns daran, wie wichtig es ist, dass wir unsere Geschäftspartner genau unter die Lupe nehmen. Allein die Frage, was sie für die Cybersicherheit Ihres Unternehmens tun, kann das Risiko für Ihr Unternehmen begrenzen, da Bedrohungsakteure ein Unternehmen kompromittieren und sich dann die Lieferkette hocharbeiten.

Maßgeschneiderte Malware

Bedrohungsakteure entwickeln ihre Angriffstechniken ständig weiter, wobei sie sich zunehmend weniger auf die Verwendung maßgeschneiderter Malware stützen und stattdessen auf nicht-signaturbasierte Tools zurückgreifen. Sie nutzen integrierte Betriebssystemfunktionen, die bereits auf dem Rechner der Zielperson installiert sind, und machen sich gängige IT-Verwaltungstools zunutze, die bei einer Entdeckung weniger Verdacht erregen. Häufig werden auch handelsübliche Pentesting- und Red-Team-Tools verwendet. Obwohl dies kein neues Phänomen ist, ist das, was früher selten und nur raffinierten Akteuren vorbehalten war, heute eine weit verbreitete Technik, die von allen Bedrohungsakteuren eingesetzt wird. Mit Blick auf die Zukunft ist es wichtig, dass wir einem konsolidierten, umfassenden und kollaborativen Sicherheitsansatz den Vorzug geben, der unsere Netzwerke vor der sich stetig verändernden Cyberlandschaft schützt.“

Check Point-Nutzer können durchatmen: Alle Software-Schwachstellen und Angriffssignaturen, die von Check Point Research gefunden oder gesichtet werden, wie diese Trojaner-Version der ursprünglichen 3CX DesktopApp, werden sofort an ThreatCloud geleitet, das Gehirn hinter allen Check Point-Produkten, welches die entsprechenden Schutzmaßnahmen über alle Check-Point-Produkte hinweg verbreitet. Damit sind alle Check Point-Kunden sofort geschützt, ohne ein Patching. So geschah es auch in diesem Fall: Sobald die Trojaner-Version des 3CXDesktopApp-Clients gemeldet wurde, sind alle relevanten Schutzmaßnahmen auf allen Check Point-Produkten integriert worden.

Mehr bei Checkpoint.com

Über Check Point Check Point Software Technologies GmbH (www.checkpoint.com/de) ist ein führender Anbieter von Cybersicherheits-Lösungen für öffentliche Verwaltungen und Unternehmen weltweit. Die Lösungen schützen Kunden vor Cyberattacken mit einer branchenführenden Erkennungsrate von Malware, Ransomware und anderen Arten von Attacken. Check Point bietet eine mehrstufige Sicherheitsarchitektur, die Unternehmensinformationen in CloudUmgebungen, Netzwerken und auf mobilen Geräten schützt sowie das umfassendste und intuitivste „One Point of Control“-Sicherheits-Managementsystem. Check Point schützt über 100.000 Unternehmen aller Größen.

Passende Artikel zum Thema