Neue Funktionen und Verbesserungen mit dem DriveLock Release 2020/2: frühzeitige Gefahrenerkennung, Applikationskontrolle, DriveLock Operations Center und mehr.

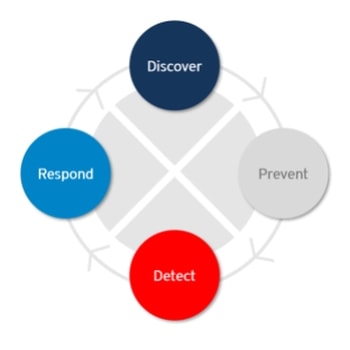

DriveLock, einer der international führenden Spezialisten für IT- und Datensicherheit, veröffentlicht mit dem Release 2020.2 zahlreiche Erweiterungen und Verbesserungen für seine Zero Trust Plattform. DriveLock bietet damit umfassenden Schutz vor aktuellen Herausforderungen auf dem Gebiet der Cybersicherheit. Zudem implementierte das Unternehmen Kundenwünsche und Verbesserungsvorschläge, um die neue Version noch anwenderfreundlicher zu machen.

Umsetzung der Kundenwünsche

„Bei dem neuen Update war es uns wichtig, auf unsere bisherigen Erfahrungen und Erfolge aufzubauen“, sagt Anton Kreuzer, CEO von DriveLock. „Wir entwickeln unsere Lösung kontinuierlich weiter, damit wir stets auf dem neuesten Stand und den Cyberkriminellen einen Schritt voraus sind. Neben der Erweiterung unserer präventiven Schutzmaßnahmen ist der Ausbau der Advanced Threat Protection ein signifikanter Schritt zu ganzheitlicher Cyber Security. Unsere Kunden erkennen Angriffe früh und unkompliziert und können schnell entsprechende Maßnahmen einleiten.“

Advanced Threat Detection

Noch nie war es so einfach, Angriffe mit DriveLock zu erkennen! Über den DriveLock Agenten können jetzt Ereignisse von anderen Herstellern gesammelt und zum Schutz vor Angriffen analysiert und kombiniert werden. Vordefinierte Logiken, wie zum Beispiel die auf dem MITRE ATT&CK® Framework basierenden EDR-Regelwerke, lassen sich nun einfach im- und exportieren. Für eine möglichst benutzerfreundliche Handhabung werden über 100 vordefinierte Regeln mit diesem Release mitgeliefert.

Verbesserte Applikationskontrolle

Das Vorgänger-Release hatte bereits die DriveLock Application Control anwenderfreundlicher gestaltet. Auch das Release 2020.2 setzt weitere Erleichterungen für Administratoren um und bietet eine größere Übersicht. Verschiedene Regeltypen wurden neu zusammengefasst, was wiederum komplett neue Kombinationsmöglichkeiten erlaubt. Insbesondere das letzte Halbjahr mit dem hohen Anstieg von Ransomware-Attacken wie LockBit verdeutlicht die Notwendigkeit von Schutzmaßnahmen wie intelligenter Applikationskontrolle.

DriveLock Operations Center

Im DriveLock Operations Center zielen alle Neuerungen auf eine erhöhte Anwenderfreundlichkeit: Überarbeitete Ansichten, Reports, Verwaltungsfunktionen und vordefinierte Listenansichten verbessern die Bedienbarkeit der webbasierten Oberfläche. Zudem bieten neue Such- und Filtermöglichkeiten zusätzliche Flexibilität und Navigationshilfe. Basierend auf Kundenwünschen und -feedback hat DriveLock zahlreiche Detailverbesserungen vorgenommen – insbesondere in den Bereichen Microsoft Defender Integration und BitLocker Management.

Mehr dazu bei DriveLock.de

Über DriveLock Das deutsche Unternehmen DriveLock SE wurde 1999 gegründet und ist inzwischen einer der international führenden Spezialisten für IT- und Datensicherheit mit Niederlassungen in Deutschland, Frankreich, Australien, Singapur, Middle East und USA. In Zeiten der digitalen Transformation hängt der Erfolg von Unternehmen maßgeblich davon ab, wie zuverlässig Menschen, Unternehmen und Dienste vor Cyberangriffen und vor dem Verlust wertvoller Daten geschützt sind. DriveLock hat es sich zum Ziel gesetzt, Unternehmensdaten, -geräte und -systeme zu schützen. Hierfür setzt das Unternehmen auf neueste Technologien, erfahrene Security-Experten und Lösungen nach dem Zero Trust Modell. Zero Trust bedeutet in heutigen Sicherheitsarchitekturen einen Paradigmenwechsel nach der Maxime „Never trust, always verify“. So können auch in modernen Geschäftsmodellen Daten zuverlässig geschützt werden.