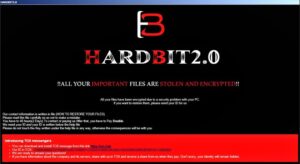

Die Gruppe der Ransomware HardBit 2.0 fragt nach einer erfolgreichen Attacke das Unternehmen nach Cyberversicherungsinformationen. So will die Gruppe ihre Forderungen an die Versicherungssumme anpassen und gibt sich als vermeintlich freundlich aus.

Die Sicherheitsforscher der Varonis Threat Labs warnen vor einer neuen Ransomware-Gruppe, die offensichtlich eine neue Erpressungs-Taktik anwendet: HardBit 2.0 versucht die Opfer davon zu überzeugen, dass es in ihrem Interesse ist, alle Versicherungsdaten offenzulegen, damit sie ihre Forderungen so anpassen können, dass der Versicherer alle Kosten übernimmt.

Hacker: Zusammen gegen die Versicherung

HardBit wurde erstmals im Oktober 2022 beobachtet und tritt seit November unter der Version 2.0 auf. Im Gegensatz zu den meisten Ransomware-Akteuren verfügt HardBit nicht über eine Leak-Site. Gleichwohl behaupten die Cyberkriminellen, dass sie die Daten der Opfer stehlen und drohen mit ihrer Veröffentlichung, falls kein Lösegeld gezahlt wird. HardBit 2.0 verwendet ähnliche Techniken und Angriffstaktiken wie andere Ransomware-Gruppen, etwa die Verbreitung von bösartigen Payloads an arglose Mitarbeitende, die Verwendung kompromittierter Anmeldeinformationen und die Ausnutzung von Schwachstellen in exponierten Hosts. Was nun diese neue Gruppe von bekannten Banden unterscheidet, ist die Erpressungstaktik: In der Ransomware-Nachricht an die Opfer findet sich keine konkrete Lösegeldforderung, sondern die Aufforderung, anonym Details über die Versicherungspolice zu nennen:

Anfrage nach der Schadensumme

„Wenn Sie uns anonym mitteilen, dass Ihr Unternehmen für 10 Millionen Dollar versichert ist, und andere wichtige Angaben zum Versicherungsschutz machen, verlangen wir in der Korrespondenz mit dem Versicherungsagenten nicht mehr als 10 Millionen Dollar. Auf diese Weise könnten Sie einen Leak vermeiden und Ihre Informationen entschlüsseln.“

Nicht die Cyberkriminellen, sondern die „hinterlistigen“ Versicherungen werden auf diese Weise als Gegner dargestellt. Entsprechend sei es auch im Interesse der Opfer, auf diese Weise mit den Erpressern zusammenzuarbeiten: „Aber da der hinterhältige Versicherungsvertreter absichtlich so verhandelt, dass er nicht für den Versicherungsanspruch zahlt, gewinnt in dieser Situation nur die Versicherungsgesellschaft.

Um all dies zu vermeiden und das Geld von der Versicherung zu bekommen, sollten Sie uns anonym über die Bedingungen des Versicherungsschutzes informieren. Die armen Multimillionäre unter den Versicherern werden nicht verhungern und durch die Zahlung des im Vertrag festgelegten Höchstbetrags nicht ärmer werden. […] Lassen Sie sie also dank unseres Zusammenwirkens die in Ihrem Versicherungsvertrag vorgeschriebenen Bedingungen erfüllen.“

Datenweitergabe kann Versicherungsschutz beenden

In aller Regel sind die Versicherten vertraglich verpflichtet, den Angreifern keine Versicherungsdaten mitzuteilen, da sonst die Gefahr besteht, dass der Schaden nicht übernommen wird. Aus diesem Grund bestehen die Cyberkriminellen darauf, dass diese Daten anonym weitergegeben werden. Ihr Ziel ist und bleibt die Erpressung von Geld und betroffene Unternehmen sind gut beraten, ihnen nicht zu vertrauen.

Mehr bei Varonis.com

Über Varonis Varonis verfolgt seit seiner Gründung 2005 einen anderen Ansatz als die meisten IT-Sicherheits-Anbieter, indem es die sowohl lokal als auch in der Cloud gespeicherten Unternehmensdaten ins Zentrum der Sicherheitsstrategie stellt: sensible Dateien und E-Mails, vertrauliche Kunden-, Patienten- und Mitarbeiterdaten, Finanzdaten, Strategie- und Produktpläne sowie sonstiges geistiges Eigentum. Die Varonis Datensicherheits-Plattform (DSP) erkennt Insider-Bedrohungen und Cyberangriffe durch die Analyse von Daten, Kontoaktivitäten, Telemetrie und Nutzerverhalten, verhindert oder begrenzt Datensicherheitsverstöße, indem sie sensible, regulierte und veraltete Daten sperrt und bewahrt einen sicheren Zustand der Systeme durch effiziente Automatisierung.,