Knapp zwei Drittel der Mitarbeiter in Deutschland (64 %, weltweit 68 %) setzen ihr Unternehmen wissentlich Risiken aus, die zu Ransomware- oder Malware-Infektionen, Datensicherheitsvorfällen oder finanziellen Verlusten führen können. Das sind nur einige Erkenntnisse aus dem Proofpoints 2024 State of the Phish Report.

Das ist nur ein Ergebnis des zehnten jährlichen State of the Phish Reports von Proofpoint. Während die Häufigkeit erfolgreicher Phishing-Angriffe leicht zurückgegangen ist (86 Prozent der befragten Unternehmen in Deutschland erlebten 2023 mindestens einen erfolgreichen Angriff, gegenüber 89 Prozent im Vorjahr), sind die negativen Folgen sprunghaft angestiegen: Meldungen über finanzielle Sanktionen, z.B. in Form von Geldstrafen, nahmen um 510 Prozent zu, und bei den Meldungen von Reputationsschäden gab es einen Zuwachs von 67 Prozent.

Viel Unwissenheit über die Gefahren

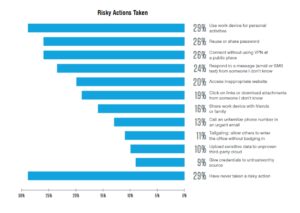

🔎 Lediglich knapp 30 Prozent der Mitarbeiter sind noch keinen Risiken eingegangen (Bild: Proofpoint).

Die Ergebnisse der diesjährigen Studie stellen insbesondere die weit verbreitete Annahme in Frage, dass sich Menschen aufgrund mangelhaften Wissens über Cybersicherheit riskant verhalten und Aufklärung daher unsichere Handlungsweisen verhindern könne. Auch die Überzeugung vieler Sicherheitsexperten, dass den meisten Mitarbeitern bewusst sei, welche Rolle ihnen beim Schutz des Unternehmens zuteilwird, darf angesichts der Studienergebnisse bezweifelt werden.

Der diesjährige „State of the Phish“-Report bietet einen detaillierten Überblick über die aktuelle Bedrohungslage, in der Cyberkriminelle generative KI, QR-Codes und Multifaktor-Authentifizierung (MFA) missbrauchen. Belegt werden die Ergebnisse durch Proofpoints Telemetrie-Daten auf Basis von mehr als 2,8 Billionen gescannten E-Mails in 230.000 Organisationen weltweit sowie durch die Ergebnisse von 183 Millionen simulierten Phishing-Angriffen, die über einen Zeitraum von zwölf Monaten versendet wurden.

Der Report beleuchtet auch die Einschätzungen von 7.500 Mitarbeitern und 1.050 Sicherheitsexperten in 15 Ländern. Er zeigt, wie sich die Einstellung zur Cybersicherheit im tatsächlichen Verhalten manifestiert und wie Bedrohungsakteure neue Wege gehen, um die menschliche Vorliebe für Schnelligkeit und Bequemlichkeit auszunutzen. Auch geht der Report auf den aktuellen Stand von Initiativen zur Förderung des Sicherheitsbewusstseins ein.

Auswertung mit 230.000 Organisationen weltweit

Mitarbeiter verhalten sich nicht deshalb riskant, weil es ihnen an Sicherheitsbewusstsein mangelt: 69 Prozent der befragten Berufstätigen gaben zu, sich riskant zu verhalten, z.B. indem sie ein Passwort wiederverwenden oder weitergeben, auf Links von unbekannten Absendern klicken oder ihre Login-Daten an eine nicht vertrauenswürdige Quelle weitergeben. 93 Prozent von ihnen taten dies in Kenntnis der damit verbundenen Risiken, was bedeutet, dass 64 Prozent der deutschen Beschäftigten die Sicherheit ihres Unternehmens bewusst gefährden. Die Motive für riskantes Verhalten sind vielfältig, wobei die meisten Mitarbeiter Bequemlichkeit (46 %), den Wunsch nach Zeitersparnis (44 %) und ein Gefühl der Dringlichkeit (22 %) als Hauptgründe nennen.

Missverhältnis zwischen IT-Teams und Mitarbeitern

🔎 Mitarbeiter gehen Risiken für das Unternehmen ein, weil es bequemer ist oder einfach Zeit spart (Bild: Proofpoint).

86 Prozent der befragten Sicherheitsexperten gehen davon aus, dass die meisten Mitarbeiter wissen, dass sie für die Sicherheit mitverantwortlich sind. Demgegenüber waren sich 65 Prozent der befragten Mitarbeiter entweder nicht sicher oder sie gaben an, dass sie überhaupt nicht verantwortlich sind. Praktisch alle Beschäftigten (93 %), die eine riskante Handlung begangen haben, sind sich der damit verbundenen Risiken bewusst – ein klarer Beleg, dass Sicherheitsschulungen das Bewusstsein der Beschäftigten schärfen.

Allerdings bestehen deutliche Unterschiede zwischen dem, was Sicherheitsexperten und Beschäftigte für wirksam halten, um eine Verhaltensänderung zu erreichen. Sicherheitsexperten glauben, dass mehr Schulungen (80 %) und strengere Kontrollen (92 %) die Antwort sind, aber fast alle befragten Mitarbeiter (92 %) sagen, dass sie der Sicherheit Vorrang einräumten, wenn die Kontrollen einfacher und benutzerfreundlicher wären.

MFA vermittelt trügerisches Gefühl von Sicherheit

Jeden Monat werden mehr als eine Million Angriffe mit dem MFA-Bypass-Framework EvilProxy gestartet. 89 Prozent der deutschen Sicherheitsexperten glauben jedoch immer noch, dass MFA einen vollständigen Schutz vor Accountübernahmen bietet.

BEC-Angriffe (Business Email Compromise) profitieren von KI

In Deutschland wurden im vergangenen Jahr 82 Prozent der Unternehmen Ziel von BEC-Angriffen, verglichen mit 86 Prozent im Jahr 2022. Insgesamt meldeten weltweit weniger Unternehmen E-Mail-Betrugsversuche. Allerdings stieg das Angriffsvolumen in Ländern wie Japan (+ 35 % im Vergleich zum Vorjahr), Südkorea (+ 31 %) und den VAE (+ 29 %). In diesen Ländern gab es in der Vergangenheit aufgrund kultureller oder sprachlicher Barrieren möglicherweise weniger BEC-Angriffe. Aber dank generativer KI können Angreifer überzeugendere und stärker personalisierte E-Mails in mehreren Sprachen erstellen. Proofpoint identifiziert jeden Monat im Durchschnitt 66 Millionen gezielte BEC-Angriffe.

Cyber-Erpressung nach wie vor lukrativ

85 Prozent der deutschen Unternehmen wurden im vergangenen Jahr erfolgreich mit Ransomware infiziert (ein Anstieg um 35 % im Vergleich zum Vorjahr). 75 Prozent der deutschen Unternehmen haben sogar mehrere separate Ransomware-Infektionen erlebt. Von den Unternehmen, die von Ransomware betroffen waren, erklärten sich fast alle (93 %) bereit, die Angreifer zu bezahlen (gegenüber 81 % im Vorjahr). Dabei erhielten 63 Prozent nach einer einzigen Zahlung wieder Zugriff auf ihre Daten (gegenüber 41 % vor einem Jahr).

Telefonbasierte Angriffe (Telephone-oriented Attack Delivery: TOAD) weiterhin auf dem Vormarsch

Eine TOAD-Angriffskette beginnt vermeintlich unschuldig mit einer Nachricht, die einige falsche Informationen und eine Telefonnummer enthält. Sie wird gefährlich, wenn ein ahnungsloser Mitarbeiter ein betrügerisches Callcenter anruft und seine Zugangsdaten preisgibt oder böswilligen Akteuren Fernzugriff gewährt. Proofpoint identifiziert durchschnittlich 10 Millionen TOAD-Angriffe pro Monat, wobei im August 2023 mit 13 Millionen Vorfällen ein vorläufiger Höchststand erreicht wurde.

Trotz der wachsenden Gefahr von Bedrohungen wie Ransomware, TOAD und MFA-Bypass sowie deren zunehmende Raffinesse sind viele Unternehmen nicht ausreichend vorbereitet oder geschult, ihnen entgegenzutreten. Nur 21 Prozent der deutschen Unternehmen schulen ihre Mitarbeiter in der Erkennung und Verhinderung von TOAD-Angriffen und ebenso wenige schulen Nutzer über den Einsatz generativer KI.

Mehr bei proofpoint.com

Über Proofpoint Proofpoint, Inc. ist ein führendes Cybersicherheitsunternehmen. Im Fokus steht für Proofpoint dabei der Schutz der Mitarbeiter. Denn diese bedeuten für ein Unternehmen zugleich das größte Kapital aber auch das größte Risiko. Mit einer integrierten Suite von Cloud-basierten Cybersecurity-Lösungen unterstützt Proofpoint Unternehmen auf der ganzen Welt dabei, gezielte Bedrohungen zu stoppen, ihre Daten zu schützen und IT-Anwender in Unternehmen für Risiken von Cyberangriffen zu sensibilisieren.