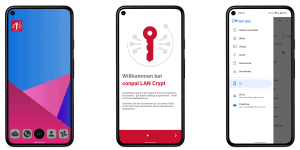

Sicherheit für die Hosentasche: mobiles Arbeiten mit verschlüsselten Dokumenten aus dem Unternehmens-Netzwerk unter iOS- und Android. Mobile Clients für Verschlüsselungs-Lösung Conpal LAN Crypt.

Unternehmensdokumente auf Smartphone und Tablet sicher bearbeiten – dies ermöglicht die Enterprise-Verschlüsselungslösung Conpal LAN Crypt mit ihren neuen mobilen Clients. Mit ihnen können Mitarbeiter auf iOS- und Android-Geräten mit verschlüsselten Dateien aus dem Unternehmensnetzwerk arbeiten. Dabei bleibt der Schutz der Daten persistent bestehen, ganz gleich wie diese auf das Gerät gelangen: per E-Mail, über Cloud-Speicher wie OneDrive oder Dropbox, über eine andere App oder über eine Direktverbindung. Conpal LAN Crypt verschlüsselt alle Daten rollenbasiert. Das bedeutet, dass jeder Mitarbeiter auf seinem mobilen Endgerät auf genau diejenigen Dateien zugreifen kann, für die er berechtigt ist. Zurück im Büro kann er die Arbeit wie gewohnt an seinem Arbeitsplatzrechner fortsetzen, ohne dass der Schutz der Daten unterbrochen wird. Dies ermöglicht die sichere und DSGVO-konforme mobile Arbeit auch mit hochsensiblen Daten. Conpal ist einer der führenden unabhängigen deutschen Anbieter von IT-Security-Lösungen zum Schutz vertraulicher Daten durch Verschlüsselung und Authentisierung.

Rollenbasierte Verschlüsselung von Daten

Conpal LAN Crypt bietet im Kern eine persistente, rollenbasierte Verschlüsselung von Daten. Anwender in Unternehmen und Behörden schützen so sensible Informationen vor dem unbefugten Zugriff von außen. Gleichzeitig stellen sie sicher, dass auch innerhalb der Organisation ausschließlich Berechtigte Zugriff erhalten. Dieser Schutz erstreckt sich über alle Datenspeicher: Netzlaufwerke, lokale Festplatten, optische Medien, USB, Speichersticks / -karten sowie Speichertechnologien On-Premises oder in der Cloud. Mit den beiden neuen Clients Conpal LAN Crypt für Android und Conpal LAN Crypt für iOS erweitert Conpal den Schutz nun auch auf Mobilgeräte.

Funktionen und Sicherheit

Für den Administrator bedeutet die Zuweisung von Schlüsseln und Policys für Mobilgeräte nahezu keinen Zusatzaufwand, weil sie vollständig in die Verwaltung von conpal LAN Crypt integriert ist. Die Administrationsoberfläche erlaubt es, durch den Import von Anwendern aus Verzeichnisdiensten mit wenigen Einstellungen die nötigen Regelwerke für die automatische Verteilung der Schlüssel in der gesamten Organisation zu erstellen.

Höchste Sicherheit durch kryptographische Verfahren

Mit den neuen mobilen Clients kann der Anwender Dateien herunterladen und entschlüsseln. Sie unterstützen Multi-Window wie Slide Over und Split View, Dark Mode und „Öffnen-mit“-Aktionen für den bequemen Zugriff aus anderen Anwendungen heraus. Der Schutz der Inhalte ist durch ein Sandbox-System gewährleistet: Alle entschlüsselten Daten bleiben im Kontext der Conpal LAN Crypt App und werden nach Verwendung gelöscht. Im Vorschau-Modus sind keine Klartext-Inhalte erkennbar. Zudem erzwingt die App die Aktivierung der Gerätesicherheit. Conpal LAN Crypt verschlüsselt Dateien mit AES 256 und 128 Bit, jeweils im XTS und CBC Modus. Zertifikate können aus einer PKI bezogen werden, wobei RSA Schlüssel bis 4096 Bit unterstützt werden.

Enterprise-taugliches Roll-Out

Das ausgefeilte Administrationskonzept ermöglicht die schnelle und unkomplizierte Einbindung in die IT-Sicherheitsarchitektur und vereinfacht damit den Einsatz der mobilen Clients in Unternehmen. Die Anwender laden die App über den Google Play Store bzw. den Apple App Store oder beziehen sie als Push-Installation durch MDM/UEM Lösungen. Der Import von Zertifikaten und Policys erfolgt über eine zentrale Verteilung durch die Organisation oder den Download via verschlüsselter Web-Kommunikation.

Mehr bei Conpal.de

Über Conpal

Die Conpal GmbH ist ein führender unabhängiger Anbieter von IT-Security-Lösungen zum Schutz vertraulicher Daten durch Verschlüsselung und Authentisierung mit Sitz in Deutschland. Dieser Schutz umfasst alle Daten, unabhängig davon, wo diese gespeichert sind – lokal, auf Netzwerk-Servern, in Cloud-Umgebungen oder auf mobilen Endgeräten. Die Lösungen von Conpal stellen in zahlreichen Unternehmen und Organisationen der Wirtschaft und öffentlichen Verwaltung sicher, dass sensible Informationen nur von dafür berechtigten Anwendern abgerufen werden können. Sie erfüllen damit die Anforderungen von Großunternehmen, sind dabei flexibel in der Abbildung von Organisationsstrukturen, einfach auszurollen und skalierbar.