ProSoft bietet mit der Cybersecurity Suite MetaDefender Schutz vor Cyberangriffen als High-Level IT-Security für kritische Infrastrukturen. Mehrschichtige Cybersecurity Plattform von OPSWAT bündelt verschiedene Lösungen für eine ganzheitliche Bedrohungsabwehr.

Immer mehr Unternehmen aus dem KRITIS-Umfeld sind von Cyberangriffen betroffen, darunter Kliniken und Krankenhäuser, Tanklager-Betreiber und Flughafen-Dienstleister. Angesichts des anhaltenden Russland-Ukraine-Konflikts warnen Sicherheitsexperten vor einer wachsenden Bedrohungslage auch für Bundes- und Landesbehörden, kommunale Verwaltungen und generell alle Unternehmen, die kritische Infrastrukturen betreiben. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) rät daher, entsprechende Vorkehrungen zu treffen und die Schutzmaßnahmen zur Abwehr von Cyberangriffen hochzufahren. Maximalen Schutz vor Cyber-Angriffen bietet der IT-Security-Spezialist ProSoft mit der OPSWAT Cybersecurity Suite MetaDefender. Die end-to-end Lösung bietet Unternehmen mit kritischen Infrastrukturen einen zuverlässigen Schutz vor Cyberangriffen aller Art.

Schadcode-Varianten: BSI verzeichnet Plus von 22 Prozent

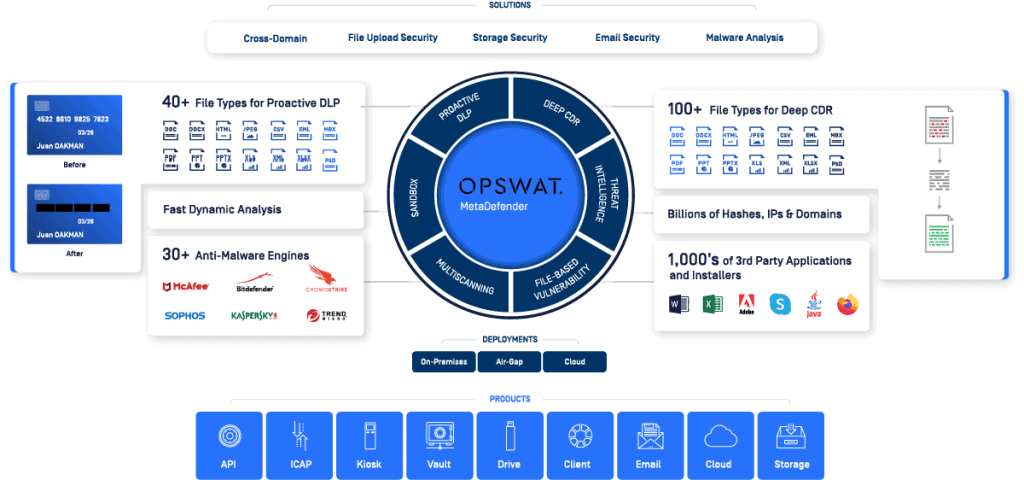

Angriffe auf die geschäftskritische Infrastruktur von Unternehmen nehmen kontinuierlich zu und die Methoden werden immer komplexer und ausgefeilter. Das BSI hat im Bericht zur Lage der IT-Sicherheit 2021 über 144.000.000 (+22% gegenüber Vorjahr) neue Schadcode-Varianten im Berichtszeitraum (06/2020-05/2021) ermittelt. Das sind durchschnittlich 394.000 neue Schädlinge pro Tag. Angesichts der aktuellen, durch den Russland-Ukraine-Konflikt bedingten Gemengelage, besteht ein erhöhter Sicherheitsbedarf, um derzeitige Angriffsvektoren erfolgreich abzuwehren. Klassische verhaltens- und signaturbasierte Anti-Malware-Schutzmaßnahmen reichen nicht mehr aus, um einen zuverlässigen Schutz vor Cyberattacken zu garantieren. Die Lösung: Die Cybersecurity Plattform MetaDefender von OPSWAT. Durch die Kombination verschiedener „Best-of-Breed“ Technologien innerhalb des OPSWAT Eco-Systems bietet sie maximalen Schutz vor aktuellen Bedrohungsszenarien.

MetaDefender Core – Multiscanning mit bis zu 35 AV-Engines

Im Mittelpunkt der Cybersecurity Suite MetaDefender von OPSWAT steht der Anti-Malware Multiscanner MetaDefender Core. Das intelligente Tool kann Dateien mit bis zu 35 AV-Engines unterschiedlicher Hersteller gleichzeitig scannen und 99,9% aller Bedrohungen erkennen und abwehren. Zum Einsatz kommen dabei AV-Tools aus unterschiedlichen geographischen Regionen. Auf diese Weise können auch neue, zunächst regional auftretende Bedrohungen frühzeitig in der IT-Security identifiziert werden.

E-Mail Gateway Security

OPSWATs „next-generation“ E-Mail Security Tool schützt kritische Infrastrukturen und Unternehmensnetzwerke vor Angriffen über E-Mail. Das E-Mail-Modul von MetaDefender verhindert bidirektional, dass Malware zum Empfänger kommt oder kritische Inhalte das Unternehmen verlassen.

OPSWAT Sandbox mit Stealth-Modus

Um sich wirksam vor Malware zu schützen, nutzen viele Unternehmen bereits eine Sandbox, also einen isolierten Bereich vor dem Netzwerk, in der sich Malware zu erkennen geben soll. Doch auch Sandboxing kann umgangen werden, bspw. durch vorherige Fragmentierung des Schadcodes. Mit dem Stealth-Modus hat OPSWAT eine Sandbox-Technologie entwickelt, um unerkannt einen höheren Durchsatz, eine bessere Skalierbarkeit sowie Genauigkeit bei der Erkennung intelligenter Malware zu erreichen.

Mehr bei ProSoft.com

Über ProSoft ProSoft wurde 1989 als Anbieter von komplexen Softwarelösungen im Großcomputer-Umfeld gegründet. Seit 1994 fokussiert sich das Unternehmen auf Netzwerk-Management- und IT-Sicherheitslösungen für moderne, heterogene Microsoft-Windows-Infrastrukturen, inklusive Mac-OS, Linux sowie mobile Umgebungen und Endgeräte. Die Experten führen effiziente Soft- und Hardware für Konzerne und mittelständische Unternehmen und haben sich als Spezialisten für IT-Security etabliert. Darüber hinaus unterstützt ProSoft als Value-Added-Distributor (VAD) Hersteller beim „Go-to-Market“ und der Markteinführung neuer Lösungen im deutschsprachigen Teil Europas.