Neues Feature im Cyber-Threat-Monitoringtool automatisiert die Triage und reduziert den Zeitaufwand beim Management von Domain-Spoofing um bis zu 75%. Die Suchmaschine SearchLight scannt Quellen im Open, Deep und Dark Web.

Der Cyber Threat Intelligence-Anbieter Digital Shadows hat seine Monitoring-Lösung SearchLightTM um neue Features zur Erkennung von Domain-Spoofing erweitert. Ab August 2021 erhalten Anwender hochgradig gefilterte, kontextualisierte Alerts, sobald eine Domain unter falschen Markenamen registriert wird. Das vereinfacht die Triage und erlaubt es Sicherheitsteams, schneller auf potenzielle Bedrohungen zu reagieren. Der Zeitaufwand beim Management von Domain-Spoofing reduziert sich um bis zu 75%.

Domain-Missbrauch schnell entdecken

Die Suchmaschine SearchLight scannt Quellen im Open, Deep und Dark Web und spürt digitale Gefahren sowie ungewollt öffentlich gewordene Daten auf. Dank des neuen Domain-Spoofing-Features erkennt das Tool nun auch registrierte Domains, die den Namen oder die Marke von bekannten Unternehmen nachahmen und für Phishing-Zwecke missbrauchen.

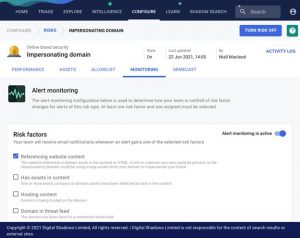

Jeder Alert liefert eine unternehmensspezifische Risikoeinstufung, um die Bedrohung besser zu bewerten und priorisieren zu können. Zu den Risikofaktoren zählen u. a. das Auftauchen der Fake-Domain in Threat Feeds, die Nutzung von Logos und Markenbildern, die Ähnlichkeit zu legitimen Unternehmenswebseiten und Inhalten sowie das Vorhandensein eines MX Resource Records, der die Domain zum Senden und Empfangen von Phishing-E-Mails befähigt.

Risk-Score zeigt schnell die Gefahren

SearchLight weist jedem Faktor einen eigenen Risk-Score zu. Die detaillierte und gründliche Risiko-Analyse sorgt dafür, dass irrelevante Meldungen im Vorfeld im Threat Intelligence-Feed ausgefiltert werden. Die Triage aus Analyse, Bewertung und Priorisierung läuft automatisiert ab und lässt sich individuell konfigurieren. Domains, die einen vorabdefinierten Schwellenwert nicht erreichen (z. B. „geparkte“ Domains), lösen keinen Alarm aus, sondern werden im Hintergrund weiter überwacht.

Sicherheitsteams können sich dank automatisierter Triage besser auf die Entschärfung tatsächlicher Bedrohungen konzentrieren. Je mehr Top-Level-Domains, desto größer ist die Zahl der möglichen Imitationen und damit der Aufwand für die Experten. Das Identifizieren von Typosquats und Combosquats kostet SecOps-Teams viel Zeit, vor allem wenn Unternehmen über mehrdeutige Markennamen verfügen. Zudem sind Zeichenersetzungen, Transpositionen, Homoglyphen und Top-Level-Domain-Variationen in der Regel nur schwer zu erkennen. Die automatisierten Suchfunktionen in SearchLight decken eine Vielzahl an Variationen ab, lassen sich mit unternehmens- und branchenspezifischen Schlüsselwörtern anreichern und garantieren so eine umfangreiche Abdeckung von imitierenden Domains und Subdomains.

Über 1.100 Nachahmer-Domains identifiziert

Nach einer aktuellen Untersuchung von Digital Shadows sehen sich Unternehmen durchschnittlich mit 1.100 Nachahmer-Domains konfrontiert, die ein potenzielles Risiko für Kunden, Mitarbeiter sowie die Brand Protection darstellen. Russell Bentley, VP Product bei Digital Shadows betont, wie wichtig in diesem Zusammenhang Cyber Threat Intelligence (CTI) ist: „Heute kann wirklich jeder ohne große Kontrollen einen Domain-Namen registrieren. Die Zahl von Fake-Domains nimmt exponentiell zu und Sicherheitsteams sehen sich einer Flut an Alerts gegenüber, die es auf Sicherheitsrisiken zu prüfen gilt. Die wenigsten CTI-Lösungen am Markt stellen hier eine echte Hilfe dar oder liefern die nötige Genauigkeit und Relevanz. Mit der neuen Domain-Spoofing-Funktion in SearchLight schaffen wir hier mehr Klarheit und reduzieren den Arbeitsaufwand für Sicherheitsteams um ein Vielfaches.“

Mehr bei Sophos.com

Über Digital Shadows

Digital Shadows spürt ungewollt öffentlich gewordene Daten im Open, Deep und Dark Web auf und hilft so Organisationen, die hieraus resultierenden digitalen Risiken externer Bedrohungen auf ein Minimum zu reduzieren. Mithilfe von SearchLight™ können Unternehmen Datenschutzvorgaben einhalten, den Verlust von geistigem Eigentum verhindern und Reputationsschäden vermeiden. Die Lösung hilft, digitale Risiken zu minimieren, die Angriffsfläche zu reduzieren und Marken- und Unternehmensnamen zu schützen.