Datenschutz, Zugriffsmanagement, Cloud-Sicherheit, Vorfallerkennung und -behandlung und Business Continuity: CyberVadis-Studie deckt potenzielle Lücken auf, die zu einem erhöhten Third Party Risiko führen.

CyberVadis, ein führendes Unternehmen für Third Party Cybersecurity Risk Assessments, hat eine neue Studie veröffentlicht, um die von Unternehmen deklarierten Cybersecurity-Maßnahmen im Vergleich zu den evidenzbasierten Assessments von CyberVadis zu analysieren. Der Bericht konzentriert sich auf fünf Schlüsselbereiche der Cybersecurity – Datenschutz, Zugriffsmanagement, Cloud-Sicherheit, Vorfallerkennung und -behandlung und Business Continuity – um potenzielle Lücken aufzudecken, die zu einem erhöhten Third Party Risiko durch nicht zertifizierte Bewertungen führen könnten.

Third Party Cybersecurity Risk Assessment

CyberVadis kombiniert die Geschwindigkeit der Automatisierung mit der Genauigkeit eines Expertenteams und bindet Vendoren direkt in Cybersecurity Bewertungen ein. CyberVadis validiert die Ergebnisse mit einem Team von Sicherheitsanalysten und erstellt Cybersecurity-Bewertungen, die mit anderen Unternehmen geteilt werden können, zusammen mit einem detaillierten Verbesserungsplan zur Stärkung Ihrer IT-Sicherheit.

Da immer mehr Unternehmen Dienste von Third-Parties nutzen, steigt das Risiko für sensible Daten. Viele verstehen jedoch die Sicherheitslage ihrer Lieferketten nicht richtig oder überwachen diese nicht genügend. Ausschlaggebend für diesen Mangel sind reduzierte Ressourcen oder fehlende Zeit. Für diesen Bericht hat CyberVadis selbstdeklarierte Cybersecurity Controls von mehr als 1.200 Organisationen gesammelt und die Ergebnisse mit seinen eigenen Assessments verglichen, die auf einer gründlichen, zertifizierten Demonstration dieser Maßnahmen basiert.

Zu den wichtigsten Ergebnissen des Berichts gehören

Datenschutz-Due Diligence erstreckt sich nicht immer auf die Beschaffung

Während sich die meisten Unternehmen der DSGVO-Anforderungen bewusst sind, konzentrieren sich zu viele auf interne Datenverarbeitungsrichtlinien und übersehen die Bedrohung durch Third-Parties. CyberVadis-Analysten fanden heraus, dass weniger als jedes dritte Unternehmen (29%) die Risiken im Zusammenhang mit einer möglichen Nichteinhaltung von Datenschutzbestimmungen bewertet hat. Während 49 % der Unternehmen ihre Mitarbeiter in angemessenen Datenschutzpraktiken schulen, stellen nur 22 % sicher, dass ihr Beschaffungsprozess dedizierte Kontrollen für Compliance und Datenschutz umfasst.

Organisationen ermöglichen Fernzugriff, aber nicht immer sicher

Da die COVID-19-Pandemie die Umstellung auf Remote-Operationen beschleunigte, gaben zwei Drittel (62 %) der Unternehmen an, dass sie Remote-Zugriff auf ihre Systeme zulassen. CyberVadis stellte fest, dass nur 44 % von ihnen eine sichere Remote-Zugriffslösung bereitgestellt haben. Etwas besorgniserregender ist, dass nur 37 % erweiterte Authentifizierungsmethoden für Konten mit hohen Privilegien implementiert haben und nur 25 % der bewerteten Unternehmen ein Third-Party-Zugriffsmanagement definiert haben.

Bei der Beschaffung und Verwaltung von Cloud-Anbietern besteht Verbesserungsbedarf

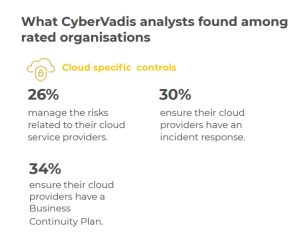

Als weitere Demonstration einer schnellen Migration in die Cloud gaben 81 % der Unternehmen an, derzeit Cloud-Modelle zu verwenden. Es besteht jedoch ein ernsthaftes Risiko böswilliger Sicherheitsverletzungen durch falsch konfigurierte Clouds, und der Bericht stellte fest, dass dies der Bereich ist, in dem die meisten Verbesserungen erforderlich sind. CyberVadis-Assessments zeigten, dass nur 26 % der Unternehmen die mit ihren Cloud-Anbietern verbundenen Risiken managen, 30 % sicherstellen, dass ihre Cloud-Anbieter eine Strategie zur Reaktion auf Vorfälle haben und 34 % dafür sorgen, dass ihre Cloud-Anbieter über einen Business-Continuity-Plan verfügen.

Incident-Management-Prozesse beinhalten keine SIEMs oder verhindern ein Wiederauftreten

Für heutige Unternehmen sind Datenschutzverletzungen eine Frage von „Wann?“ und nicht von „Ob?“, daher müssen sie angemessene Vorbereitungen unternehmen. Von zentraler Bedeutung sind dabei starke Fähigkeiten zur Erkennung und Reaktion von Vorfällen, die es ermöglichen, Cyber-Angriffe frühzeitig einzudämmen, bevor dauerhafter Schaden entsteht. Erfreulicherweise haben 75 % der bewerteten Unternehmen einen Incident-Management-Prozess definiert, jedoch haben nur 32 % eine Security Information and Event Management (SIEM)-Lösung implementiert und nur 32 % haben einen „Lessons Learned“-Prozess, um die Ursache von Vorfällen zu identifizieren und die Wahrscheinlichkeit eines Wiederauftretens zu reduzieren.

Krisenmanagement fehlt flächendeckend, aber Organisationen stehen dazu

2020 hat gezeigt, wie wichtig es ist, ungeplante Ereignisse vorzubeugen und die notwendigen Maßnahmen zur Bewältigung einer kritischen Situation zu ergreifen. Trotzdem zeigt der Bericht verschiedene Mängel des Krisenmanagements bei den bewerteten Organisationen auf. In ihrer erstmaligen Selbstauskunft nennen 95 % der Unternehmensleiter dies als Verbesserungspotenzial. CyberVadis-Bewertungen bestätigen dies, da nur 44 % der bewerteten Unternehmen einen Business-Continuity-Plan definiert haben und 22 % ihren Plan regelmäßig testen. Die Analysten von CyberVadis stellten außerdem fest, dass nur 24 % der bewerteten Unternehmen ein Krisenmanagement definiert haben und nur 4 % regelmäßige Krisenübungen durchführen. Dies ist besorgniserregend, denn ein guter Krisenmanagementplan setzt voraus, dass das engagierte Team gut ausgebildet und darauf vorbereitet ist, im Falle eines Großereignisses umgehend zu reagieren.

Methodik des Reports

CyberVadis sammelte Daten zu den von 1.289 Organisationen in den USA, EMEA und APAC deklarierten Cybersecurity Kontrollen und bewertete diese mit standardisierten, von Analysten validierten Audits über die CyberVadis-Plattform. Der vollständige Bericht lässt sich online lesen und auch herunterladen.

Mehr bei CyberVadis.com

Über CyberVadis

CyberVadis bietet Unternehmen eine kostengünstige und skalierbare Lösung für Third-Party Cybersecurity Risk Assessments. Gegen eine feste Jahresgebühr führen wir über die CyberVadis-Plattform eine unbegrenzte Anzahl evidenzbasierter Bewertungen durch. Unsere intuitive und benutzerfreundliche Plattform basiert auf einer Methodik, die allen wichtigen internationalen Compliance-Standards entspricht, einschließlich NIST, ISO 27001, DSGVO und vielen anderen Datenschutz- und Sicherheitsgesetzen. Die CyberVadis-Lösung kombiniert die Geschwindigkeit der Automatisierung mit der Genauigkeit und Effektivität unseres Expertenteams.